these doctorat une architecture de securité

these doctorat une architecture de securité

these doctorat une architecture de securité

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

Chapitre 3. Étu<strong>de</strong> d’intergiciels sécurisés pour le calcul distribué<br />

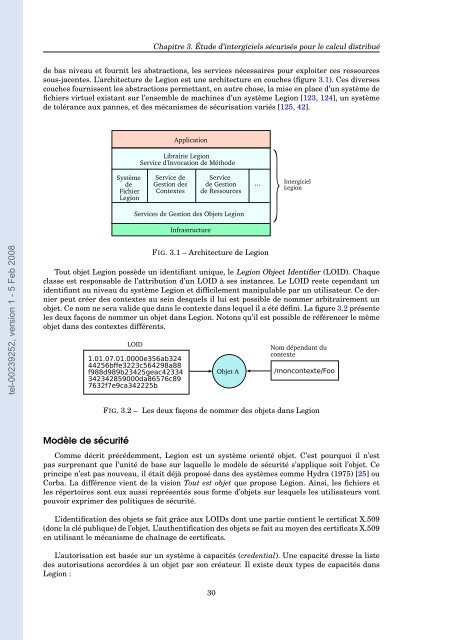

<strong>de</strong> bas niveau et fournit les abstractions, les services nécessaires pour exploiter ces ressources<br />

sous-jacentes. L’<strong>architecture</strong> <strong>de</strong> Legion est <strong>une</strong> <strong>architecture</strong> en couches (figure 3.1). Ces diverses<br />

couches fournissent les abstractions permettant, en autre chose, la mise en place d’un système <strong>de</strong><br />

fichiers virtuel existant sur l’ensemble <strong>de</strong> machines d’un système Legion [123, 124], un système<br />

<strong>de</strong> tolérance aux pannes, et <strong>de</strong>s mécanismes <strong>de</strong> sécurisation variés [125, 42].<br />

tel-00239252, version 1 - 5 Feb 2008<br />

FIG. 3.1 – Architecture <strong>de</strong> Legion<br />

Tout objet Legion possè<strong>de</strong> un i<strong>de</strong>ntifiant unique, le Legion Object I<strong>de</strong>ntifier (LOID). Chaque<br />

classe est responsable <strong>de</strong> l’attribution d’un LOID à ses instances. Le LOID reste cependant un<br />

i<strong>de</strong>ntifiant au niveau du système Legion et difficilement manipulable par un utilisateur. Ce <strong>de</strong>rnier<br />

peut créer <strong>de</strong>s contextes au sein <strong>de</strong>squels il lui est possible <strong>de</strong> nommer arbitrairement un<br />

objet. Ce nom ne sera vali<strong>de</strong> que dans le contexte dans lequel il a été défini. La figure 3.2 présente<br />

les <strong>de</strong>ux façons <strong>de</strong> nommer un objet dans Legion. Notons qu’il est possible <strong>de</strong> référencer le même<br />

objet dans <strong>de</strong>s contextes différents.<br />

FIG. 3.2 – Les <strong>de</strong>ux façons <strong>de</strong> nommer <strong>de</strong>s objets dans Legion<br />

Modèle <strong>de</strong> sécurité<br />

Comme décrit précé<strong>de</strong>mment, Legion est un système orienté objet. C’est pourquoi il n’est<br />

pas surprenant que l’unité <strong>de</strong> base sur laquelle le modèle <strong>de</strong> sécurité s’applique soit l’objet. Ce<br />

principe n’est pas nouveau, il était déjà proposé dans <strong>de</strong>s systèmes comme Hydra (1975) [25] ou<br />

Corba. La différence vient <strong>de</strong> la vision Tout est objet que propose Legion. Ainsi, les fichiers et<br />

les répertoires sont eux aussi représentés sous forme d’objets sur lesquels les utilisateurs vont<br />

pouvoir exprimer <strong>de</strong>s politiques <strong>de</strong> sécurité.<br />

L’i<strong>de</strong>ntification <strong>de</strong>s objets se fait grâce aux LOIDs dont <strong>une</strong> partie contient le certificat X.509<br />

(donc la clé publique) <strong>de</strong> l’objet. L’authentification <strong>de</strong>s objets se fait au moyen <strong>de</strong>s certificats X.509<br />

en utilisant le mécanisme <strong>de</strong> chaînage <strong>de</strong> certificats.<br />

L’autorisation est basée sur un système à capacités (cre<strong>de</strong>ntial). Une capacité dresse la liste<br />

<strong>de</strong>s autorisations accordées à un objet par son créateur. Il existe <strong>de</strong>ux types <strong>de</strong> capacités dans<br />

Legion :<br />

30