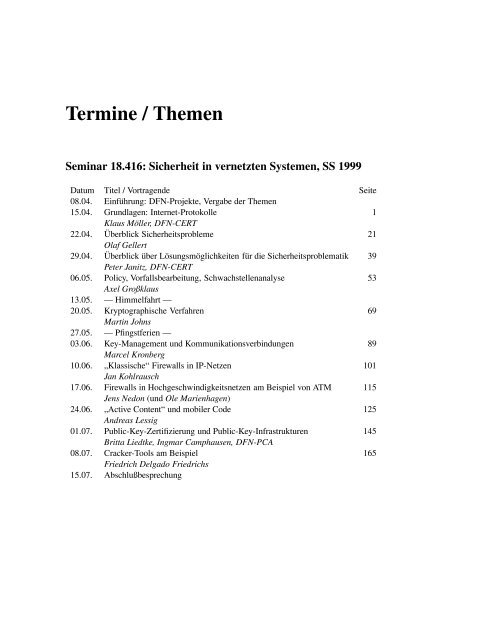

- Seite 1 und 2: Fachbereich Informatik der Universi

- Seite 3 und 4: Zusammenfassung Der vorliegende Ban

- Seite 5: Vorwort Die Motivation zur Durchfü

- Seite 10 und 11: INHALTSVERZEICHNIS 2.4 AngriffaufHo

- Seite 12 und 13: INHALTSVERZEICHNIS 5.6 Weiterenotwe

- Seite 14 und 15: INHALTSVERZEICHNIS 10.3.2 Zertifika

- Seite 17 und 18: Kapitel 1 Grundlagen: Internet-Prot

- Seite 19 und 20: 1.3. IP OSI TCP / IP 7 Anwendung 6

- Seite 21 und 22: 1.3. IP ICMP-Meldung informiert (si

- Seite 23 und 24: 1.3. IP so daß die einzelnen Paket

- Seite 25 und 26: 1.4. TCP 0 8 16 31 TYP KODE VERSCHI

- Seite 27 und 28: 1.4. TCP Client- und Serverprogramm

- Seite 29 und 30: 1.4. TCP dritte Paket nicht zwingen

- Seite 31 und 32: 1.4. TCP Daten senden, ohne auf ein

- Seite 33 und 34: 1.5. UDP verbindungsloses Protokoll

- Seite 35 und 36: 1.7. ZUSAMMENFASSUNG 1.6.1 DNS Der

- Seite 37 und 38: Kapitel 2 Überblick Sicherheitspro

- Seite 39 und 40: 2.2. SICHERHEIT Sender Empfänger S

- Seite 41 und 42: 2.3. KLASSIFIKATION VON SICHERHEIT

- Seite 43 und 44: 2.4. ANGRIFF AUF HOSTSICHERHEIT Ben

- Seite 45 und 46: 2.5. ANGRIFF GEGEN NETZSICHERHEIT ~

- Seite 47 und 48: 2.5. ANGRIFF GEGEN NETZSICHERHEIT 0

- Seite 49 und 50: 2.5. ANGRIFF GEGEN NETZSICHERHEIT B

- Seite 51 und 52: 2.5. ANGRIFF GEGEN NETZSICHERHEIT C

- Seite 53: LITERATURVERZEICHNIS Allerdings gib

- Seite 56 und 57:

KAPITEL 3. LÖSUNGSMÖGLICHKEITEN F

- Seite 58 und 59:

KAPITEL 3. LÖSUNGSMÖGLICHKEITEN F

- Seite 60 und 61:

KAPITEL 3. LÖSUNGSMÖGLICHKEITEN F

- Seite 62 und 63:

KAPITEL 3. LÖSUNGSMÖGLICHKEITEN F

- Seite 64 und 65:

KAPITEL 3. LÖSUNGSMÖGLICHKEITEN F

- Seite 66 und 67:

KAPITEL 3. LÖSUNGSMÖGLICHKEITEN F

- Seite 68 und 69:

LITERATURVERZEICHNIS [PGPi, 1999] h

- Seite 70 und 71:

KAPITEL 4. POLICY, VORFALLSBEARBEIT

- Seite 72 und 73:

KAPITEL 4. POLICY, VORFALLSBEARBEIT

- Seite 74 und 75:

KAPITEL 4. POLICY, VORFALLSBEARBEIT

- Seite 76 und 77:

KAPITEL 4. POLICY, VORFALLSBEARBEIT

- Seite 78 und 79:

KAPITEL 4. POLICY, VORFALLSBEARBEIT

- Seite 80 und 81:

KAPITEL 4. POLICY, VORFALLSBEARBEIT

- Seite 82 und 83:

KAPITEL 4. POLICY, VORFALLSBEARBEIT

- Seite 84 und 85:

LITERATURVERZEICHNIS immer wichtige

- Seite 86 und 87:

KAPITEL 5. KRYPTOGRAPHISCHE VERFAHR

- Seite 88 und 89:

KAPITEL 5. KRYPTOGRAPHISCHE VERFAHR

- Seite 90 und 91:

KAPITEL 5. KRYPTOGRAPHISCHE VERFAHR

- Seite 92 und 93:

KAPITEL 5. KRYPTOGRAPHISCHE VERFAHR

- Seite 94 und 95:

KAPITEL 5. KRYPTOGRAPHISCHE VERFAHR

- Seite 96 und 97:

KAPITEL 5. KRYPTOGRAPHISCHE VERFAHR

- Seite 98 und 99:

KAPITEL 5. KRYPTOGRAPHISCHE VERFAHR

- Seite 100 und 101:

KAPITEL 5. KRYPTOGRAPHISCHE VERFAHR

- Seite 102 und 103:

KAPITEL 5. KRYPTOGRAPHISCHE VERFAHR

- Seite 104 und 105:

LITERATURVERZEICHNIS Literaturverze

- Seite 106 und 107:

KAPITEL 6. KEYMANAGEMENT UND KOMMUN

- Seite 108 und 109:

KAPITEL 6. KEYMANAGEMENT UND KOMMUN

- Seite 110 und 111:

KAPITEL 6. KEYMANAGEMENT UND KOMMUN

- Seite 112 und 113:

KAPITEL 6. KEYMANAGEMENT UND KOMMUN

- Seite 114 und 115:

KAPITEL 6. KEYMANAGEMENT UND KOMMUN

- Seite 116 und 117:

LITERATURVERZEICHNIS [NIST, 1994] N

- Seite 118 und 119:

KAPITEL 7. „KLASSISCHE“ FIREWAL

- Seite 120 und 121:

KAPITEL 7. „KLASSISCHE“ FIREWAL

- Seite 122 und 123:

KAPITEL 7. „KLASSISCHE“ FIREWAL

- Seite 124 und 125:

KAPITEL 7. „KLASSISCHE“ FIREWAL

- Seite 126 und 127:

KAPITEL 7. „KLASSISCHE“ FIREWAL

- Seite 128 und 129:

KAPITEL 7. „KLASSISCHE“ FIREWAL

- Seite 131 und 132:

Kapitel 8 Firewalls in Hochgeschwin

- Seite 133 und 134:

8.2. DIE ATM-TECHNOLOGIE 8.2.2 ATM-

- Seite 135 und 136:

8.4. FIREWALLS IN ATM-NETZEN 8.3.2

- Seite 137 und 138:

8.5. ATM-SIGNALISIERUNGSNACHRICHTEN

- Seite 139:

LITERATURVERZEICHNIS Durch die oben

- Seite 142 und 143:

KAPITEL 9. „ACTIVE CONTENT“ UND

- Seite 144 und 145:

KAPITEL 9. „ACTIVE CONTENT“ UND

- Seite 146 und 147:

KAPITEL 9. „ACTIVE CONTENT“ UND

- Seite 148 und 149:

KAPITEL 9. „ACTIVE CONTENT“ UND

- Seite 150 und 151:

KAPITEL 9. „ACTIVE CONTENT“ UND

- Seite 152 und 153:

KAPITEL 9. „ACTIVE CONTENT“ UND

- Seite 154 und 155:

KAPITEL 9. „ACTIVE CONTENT“ UND

- Seite 156 und 157:

KAPITEL 9. „ACTIVE CONTENT“ UND

- Seite 158 und 159:

KAPITEL 9. „ACTIVE CONTENT“ UND

- Seite 160 und 161:

LITERATURVERZEICHNIS [GrCyKoRu 97]

- Seite 162 und 163:

KAPITEL 10. PUBLIC-KEY ZERTIFIZIERU

- Seite 164 und 165:

KAPITEL 10. PUBLIC-KEY ZERTIFIZIERU

- Seite 166 und 167:

KAPITEL 10. PUBLIC-KEY ZERTIFIZIERU

- Seite 168 und 169:

KAPITEL 10. PUBLIC-KEY ZERTIFIZIERU

- Seite 170 und 171:

KAPITEL 10. PUBLIC-KEY ZERTIFIZIERU

- Seite 172 und 173:

KAPITEL 10. PUBLIC-KEY ZERTIFIZIERU

- Seite 174 und 175:

KAPITEL 10. PUBLIC-KEY ZERTIFIZIERU

- Seite 176 und 177:

KAPITEL 10. PUBLIC-KEY ZERTIFIZIERU

- Seite 178 und 179:

LITERATURVERZEICHNIS 10.7.4 Vertrau

- Seite 181 und 182:

Kapitel 11 Cracker-Tools am Beispie

- Seite 183 und 184:

11.1. HINTERGRUND 11.1.1 Cracker vs

- Seite 185 und 186:

11.2. RECHTFERTIGUNGEN DER CRACKER

- Seite 187 und 188:

11.2. RECHTFERTIGUNGEN DER CRACKER

- Seite 189 und 190:

11.3. GRUNDLAGEN (WIEDERHOLUNG) ent

- Seite 191 und 192:

11.4. ALLGEMEINE CRACKERTAKTIK Verh

- Seite 193 und 194:

11.4. ALLGEMEINE CRACKERTAKTIK Shel

- Seite 195 und 196:

11.5. CRACKERTOOLS Auch hier zeigt

- Seite 197 und 198:

11.5. CRACKERTOOLS abgesichert, dea

- Seite 199 und 200:

11.6. PORTSCANNER-ATTACKEN AM BEISP

- Seite 201 und 202:

LITERATURVERZEICHNIS Zusammenfassun