Sicherheit von SAP in Bezug auf neue Technologien

Sicherheit von SAP in Bezug auf neue Technologien

Sicherheit von SAP in Bezug auf neue Technologien

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

<strong>Sicherheit</strong> <strong>von</strong> <strong>SAP</strong> <strong>in</strong> <strong>Bezug</strong> <strong>auf</strong> <strong>neue</strong> <strong>Technologien</strong><br />

Cross-Site-Trac<strong>in</strong>g: Cross-Site-Trac<strong>in</strong>g ist e<strong>in</strong>e weniger bekannte<br />

Variante des Cross-Site-Script<strong>in</strong>g und wird dazu benutzt, Cookies<br />

<strong>von</strong> Opfern zu stehlen. Bei Cross-Site-Trac<strong>in</strong>g wird e<strong>in</strong>e HTTP TRACE<br />

Anfrage des Clients <strong>auf</strong> e<strong>in</strong>en Server angestoßen, <strong>von</strong> dem der<br />

Angreifer die Cookies des Opfers erhalten möchte. Aufgrund der<br />

HTTP Methode TRACE wird <strong>von</strong> diesem Server das Cookie des<br />

Clients wieder zurück gegeben und danach zum Angreifer gesendet.<br />

Dies ist <strong>in</strong> erster L<strong>in</strong>ie e<strong>in</strong> Konfigurationsproblem und kann<br />

vermieden werden, <strong>in</strong>dem die Methode HTTP TRACE <strong>auf</strong> dem<br />

Webserver verboten wird, wie es generell empfohlen wird, sofern<br />

diese Methode nicht explizit benötigt wird.<br />

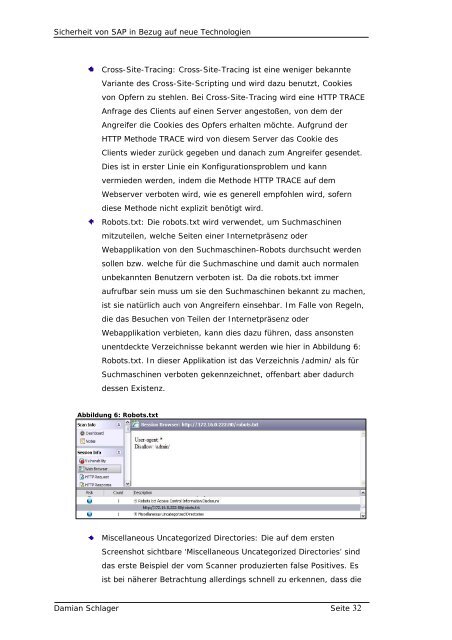

Robots.txt: Die robots.txt wird verwendet, um Suchmasch<strong>in</strong>en<br />

mitzuteilen, welche Seiten e<strong>in</strong>er Internetpräsenz oder<br />

Webapplikation <strong>von</strong> den Suchmasch<strong>in</strong>en-Robots durchsucht werden<br />

sollen bzw. welche für die Suchmasch<strong>in</strong>e und damit auch normalen<br />

unbekannten Benutzern verboten ist. Da die robots.txt immer<br />

<strong>auf</strong>rufbar se<strong>in</strong> muss um sie den Suchmasch<strong>in</strong>en bekannt zu machen,<br />

ist sie natürlich auch <strong>von</strong> Angreifern e<strong>in</strong>sehbar. Im Falle <strong>von</strong> Regeln,<br />

die das Besuchen <strong>von</strong> Teilen der Internetpräsenz oder<br />

Webapplikation verbieten, kann dies dazu führen, dass ansonsten<br />

unentdeckte Verzeichnisse bekannt werden wie hier <strong>in</strong> Abbildung 6:<br />

Robots.txt. In dieser Applikation ist das Verzeichnis /adm<strong>in</strong>/ als für<br />

Suchmasch<strong>in</strong>en verboten gekennzeichnet, offenbart aber dadurch<br />

dessen Existenz.<br />

Abbildung 6: Robots.txt<br />

Miscellaneous Uncategorized Directories: Die <strong>auf</strong> dem ersten<br />

Screenshot sichtbare ‘Miscellaneous Uncategorized Directories’ s<strong>in</strong>d<br />

das erste Beispiel der vom Scanner produzierten false Positives. Es<br />

ist bei näherer Betrachtung allerd<strong>in</strong>gs schnell zu erkennen, dass die<br />

Damian Schlager Seite 32