Sicherheit von SAP in Bezug auf neue Technologien

Sicherheit von SAP in Bezug auf neue Technologien

Sicherheit von SAP in Bezug auf neue Technologien

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

<strong>Sicherheit</strong> <strong>von</strong> <strong>SAP</strong> <strong>in</strong> <strong>Bezug</strong> <strong>auf</strong> <strong>neue</strong> <strong>Technologien</strong><br />

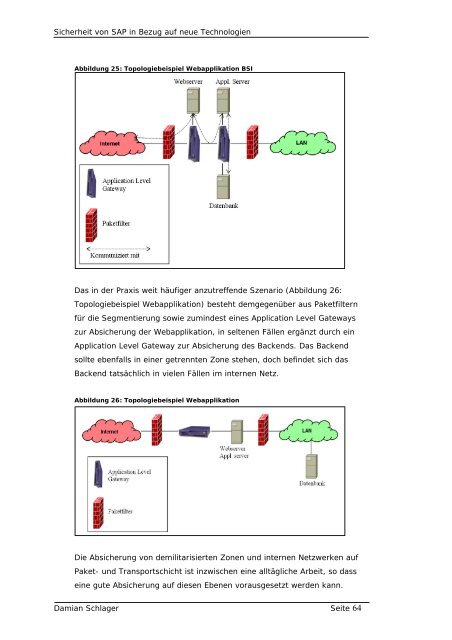

Abbildung 25: Topologiebeispiel Webapplikation BSI<br />

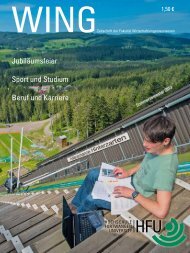

Das <strong>in</strong> der Praxis weit häufiger anzutreffende Szenario (Abbildung 26:<br />

Topologiebeispiel Webapplikation) besteht demgegenüber aus Paketfiltern<br />

für die Segmentierung sowie zum<strong>in</strong>dest e<strong>in</strong>es Application Level Gateways<br />

zur Absicherung der Webapplikation, <strong>in</strong> seltenen Fällen ergänzt durch e<strong>in</strong><br />

Application Level Gateway zur Absicherung des Backends. Das Backend<br />

sollte ebenfalls <strong>in</strong> e<strong>in</strong>er getrennten Zone stehen, doch bef<strong>in</strong>det sich das<br />

Backend tatsächlich <strong>in</strong> vielen Fällen im <strong>in</strong>ternen Netz.<br />

Abbildung 26: Topologiebeispiel Webapplikation<br />

Die Absicherung <strong>von</strong> demilitarisierten Zonen und <strong>in</strong>ternen Netzwerken <strong>auf</strong><br />

Paket- und Transportschicht ist <strong>in</strong>zwischen e<strong>in</strong>e alltägliche Arbeit, so dass<br />

e<strong>in</strong>e gute Absicherung <strong>auf</strong> diesen Ebenen vorausgesetzt werden kann.<br />

Damian Schlager Seite 64