Security-Analyse von Cloud-Computing Mathias Ardelt

Security-Analyse von Cloud-Computing Mathias Ardelt

Security-Analyse von Cloud-Computing Mathias Ardelt

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

Kapitel 3: <strong>Security</strong>-<strong>Analyse</strong> <strong>von</strong> <strong>Cloud</strong>-<strong>Computing</strong> 31<br />

3. <strong>Security</strong>-<strong>Analyse</strong> <strong>von</strong> <strong>Cloud</strong>-<strong>Computing</strong><br />

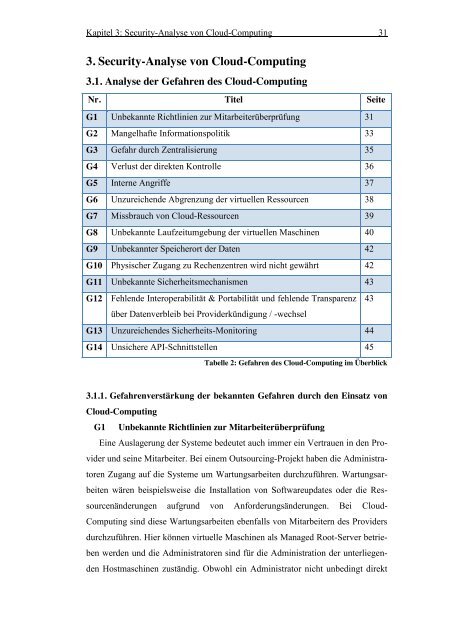

3.1. <strong>Analyse</strong> der Gefahren des <strong>Cloud</strong>-<strong>Computing</strong><br />

Nr. Titel Seite<br />

G1 Unbekannte Richtlinien zur Mitarbeiterüberprüfung 31<br />

G2 Mangelhafte Informationspolitik 33<br />

G3 Gefahr durch Zentralisierung 35<br />

G4 Verlust der direkten Kontrolle 36<br />

G5 Interne Angriffe 37<br />

G6 Unzureichende Abgrenzung der virtuellen Ressourcen 38<br />

G7 Missbrauch <strong>von</strong> <strong>Cloud</strong>-Ressourcen 39<br />

G8 Unbekannte Laufzeitumgebung der virtuellen Maschinen 40<br />

G9 Unbekannter Speicherort der Daten 42<br />

G10 Physischer Zugang zu Rechenzentren wird nicht gewährt 42<br />

G11 Unbekannte Sicherheitsmechanismen 43<br />

G12 Fehlende Interoperabilität & Portabilität und fehlende Transparenz 43<br />

über Datenverbleib bei Providerkündigung / -wechsel<br />

G13 Unzureichendes Sicherheits-Monitoring 44<br />

G14 Unsichere API-Schnittstellen 45<br />

Tabelle 2: Gefahren des <strong>Cloud</strong>-<strong>Computing</strong> im Überblick<br />

3.1.1. Gefahrenverstärkung der bekannten Gefahren durch den Einsatz <strong>von</strong><br />

<strong>Cloud</strong>-<strong>Computing</strong><br />

G1 Unbekannte Richtlinien zur Mitarbeiterüberprüfung<br />

Eine Auslagerung der Systeme bedeutet auch immer ein Vertrauen in den Provider<br />

und seine Mitarbeiter. Bei einem Outsourcing-Projekt haben die Administratoren<br />

Zugang auf die Systeme um Wartungsarbeiten durchzuführen. Wartungsarbeiten<br />

wären beispielsweise die Installation <strong>von</strong> Softwareupdates oder die Ressourcenänderungen<br />

aufgrund <strong>von</strong> Anforderungsänderungen. Bei <strong>Cloud</strong>-<br />

<strong>Computing</strong> sind diese Wartungsarbeiten ebenfalls <strong>von</strong> Mitarbeitern des Providers<br />

durchzuführen. Hier können virtuelle Maschinen als Managed Root-Server betrieben<br />

werden und die Administratoren sind für die Administration der unterliegenden<br />

Hostmaschinen zuständig. Obwohl ein Administrator nicht unbedingt direkt