Giga. No. 4, 2008 - Editorial Universitaria

Giga. No. 4, 2008 - Editorial Universitaria

Giga. No. 4, 2008 - Editorial Universitaria

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

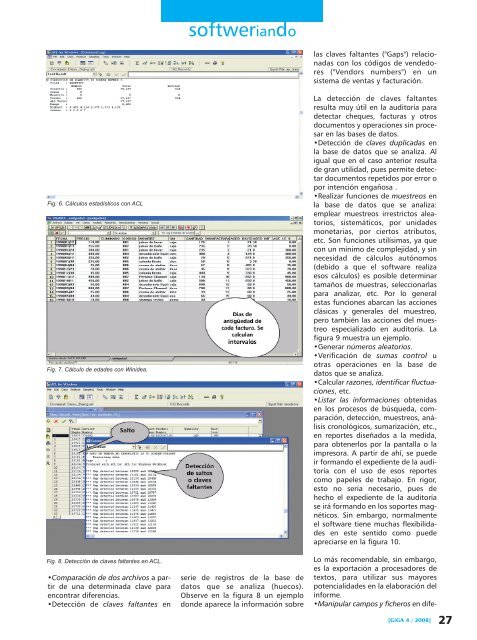

Fig. 6. Cálculos estadísticos con ACL<br />

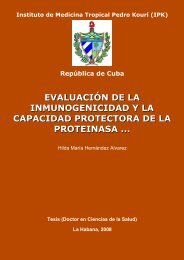

Fig. 7. Cálculo de edades con Winidea.<br />

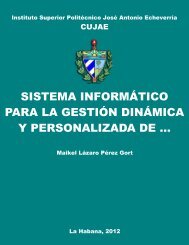

Fig. 8. Detección de claves faltantes en ACL.<br />

•Comparación de dos archivos a partir<br />

de una determinada clave para<br />

encontrar diferencias.<br />

•Detección de claves faltantes en<br />

softweriando<br />

serie de registros de la base de<br />

datos que se analiza (huecos).<br />

Observe en la figura 8 un ejemplo<br />

donde aparece la información sobre<br />

las claves faltantes ("Gaps") relacionadas<br />

con los códigos de vendedores<br />

("Vendors numbers") en un<br />

sistema de ventas y facturación.<br />

La detección de claves faltantes<br />

resulta muy útil en la auditoría para<br />

detectar cheques, facturas y otros<br />

documentos y operaciones sin procesar<br />

en las bases de datos.<br />

•Detección de claves duplicadas en<br />

la base de datos que se analiza. Al<br />

igual que en el caso anterior resulta<br />

de gran utilidad, pues permite detectar<br />

documentos repetidos por error o<br />

por intención engañosa .<br />

•Realizar funciones de muestreos en<br />

la base de datos que se analiza:<br />

emplear muestreos irrestrictos aleatorios,<br />

sistemáticos, por unidades<br />

monetarias, por ciertos atributos,<br />

etc. Son funciones utilísimas, ya que<br />

con un mínimo de complejidad, y sin<br />

necesidad de cálculos autónomos<br />

(debido a que el software realiza<br />

esos cálculos) es posible determinar<br />

tamaños de muestras, seleccionarlas<br />

para analizar, etc. Por lo general<br />

estas funciones abarcan las acciones<br />

clásicas y generales del muestreo,<br />

pero también las acciones del muestreo<br />

especializado en auditoría. La<br />

figura 9 muestra un ejemplo.<br />

•Generar números aleatorios.<br />

•Verificación de sumas control u<br />

otras operaciones en la base de<br />

datos que se analiza.<br />

•Calcular razones, identificar fluctuaciones,<br />

etc.<br />

•Listar las informaciones obtenidas<br />

en los procesos de búsqueda, comparación,<br />

detección, muestreos, análisis<br />

cronológicos, sumarización, etc.,<br />

en reportes diseñados a la medida,<br />

para obtenerlos por la pantalla o la<br />

impresora. A partir de ahí, se puede<br />

ir formando el expediente de la auditoría<br />

con el uso de esos reportes<br />

como papeles de trabajo. En rigor,<br />

esto no sería necesario, pues de<br />

hecho el expediente de la auditoría<br />

se irá formando en los soportes magnéticos.<br />

Sin embargo, normalmente<br />

el software tiene muchas flexibilidades<br />

en este sentido como puede<br />

apreciarse en la figura 10.<br />

Lo más recomendable, sin embargo,<br />

es la exportación a procesadores de<br />

textos, para utilizar sus mayores<br />

potencialidades en la elaboración del<br />

informe.<br />

•Manipular campos y ficheros en dife-<br />

[GiGA 4 / <strong>2008</strong>]<br />

27