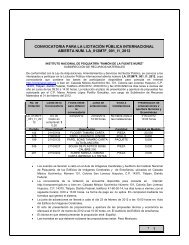

Convocatoria para el arrendamiento de equipo de cómputo, red ...

Convocatoria para el arrendamiento de equipo de cómputo, red ...

Convocatoria para el arrendamiento de equipo de cómputo, red ...

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

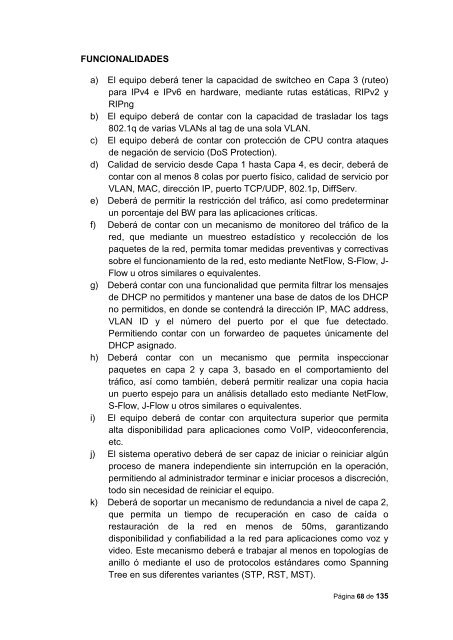

FUNCIONALIDADES<br />

a) El <strong>equipo</strong> <strong>de</strong>berá tener la capacidad <strong>de</strong> switcheo en Capa 3 (ruteo)<br />

<strong>para</strong> IPv4 e IPv6 en hardware, mediante rutas estáticas, RIPv2 y<br />

RIPng<br />

b) El <strong>equipo</strong> <strong>de</strong>berá <strong>de</strong> contar con la capacidad <strong>de</strong> trasladar los tags<br />

802.1q <strong>de</strong> varias VLANs al tag <strong>de</strong> una sola VLAN.<br />

c) El <strong>equipo</strong> <strong>de</strong>berá <strong>de</strong> contar con protección <strong>de</strong> CPU contra ataques<br />

<strong>de</strong> negación <strong>de</strong> servicio (DoS Protection).<br />

d) Calidad <strong>de</strong> servicio <strong>de</strong>s<strong>de</strong> Capa 1 hasta Capa 4, es <strong>de</strong>cir, <strong>de</strong>berá <strong>de</strong><br />

contar con al menos 8 colas por puerto físico, calidad <strong>de</strong> servicio por<br />

VLAN, MAC, dirección IP, puerto TCP/UDP, 802.1p, DiffServ.<br />

e) Deberá <strong>de</strong> permitir la restricción d<strong>el</strong> tráfico, así como pre<strong>de</strong>terminar<br />

un porcentaje d<strong>el</strong> BW <strong>para</strong> las aplicaciones críticas.<br />

f) Deberá <strong>de</strong> contar con un mecanismo <strong>de</strong> monitoreo d<strong>el</strong> tráfico <strong>de</strong> la<br />

<strong>red</strong>, que mediante un muestreo estadístico y recolección <strong>de</strong> los<br />

paquetes <strong>de</strong> la <strong>red</strong>, permita tomar medidas preventivas y correctivas<br />

sobre <strong>el</strong> funcionamiento <strong>de</strong> la <strong>red</strong>, esto mediante NetFlow, S-Flow, J-<br />

Flow u otros similares o equivalentes.<br />

g) Deberá contar con una funcionalidad que permita filtrar los mensajes<br />

<strong>de</strong> DHCP no permitidos y mantener una base <strong>de</strong> datos <strong>de</strong> los DHCP<br />

no permitidos, en don<strong>de</strong> se contendrá la dirección IP, MAC address,<br />

VLAN ID y <strong>el</strong> número d<strong>el</strong> puerto por <strong>el</strong> que fue <strong>de</strong>tectado.<br />

Permitiendo contar con un forwar<strong>de</strong>o <strong>de</strong> paquetes únicamente d<strong>el</strong><br />

DHCP asignado.<br />

h) Deberá contar con un mecanismo que permita inspeccionar<br />

paquetes en capa 2 y capa 3, basado en <strong>el</strong> comportamiento d<strong>el</strong><br />

tráfico, así como también, <strong>de</strong>berá permitir realizar una copia hacia<br />

un puerto espejo <strong>para</strong> un análisis <strong>de</strong>tallado esto mediante NetFlow,<br />

S-Flow, J-Flow u otros similares o equivalentes.<br />

i) El <strong>equipo</strong> <strong>de</strong>berá <strong>de</strong> contar con arquitectura superior que permita<br />

alta disponibilidad <strong>para</strong> aplicaciones como VoIP, vi<strong>de</strong>oconferencia,<br />

etc.<br />

j) El sistema operativo <strong>de</strong>berá <strong>de</strong> ser capaz <strong>de</strong> iniciar o reiniciar algún<br />

proceso <strong>de</strong> manera in<strong>de</strong>pendiente sin interrupción en la operación,<br />

permitiendo al administrador terminar e iniciar procesos a discreción,<br />

todo sin necesidad <strong>de</strong> reiniciar <strong>el</strong> <strong>equipo</strong>.<br />

k) Deberá <strong>de</strong> soportar un mecanismo <strong>de</strong> <strong>red</strong>undancia a niv<strong>el</strong> <strong>de</strong> capa 2,<br />

que permita un tiempo <strong>de</strong> recuperación en caso <strong>de</strong> caída o<br />

restauración <strong>de</strong> la <strong>red</strong> en menos <strong>de</strong> 50ms, garantizando<br />

disponibilidad y confiabilidad a la <strong>red</strong> <strong>para</strong> aplicaciones como voz y<br />

vi<strong>de</strong>o. Este mecanismo <strong>de</strong>berá e trabajar al menos en topologías <strong>de</strong><br />

anillo ó mediante <strong>el</strong> uso <strong>de</strong> protocolos estándares como Spanning<br />

Tree en sus diferentes variantes (STP, RST, MST).<br />

Página 68 <strong>de</strong> 135