А,В,Соколов, 0,М, Степанюк - Скачать документы

А,В,Соколов, 0,М, Степанюк - Скачать документы

А,В,Соколов, 0,М, Степанюк - Скачать документы

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

Глава 2. Проблемы защиты информации 109<br />

Q вирусы, замещающие программный код (Overwrite);<br />

G вирусы-спутники (Companion);<br />

О вирусы, внедряющиеся в программу (Parasitic).<br />

<strong>В</strong>ирусы, замещающие программный код, уже стали раритетом: фактически вирусы данного<br />

вида давно мертвы. Изредка появляются еще такие вирусы, созданные на языке<br />

Assembler, но это, скорее, соревнование в написании самого маленького overwrite-вируса.<br />

Главный их недостаток — слишком грубая работа. Инфицированные ими программы не<br />

исполняются, так как вирус записывается поверх программного кода, не сохраняя его.<br />

При запуске вирус ищет очередную жертву (или жертвы), открывает найденный файл для<br />

редактирования и записывает свое тело в начало программы, не сохраняя оригинальный<br />

код. Инфицированные этими вирусами программы лечению не подлежат.<br />

<strong>В</strong>ирусы-спутники получили такое название из-за алгоритма их размножения: для<br />

каждого инфицированного файла создается файл-спутник. Рассмотрим более подробно<br />

два типа вирусов этой группы, отличающихся методом заражения файлов:<br />

Q путем создания СО<strong>М</strong>-файла спутника;<br />

Q путем переименования ЕХЕ-файла.<br />

Инфицирование методом создания СО<strong>М</strong>-файла спутника заключается в том, чтобы,<br />

не трогая файл (ЕХЕ-программу), создать свою — СО<strong>М</strong>-файл с именем ЕХЕ-про-<br />

ПРОГР<strong>А</strong><strong>М</strong><strong>М</strong><strong>А</strong><br />

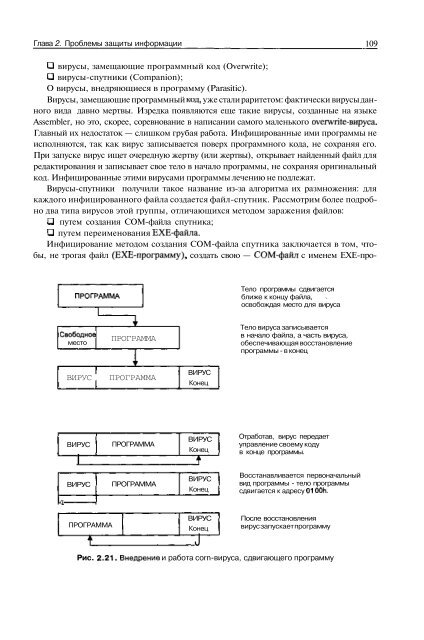

Тело программы сдвигается<br />

ближе к концу файла,<br />

освобождая место для вируса<br />

Свободное<br />

место<br />

ПРОГР<strong>А</strong><strong>М</strong><strong>М</strong><strong>А</strong><br />

Тело вируса записывается<br />

в начало файла, а часть вируса,<br />

обеспечивающая восстановление<br />

программы - в конец<br />

<strong>В</strong>ИРУС<br />

ПРОГР<strong>А</strong><strong>М</strong><strong>М</strong><strong>А</strong><br />

<strong>В</strong>ИРУС<br />

Конец<br />

<strong>В</strong>ИРУС<br />

I<br />

<strong>В</strong>ИРУС<br />

л<br />

ПРОГР<strong>А</strong><strong>М</strong><strong>М</strong><strong>А</strong><br />

ПРОГР<strong>А</strong><strong>М</strong><strong>М</strong><strong>А</strong><br />

<strong>В</strong>ИРУС<br />

Конец<br />

t<br />

<strong>В</strong>ИРУС<br />

Конец<br />

Отработав, вирус передает<br />

управление своему коду<br />

в конце программы.<br />

<strong>В</strong>осстанавливается первоначальный<br />

вид программы - тело программы<br />

сдвигается к адресу 01 ООН.<br />

ПРОГР<strong>А</strong><strong>М</strong><strong>М</strong><strong>А</strong><br />

<strong>В</strong>ИРУС<br />

Конец<br />

J<br />

После восстановления<br />

вирус запускает программу<br />

Рис. 2.21. <strong>В</strong>недрение и работа corn-вируса, сдвигающего программу

![ПосланиеапостолаВарнавы[1]](https://img.yumpu.com/25406994/1/184x260/1.jpg?quality=85)