А,В,Соколов, 0,М, Степанюк - Скачать документы

А,В,Соколов, 0,М, Степанюк - Скачать документы

А,В,Соколов, 0,М, Степанюк - Скачать документы

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

172<br />

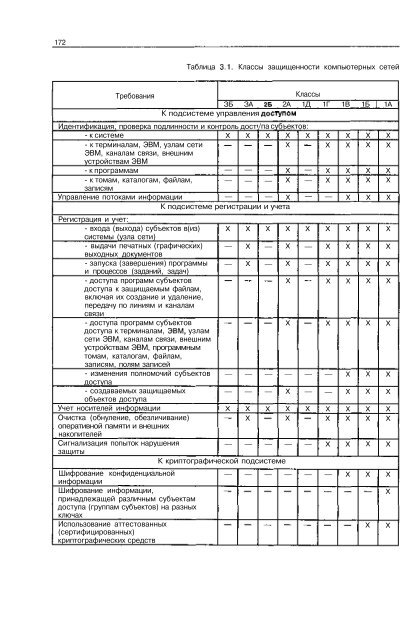

Таблица 3.1. Классы защищенности компьютерных сетей<br />

Требования<br />

Классы<br />

ЗБ З<strong>А</strong> 25 2<strong>А</strong> 1Д 1Г 1<strong>В</strong> 1Б | 1<strong>А</strong><br />

К подсистеме управления доступом<br />

Идентификация, проверка подлинности и контроль дост /па субъектов:<br />

- к системе<br />

- к терминалам, Э<strong>В</strong><strong>М</strong>, узлам сети<br />

Э<strong>В</strong><strong>М</strong>, каналам связи, внешним<br />

устройствам Э<strong>В</strong><strong>М</strong><br />

- к программам<br />

- к томам, каталогам, файлам,<br />

записям<br />

Управление потоками информации<br />

X<br />

—<br />

—<br />

—<br />

X<br />

—<br />

—<br />

—<br />

X<br />

—<br />

—<br />

—<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

—<br />

—<br />

—<br />

К подсистеме регистрации и учета<br />

Регистрация и учет:<br />

- входа (выхода) субъектов в(из)<br />

системы (узла сети)<br />

- выдачи печатных (графических)<br />

выходных документов<br />

- запуска (завершения) программы<br />

и процессов (заданий, задач)<br />

- доступа программ субъектов<br />

доступа к защищаемым файлам,<br />

включая их создание и удаление,<br />

передачу по линиям и каналам<br />

связи<br />

- доступа программ субъектов<br />

доступа к терминалам, Э<strong>В</strong><strong>М</strong>, узлам<br />

сети Э<strong>В</strong><strong>М</strong>, каналам связи, внешним<br />

устройствам Э<strong>В</strong><strong>М</strong>, программным<br />

томам, каталогам, файлам,<br />

записям, полям записей<br />

- изменения полномочий субъектов<br />

доступа<br />

- создаваемых защищаемых<br />

объектов доступа<br />

Учет носителей информации<br />

Очистка (обнуление, обезличивание)<br />

оперативной памяти и внешних<br />

накопителей<br />

Сигнализация попыток нарушения<br />

защиты<br />

Шифрование конфиденциальной<br />

информации<br />

Шифрование информации,<br />

принадлежащей различным субъектам<br />

доступа (группам субъектов) на разных<br />

ключах<br />

Использование аттестованных<br />

(сертифицированных)<br />

криптографических средств<br />

X<br />

—<br />

—<br />

—<br />

—<br />

X<br />

—<br />

X<br />

X<br />

X<br />

—<br />

—<br />

X<br />

X<br />

—<br />

X<br />

—<br />

—<br />

—<br />

—<br />

X<br />

—<br />

К криптографической подсистеме<br />

X<br />

X<br />

X<br />

X<br />

X<br />

—<br />

X<br />

X<br />

X<br />

—<br />

X<br />

—<br />

—<br />

—<br />

—<br />

X<br />

—<br />

X<br />

X<br />

X<br />

X<br />

—<br />

X<br />

X<br />

X<br />

X<br />

X<br />

—<br />

—<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

— — — — — — X X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X<br />

X

![ПосланиеапостолаВарнавы[1]](https://img.yumpu.com/25406994/1/184x260/1.jpg?quality=85)