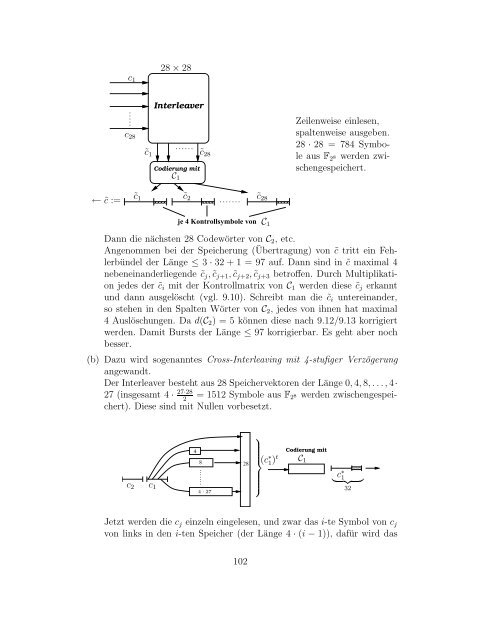

c 128 × 28Interleaverspaltenweise ausgeben.28 · 28 = 784 Symboleaus F 2 8 werden zwischengespeichert.← ˜c := ˜c 1 ˜c 2 ˜c 28xxxxxxxxxxxxZeilenweise einlesen,˜c 1 ˜c 28Codierung mitC 1c 28C 1je 4 Kontrollsymbole vonDann die nächsten 28 Codewörter von C 2 , etc.Angenommen bei der Speicherung (Übertragung) von ˜c tritt ein Fehlerbündelder Länge ≤ 3 · 32 + 1 = 97 auf. Dann sind in ˜c maximal 4nebeneinanderliegende ˜c j , ˜c j+1 , ˜c j+2 , ˜c j+3 betroffen. Durch Multiplikationjedes der ˜c i mit der Kontrollmatrix von C 1 werden diese ˜c j erkanntund dann ausgelöscht (vgl. 9.10). Schreibt man die ˜c i untereinander,so stehen in den Spalten Wörter von C 2 , jedes von ihnen hat maximal4 Auslöschungen. Da d(C 2 ) = 5 können diese nach 9.12/9.13 korrigiertwerden. Damit Bursts der Länge ≤ 97 korrigierbar. Es geht aber nochbesser.(b) Dazu wird sogenanntes Cross-Interleaving mit 4-stufiger Verzögerungangewandt.Der Interleaver besteht aus 28 Speichervektoren der Länge 0, 4, 8, . . ., 4·27 (insgesamt 4 · 27·28 = 1512 Symbole aus F2 2 8 werden zwischengespeichert).Diese sind mit Nullen vorbesetzt.48 28Codierung mit00 11C 1}c ∗ 1{{ }c 2 c 1⎪⎭4 · 27⎫⎪⎬(c ∗ 1 )t32Jetzt werden die c j einzeln eingelesen, und zwar das i-te Symbol von c jvon links in den i-ten Speicher (der Länge 4 · (i − 1)), dafür wird das102

echts stehende Symbol im jeweiligen Speicher ausgegeben. Das ersteBit von c j wird direkt (ohne Zwischenspeicherung) ausgegeben.Das entstehende Ausgabewort der Länge 28 (=Länge von C 2 ) wird jetztmit C 1 kodiert (liefert Länge 32). Wichtig hier: Länge von C 2 = dim(C 1 ).Auf diese Weise werden nacheinander (ohne Verzögerung wie bei (a)),die Codewörter c 1 , c 2 , . . . verarbeitet.Seienc 1 =(c 1,1 , . . .,c 1,28 )c 2 =(c 2,1 , . . .,c 2,28 ).Dannc∗1 = (c 1,1 , 0, . . .,0 | ∗ ∗ ∗∗)c ∗ 2 = (c 2,1, 0, . . .,0 | ∗ ∗ ∗∗)c ∗ 27 · 4 + 1| {z }109c ∗ 27 · 4 + 2| {z }110.c ∗ 5 = (c 5,1, c 1,2 , 0, . . .,0 | ∗ ∗ ∗∗)c ∗ 6 = (c 6,1, c 2,2 , 0, . . .,0 | ∗ ∗ ∗∗).c ∗ 9 = (c 9,1 , c 5,2 , c 1,3 , 0, . . .,0 | ∗ ∗ ∗∗).= (c 27·4+1,1 , c 26·4+1,2 , . . .,c 5,27 , c 1,28 | ∗ ∗ ∗∗)= (c 110,1 , c 106,2 , . . ., c 6,27 c 2,28 | ∗ ∗ ∗∗)In der Folge der c ∗ j liegen zwischen den einzelnen Komponenten einesCodewortes c i ∈ C 2 jeweils 4·32 andere Symbole. c i ist auf 27·4+1 = 109aufeinander folgende Codewörter c ∗ j verteilt.Tritt jetzt ein Burst der Länge ≤ 15 · 32+1 = 481 auf, so sind maximal16 aufeinanderfolgende c ∗ j betroffen und damit maximal 4 aufeinanderfolgendeKomponenten eines Codewortes c i .Macht man das Interleaving durch entsprechendes Deinterleaving wiederrückgängig, so können wegen d(C 2 ) = 5 diese als Auslöschungen markiertenPositionen korrigiert werden. Also: Bündelfehler der Länge ≤ 481korrigierbar, keine Verzögerung beim Interleaving/Deinterleaving. Allerdingshöherer Speicherbedarf.9.16. Datenspeicherung auf Audio-CD’s(a) Das analoge Tonsignal wird 44100 mal pro Sekunde abgetastet; diese diskretenWerte (Amplituden der Druckwelle des Schalls), die sogenanntenAudiosamples, genügen, um nach dem Shannon’schen Abtastheorem al-103

- Seite 3 und 4:

Inhaltsverzeichnis1 Codes - einige

- Seite 5:

EinführungCodierung: Sicherung von

- Seite 8 und 9:

1.3Nachrichten und Alphabet wie in

- Seite 10 und 11:

EAN-13 erkennt Vertauschungen von c

- Seite 13 und 14:

(2) d(a, b) = 0 ⇔ a = b für alle

- Seite 15:

2.6 Definition.Sei C ein Blockcode

- Seite 18 und 19:

3.6. VoraussetzungDer Kanal sein ei

- Seite 20 und 21:

(c) Binärer symmetrischer Kanal: H

- Seite 22 und 23:

Ob das das bestmögliche Decodierun

- Seite 24 und 25:

4 Die Kugelpackungsschranke und per

- Seite 26 und 27:

(b) Sei C perfekt. Nach 4.2: d(C) =

- Seite 28 und 29:

lerwahrscheinlichkeit ≈ 0, 114.Be

- Seite 30:

(b) Ist {0} ≠ C ⊆ K n , so hei

- Seite 33 und 34:

⎛ ⎞⎛ ⎞h 1h 1 · git⎜ ⎟S

- Seite 35 und 36:

Zunächst werden die Zeilen in G ve

- Seite 37 und 38:

Mit Hilfe von Kontrollmatrizen werd

- Seite 39 und 40:

Eintrag von y. Dies ist hier Spalte

- Seite 41 und 42:

5.22 Beispiel. (für Syndrom-Decodi

- Seite 43 und 44:

˜f = (∗, . . ., }{{} 1 , ∗, .

- Seite 45 und 46:

5.31 Satz.Sei C ein [n, k]-Code üb

- Seite 47 und 48:

Beweis.(a) Sei G Erzeugermatrix von

- Seite 49 und 50:

6.6 Definition.Sei C linearer [n, k

- Seite 51 und 52:

(a) Ĉ ist ein linearer [n + 1, k]-

- Seite 53 und 54: (e) Ist Či ≠ {0}, so ist d(Či)

- Seite 55 und 56: als den Träger von z (also wt(z) =

- Seite 57 und 58: Ansonsten per Induktion (nach r + m

- Seite 59 und 60: Daher ist wt(x, x+y) = wt(x)+wt(x+y

- Seite 61 und 62: · = ∧1 + g = ḡf + g + fg = f

- Seite 63 und 64: 7.10 Satz.Für 0 ≤ r ≤ m − 1

- Seite 65 und 66: Setzte p i (x 1 , . . .,x m ) = a i

- Seite 67 und 68: Es ist < y (j) , x >= y (j)1 x 1 +

- Seite 69 und 70: (2) Ist r ≠ i 1 , . . .,i s , so

- Seite 71 und 72: (2) Sei M p-dimensionaler Unterraum

- Seite 73 und 74: Wir wählen folgende Bezeichnungen

- Seite 75 und 76: M Anzahl der Fehler{v 0 , v 5 } an

- Seite 77 und 78: Beispiel: K = Z 2 , f = x 4 + x 2 +

- Seite 79 und 80: CCITT (Comité Consultativ Internat

- Seite 81 und 82: Man kann Polynomcodierung auch zur

- Seite 83 und 84: 8.8 Definition.Sei C ein [n, k]-Cod

- Seite 85 und 86: 8.13 Exkurs (Polynomringe, II).(1)

- Seite 87 und 88: Beweis:x ⊙( ∑n−1)a i x ii=0=

- Seite 89 und 90: 8.17. FolgerungIst C ein zyklischer

- Seite 91 und 92: Dies ist nach 8.17 eine Kontrollmat

- Seite 93 und 94: 9 Reed-Solomon-Codes und Anwendunge

- Seite 95 und 96: Beweis:Sei g(x) = ∑ d−1i=0 a ix

- Seite 97 und 98: Bilde für 1 ≤ r ≤ ⌊ ⌋d−1

- Seite 99 und 100: 9.6 Beispiel.Wir benutzen den Code

- Seite 101 und 102: 9.9 Definition.Seinen C 1 , C 2 Cod

- Seite 103: In einem der beiden v i ist mindest

- Seite 107 und 108: Eight-to-Fourteen Modulation.Damit

- Seite 109 und 110: 10 FaltungscodesFaltungscodes (Conv

- Seite 111 und 112: Register).Aus diesen k · (m+1) Bit

- Seite 113 und 114: Der Faltungscodierung (∗) entspri

- Seite 115 und 116: Beweis:⇐:Angenommen ggT(g 1 , . .

- Seite 117 und 118: 115z 0 z 1 z 2 z 3 z 4 z 5 z 6 z 7u

- Seite 119 und 120: wobei N = (t + 1) · n.Wegen p < 1

- Seite 121 und 122: (0, 0) ξ 1z 0z 1 z 2 z 3 z 4 z 5 z

- Seite 123 und 124: 0123456700 00 00 00 00 005 25 44 59