Codierungstheorie - Diskrete Mathematik - Universität Tübingen

Codierungstheorie - Diskrete Mathematik - Universität Tübingen

Codierungstheorie - Diskrete Mathematik - Universität Tübingen

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

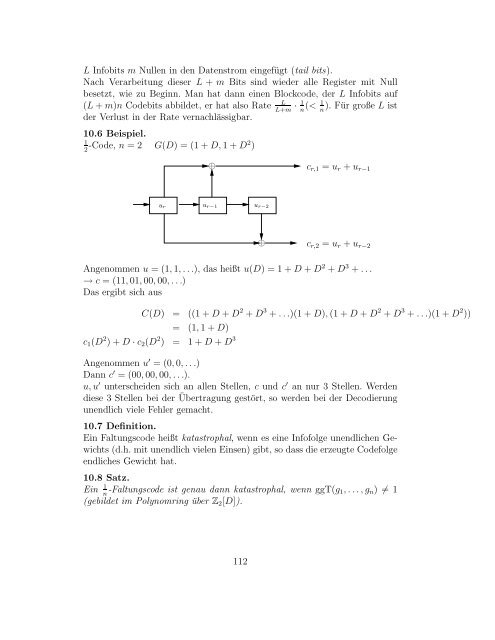

L Infobits m Nullen in den Datenstrom eingefügt (tail bits).Nach Verarbeitung dieser L + m Bits sind wieder alle Register mit Nullbesetzt, wie zu Beginn. Man hat dann einen Blockcode, der L Infobits aufL(L + m)n Codebits abbildet, er hat also Rate · 1(