Codierungstheorie - Diskrete Mathematik - Universität Tübingen

Codierungstheorie - Diskrete Mathematik - Universität Tübingen

Codierungstheorie - Diskrete Mathematik - Universität Tübingen

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

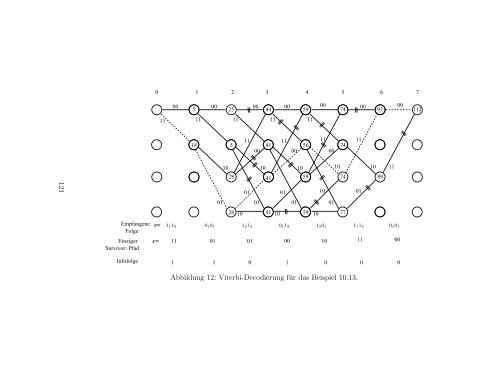

0123456700 00 00 00 00 005 25 44 59 740092 11211 11 11 11 111851111 11 1141 56 7400 00 00121EmpfangeneFolgeEinzigerSurvivor−PfadInfofolgev=c=100110 10 1028 4159 7401 0101 01 01 0128 10 41 10 59 101 1 1 2 0 1 0 1 1 2 1 2 0 1 1 2 1 2 0 1 1 1 1 2 0 1 0 111 01 01 00 10 11001 1 0 1 00 0Abbildung 12: Viterbi-Decodierung für das Beispiel 10.13.7701108911