Spezifikationsbericht E-Reporting

Spezifikationsbericht E-Reporting

Spezifikationsbericht E-Reporting

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

ANHANG 3: SCHUTZBEDARFSFESTSTELLUNG FÜR<br />

DAS VERFAHREN „E-REPORTING“<br />

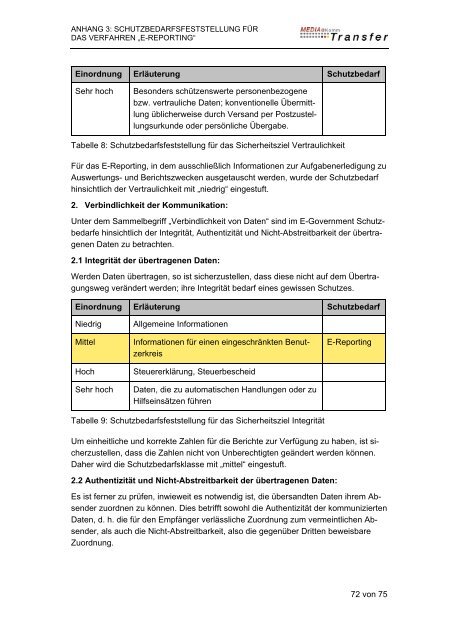

Einordnung Erläuterung Schutzbedarf<br />

Sehr hoch Besonders schützenswerte personenbezogene<br />

bzw. vertrauliche Daten; konventionelle Übermittlung<br />

üblicherweise durch Versand per Postzustellungsurkunde<br />

oder persönliche Übergabe.<br />

Tabelle 8: Schutzbedarfsfeststellung für das Sicherheitsziel Vertraulichkeit<br />

Für das E-<strong>Reporting</strong>, in dem ausschließlich Informationen zur Aufgabenerledigung zu<br />

Auswertungs- und Berichtszwecken ausgetauscht werden, wurde der Schutzbedarf<br />

hinsichtlich der Vertraulichkeit mit „niedrig“ eingestuft.<br />

2. Verbindlichkeit der Kommunikation:<br />

Unter dem Sammelbegriff „Verbindlichkeit von Daten“ sind im E-Government Schutzbedarfe<br />

hinsichtlich der Integrität, Authentizität und Nicht-Abstreitbarkeit der übertragenen<br />

Daten zu betrachten.<br />

2.1 Integrität der übertragenen Daten:<br />

Werden Daten übertragen, so ist sicherzustellen, dass diese nicht auf dem Übertragungsweg<br />

verändert werden; ihre Integrität bedarf eines gewissen Schutzes.<br />

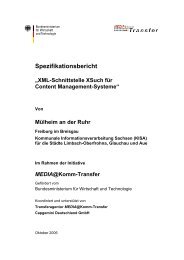

Einordnung Erläuterung Schutzbedarf<br />

Niedrig Allgemeine Informationen<br />

Mittel Informationen für einen eingeschränkten Benutzerkreis<br />

Hoch Steuererklärung, Steuerbescheid<br />

Sehr hoch Daten, die zu automatischen Handlungen oder zu<br />

Hilfseinsätzen führen<br />

Tabelle 9: Schutzbedarfsfeststellung für das Sicherheitsziel Integrität<br />

E-<strong>Reporting</strong><br />

Um einheitliche und korrekte Zahlen für die Berichte zur Verfügung zu haben, ist sicherzustellen,<br />

dass die Zahlen nicht von Unberechtigten geändert werden können.<br />

Daher wird die Schutzbedarfsklasse mit „mittel“ eingestuft.<br />

2.2 Authentizität und Nicht-Abstreitbarkeit der übertragenen Daten:<br />

Es ist ferner zu prüfen, inwieweit es notwendig ist, die übersandten Daten ihrem Absender<br />

zuordnen zu können. Dies betrifft sowohl die Authentizität der kommunizierten<br />

Daten, d. h. die für den Empfänger verlässliche Zuordnung zum vermeintlichen Absender,<br />

als auch die Nicht-Abstreitbarkeit, also die gegenüber Dritten beweisbare<br />

Zuordnung.<br />

72 von 75