Risico’s van een gevirtualiseerde IT-omgeving

Risico's van een gevirtualiseerde IT-omgeving - Vurore

Risico's van een gevirtualiseerde IT-omgeving - Vurore

- No tags were found...

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

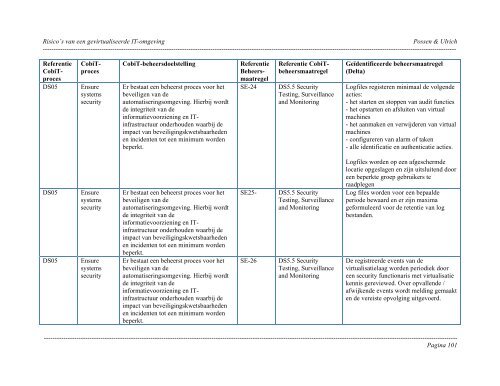

<strong>Risico’s</strong> <strong>van</strong> <strong>een</strong> <strong>gevirtualiseerde</strong> <strong>IT</strong>-<strong>omgeving</strong> Possen & Ulrich----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------ReferentieCobiTprocesDS05CobiTprocesEnsuresystemssecurityCobiT-beheersdoelstellingEr bestaat <strong>een</strong> beheerst proces voor hetbeveiligen <strong>van</strong> deautomatiserings<strong>omgeving</strong>. Hierbij wordtde integriteit <strong>van</strong> deinformatievoorziening en <strong>IT</strong>infrastructuuronderhouden waarbij deimpact <strong>van</strong> beveiligingskwetsbaarhedenen incidenten tot <strong>een</strong> minimum wordenbeperkt.ReferentieBeheersmaatregelSE-24Referentie CobiTbeheersmaatregelDS5.5 SecurityTesting, Surveillanceand MonitoringGeïdentificeerde beheersmaatregel(Delta)Logfiles registeren minimaal de volgendeacties:- het starten en stoppen <strong>van</strong> audit functies- het opstarten en afsluiten <strong>van</strong> virtualmachines- het aanmaken en verwijderen <strong>van</strong> virtualmachines- configureren <strong>van</strong> alarm of taken- alle identificatie en authenticatie acties.DS05DS05EnsuresystemssecurityEnsuresystemssecurityEr bestaat <strong>een</strong> beheerst proces voor hetbeveiligen <strong>van</strong> deautomatiserings<strong>omgeving</strong>. Hierbij wordtde integriteit <strong>van</strong> deinformatievoorziening en <strong>IT</strong>infrastructuuronderhouden waarbij deimpact <strong>van</strong> beveiligingskwetsbaarhedenen incidenten tot <strong>een</strong> minimum wordenbeperkt.Er bestaat <strong>een</strong> beheerst proces voor hetbeveiligen <strong>van</strong> deautomatiserings<strong>omgeving</strong>. Hierbij wordtde integriteit <strong>van</strong> deinformatievoorziening en <strong>IT</strong>infrastructuuronderhouden waarbij deimpact <strong>van</strong> beveiligingskwetsbaarhedenen incidenten tot <strong>een</strong> minimum wordenbeperkt.SE25-SE-26DS5.5 SecurityTesting, Surveillanceand MonitoringDS5.5 SecurityTesting, Surveillanceand MonitoringLogfiles worden op <strong>een</strong> afgeschermdelocatie opgeslagen en zijn uitsluitend door<strong>een</strong> beperkte groep gebruikers teraadplegenLog files worden voor <strong>een</strong> bepaaldeperiode bewaard en er zijn maximageformuleerd voor de retentie <strong>van</strong> logbestanden.De registreerde events <strong>van</strong> devirtualisatielaag worden periodiek door<strong>een</strong> security functionaris met virtualisatiekennis gereviewed. Over opvallende /afwijkende events wordt melding gemaakten de vereiste opvolging uitgevoerd.----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------Pagina 101