Risico’s van een gevirtualiseerde IT-omgeving

Risico's van een gevirtualiseerde IT-omgeving - Vurore

Risico's van een gevirtualiseerde IT-omgeving - Vurore

- No tags were found...

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

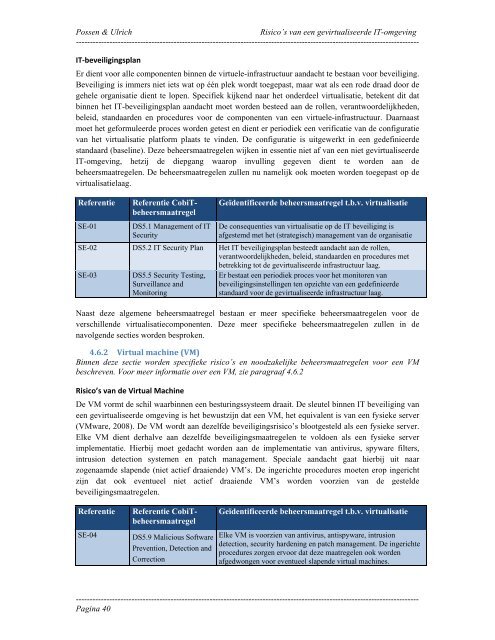

Possen & Ulrich<strong>Risico’s</strong> <strong>van</strong> <strong>een</strong> <strong>gevirtualiseerde</strong> <strong>IT</strong>-<strong>omgeving</strong>---------------------------------------------------------------------------------------------------------------------------<strong>IT</strong>‐beveiligingsplanEr dient voor alle componenten binnen de virtuele-infrastructuur aandacht te bestaan voor beveiliging.Beveiliging is immers niet iets wat op één plek wordt toegepast, maar wat als <strong>een</strong> rode draad door degehele organisatie dient te lopen. Specifiek kijkend naar het onderdeel virtualisatie, betekent dit datbinnen het <strong>IT</strong>-beveiligingsplan aandacht moet worden besteed aan de rollen, verantwoordelijkheden,beleid, standaarden en procedures voor de componenten <strong>van</strong> <strong>een</strong> virtuele-infrastructuur. Daarnaastmoet het geformuleerde proces worden getest en dient er periodiek <strong>een</strong> verificatie <strong>van</strong> de configuratie<strong>van</strong> het virtualisatie platform plaats te vinden. De configuratie is uitgewerkt in <strong>een</strong> gedefinieerdestandaard (baseline). Deze beheersmaatregelen wijken in essentie niet af <strong>van</strong> <strong>een</strong> niet <strong>gevirtualiseerde</strong><strong>IT</strong>-<strong>omgeving</strong>, hetzij de diepgang waarop invulling gegeven dient te worden aan debeheersmaatregelen. De beheersmaatregelen zullen nu namelijk ook moeten worden toegepast op devirtualisatielaag.ReferentieSE-01Referentie CobiTbeheersmaatregelDS5.1 Management of <strong>IT</strong>SecurityGeïdentificeerde beheersmaatregel t.b.v. virtualisatieDe consequenties <strong>van</strong> virtualisatie op de <strong>IT</strong> beveiliging isafgestemd met het (strategisch) management <strong>van</strong> de organisatieSE-02 DS5.2 <strong>IT</strong> Security Plan Het <strong>IT</strong> beveiligingsplan besteedt aandacht aan de rollen,verantwoordelijkheden, beleid, standaarden en procedures metbetrekking tot de <strong>gevirtualiseerde</strong> infrastructuur laag.SE-03DS5.5 Security Testing,Surveillance andMonitoringEr bestaat <strong>een</strong> periodiek proces voor het monitoren <strong>van</strong>beveiligingsinstellingen ten opzichte <strong>van</strong> <strong>een</strong> gedefinieerdestandaard voor de <strong>gevirtualiseerde</strong> infrastructuur laag.Naast deze algemene beheersmaatregel bestaan er meer specifieke beheersmaatregelen voor deverschillende virtualisatiecomponenten. Deze meer specifieke beheersmaatregelen zullen in denavolgende secties worden besproken.4.6.2 Virtual machine (VM)Binnen deze sectie worden specifieke risico’s en noodzakelijke beheersmaatregelen voor <strong>een</strong> VMbeschreven. Voor meer informatie over <strong>een</strong> VM, zie paragraaf 4.6.2<strong>Risico’s</strong> <strong>van</strong> de Virtual MachineDe VM vormt de schil waarbinnen <strong>een</strong> besturingssysteem draait. De sleutel binnen <strong>IT</strong> beveiliging <strong>van</strong><strong>een</strong> <strong>gevirtualiseerde</strong> <strong>omgeving</strong> is het bewustzijn dat <strong>een</strong> VM, het equivalent is <strong>van</strong> <strong>een</strong> fysieke server(VMware, 2008). De VM wordt aan dezelfde beveiligingsrisico’s blootgesteld als <strong>een</strong> fysieke server.Elke VM dient derhalve aan dezelfde beveiligingsmaatregelen te voldoen als <strong>een</strong> fysieke serverimplementatie. Hierbij moet gedacht worden aan de implementatie <strong>van</strong> antivirus, spyware filters,intrusion detection systemen en patch management. Speciale aandacht gaat hierbij uit naarzogenaamde slapende (niet actief draaiende) VM’s. De ingerichte procedures moeten erop ingerichtzijn dat ook eventueel niet actief draaiende VM’s worden voorzien <strong>van</strong> de gesteldebeveiligingsmaatregelen.ReferentieSE-04Referentie CobiTbeheersmaatregelDS5.9 Malicious SoftwarePrevention, Detection andCorrectionGeïdentificeerde beheersmaatregel t.b.v. virtualisatieElke VM is voorzien <strong>van</strong> antivirus, antispyware, intrusiondetection, security hardening en patch management. De ingerichteprocedures zorgen ervoor dat deze maatregelen ook wordenafgedwongen voor eventueel slapende virtual machines.---------------------------------------------------------------------------------------------------------------------------Pagina 40