Risico’s van een gevirtualiseerde IT-omgeving

Risico's van een gevirtualiseerde IT-omgeving - Vurore

Risico's van een gevirtualiseerde IT-omgeving - Vurore

- No tags were found...

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

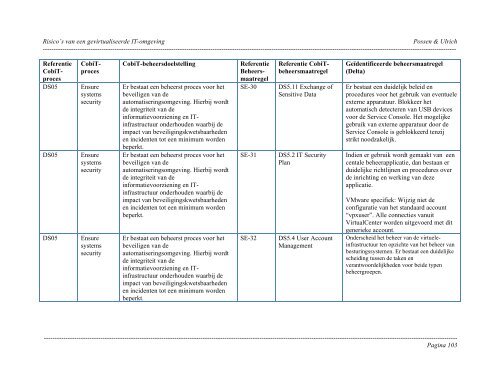

<strong>Risico’s</strong> <strong>van</strong> <strong>een</strong> <strong>gevirtualiseerde</strong> <strong>IT</strong>-<strong>omgeving</strong> Possen & Ulrich----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------DS05DS05ReferentieCobiTprocesDS05CobiTprocesEnsuresystemssecurityEnsuresystemssecurityEnsuresystemssecurityCobiT-beheersdoelstellingEr bestaat <strong>een</strong> beheerst proces voor hetbeveiligen <strong>van</strong> deautomatiserings<strong>omgeving</strong>. Hierbij wordtde integriteit <strong>van</strong> deinformatievoorziening en <strong>IT</strong>infrastructuuronderhouden waarbij deimpact <strong>van</strong> beveiligingskwetsbaarhedenen incidenten tot <strong>een</strong> minimum wordenbeperkt.Er bestaat <strong>een</strong> beheerst proces voor hetbeveiligen <strong>van</strong> deautomatiserings<strong>omgeving</strong>. Hierbij wordtde integriteit <strong>van</strong> deinformatievoorziening en <strong>IT</strong>infrastructuuronderhouden waarbij deimpact <strong>van</strong> beveiligingskwetsbaarhedenen incidenten tot <strong>een</strong> minimum wordenbeperkt.Er bestaat <strong>een</strong> beheerst proces voor hetbeveiligen <strong>van</strong> deautomatiserings<strong>omgeving</strong>. Hierbij wordtde integriteit <strong>van</strong> deinformatievoorziening en <strong>IT</strong>infrastructuuronderhouden waarbij deimpact <strong>van</strong> beveiligingskwetsbaarhedenen incidenten tot <strong>een</strong> minimum wordenbeperkt.ReferentieBeheersmaatregelSE-30SE-31SE-32Referentie CobiTbeheersmaatregelDS5.11 Exchange ofSensitive DataDS5.2 <strong>IT</strong> SecurityPlanDS5.4 User AccountManagementGeïdentificeerde beheersmaatregel(Delta)Er bestaat <strong>een</strong> duidelijk beleid enprocedures voor het gebruik <strong>van</strong> eventueleexterne apparatuur. Blokkeer hetautomatisch detecteren <strong>van</strong> USB devicesvoor de Service Console. Het mogelijkegebruik <strong>van</strong> externe apparatuur door deService Console is geblokkeerd tenzijstrikt noodzakelijk.Indien er gebruik wordt gemaakt <strong>van</strong> <strong>een</strong>centale beheerapplicatie, dan bestaan erduidelijke richtlijnen en procedures overde inrichting en werking <strong>van</strong> dezeapplicatie.VMware specifiek: Wijzig niet deconfiguratie <strong>van</strong> het standaard account“vpxuser”. Alle connecties <strong>van</strong>uitVirtualCenter worden uitgevoerd met ditgenerieke account.Onderscheid het beheer <strong>van</strong> de virtueleinfrastructuurten opzichte <strong>van</strong> het beheer <strong>van</strong>besturingssystemen. Er bestaat <strong>een</strong> duidelijkescheiding tussen de taken enverantwoordelijkheden voor beide typenbeheergroepen.----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------Pagina 103