Risico’s van een gevirtualiseerde IT-omgeving

Risico's van een gevirtualiseerde IT-omgeving - Vurore

Risico's van een gevirtualiseerde IT-omgeving - Vurore

- No tags were found...

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

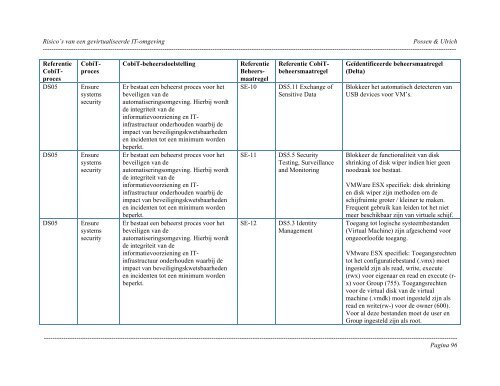

<strong>Risico’s</strong> <strong>van</strong> <strong>een</strong> <strong>gevirtualiseerde</strong> <strong>IT</strong>-<strong>omgeving</strong> Possen & Ulrich----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------DS05DS05ReferentieCobiTprocesDS05CobiTprocesEnsuresystemssecurityEnsuresystemssecurityEnsuresystemssecurityCobiT-beheersdoelstellingEr bestaat <strong>een</strong> beheerst proces voor hetbeveiligen <strong>van</strong> deautomatiserings<strong>omgeving</strong>. Hierbij wordtde integriteit <strong>van</strong> deinformatievoorziening en <strong>IT</strong>infrastructuuronderhouden waarbij deimpact <strong>van</strong> beveiligingskwetsbaarhedenen incidenten tot <strong>een</strong> minimum wordenbeperkt.Er bestaat <strong>een</strong> beheerst proces voor hetbeveiligen <strong>van</strong> deautomatiserings<strong>omgeving</strong>. Hierbij wordtde integriteit <strong>van</strong> deinformatievoorziening en <strong>IT</strong>infrastructuuronderhouden waarbij deimpact <strong>van</strong> beveiligingskwetsbaarhedenen incidenten tot <strong>een</strong> minimum wordenbeperkt.Er bestaat <strong>een</strong> beheerst proces voor hetbeveiligen <strong>van</strong> deautomatiserings<strong>omgeving</strong>. Hierbij wordtde integriteit <strong>van</strong> deinformatievoorziening en <strong>IT</strong>infrastructuuronderhouden waarbij deimpact <strong>van</strong> beveiligingskwetsbaarhedenen incidenten tot <strong>een</strong> minimum wordenbeperkt.ReferentieBeheersmaatregelSE-10SE-11SE-12Referentie CobiTbeheersmaatregelDS5.11 Exchange ofSensitive DataDS5.5 SecurityTesting, Surveillanceand MonitoringDS5.3 IdentityManagementGeïdentificeerde beheersmaatregel(Delta)Blokkeer het automatisch detecteren <strong>van</strong>USB devices voor VM’s.Blokkeer de functionaliteit <strong>van</strong> diskshrinking of disk wiper indien hier g<strong>een</strong>noodzaak toe bestaat.VMWare ESX specifiek: disk shrinkingen disk wiper zijn methoden om deschijfruimte groter / kleiner te maken.Frequent gebruik kan leiden tot het nietmeer beschikbaar zijn <strong>van</strong> virtuele schijf.Toegang tot logische systeembestanden(Virtual Machine) zijn afgeschemd voorongeoorloofde toegang.VMware ESX specifiek: Toegangsrechtentot het configuratiebestand (.vmx) moetingesteld zijn als read, write, execute(rwx) voor eigenaar en read en execute (rx)voor Group (755). Toegangsrechtenvoor de virtual disk <strong>van</strong> de virtualmachine (.vmdk) moet ingesteld zijn alsread en write(rw-) voor de owner (600).Voor al deze bestanden moet de user enGroup ingesteld zijn als root.----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------Pagina 96