Näher am Bürger - AKDB

Näher am Bürger - AKDB

Näher am Bürger - AKDB

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

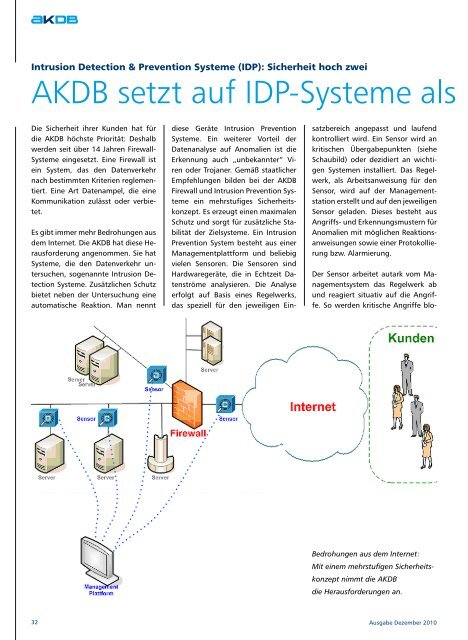

Intrusion Detection & Prevention Systeme (IDP): Sicherheit hoch zwei<br />

<strong>AKDB</strong> setzt auf IDP-Systeme als<br />

Die Sicherheit ihrer Kunden hat für<br />

die <strong>AKDB</strong> höchste Priorität: Deshalb<br />

werden seit über 14 Jahren Firewall-<br />

Systeme eingesetzt. Eine Firewall ist<br />

ein System, das den Datenverkehr<br />

nach bestimmten Kriterien reglementiert.<br />

Eine Art Daten<strong>am</strong>pel, die eine<br />

Kommunikation zulässt oder verbietet.<br />

Es gibt immer mehr Bedrohungen aus<br />

dem Internet. Die <strong>AKDB</strong> hat diese Herausforderung<br />

angenommen. Sie hat<br />

Systeme, die den Datenverkehr untersuchen,<br />

sogenannte Intrusion Detection<br />

Systeme. Zusätzlichen Schutz<br />

bietet neben der Untersuchung eine<br />

automatische Reaktion. Man nennt<br />

diese Geräte Intrusion Prevention<br />

Systeme. Ein weiterer Vorteil der<br />

Datenanalyse auf Anomalien ist die<br />

Erkennung auch „unbekannter“ Viren<br />

oder Trojaner. Gemäß staatlicher<br />

Empfehlungen bilden bei der <strong>AKDB</strong><br />

Firewall und Intrusion Prevention Systeme<br />

ein mehrstufiges Sicherheitskonzept.<br />

Es erzeugt einen maximalen<br />

Schutz und sorgt für zusätzliche Stabilität<br />

der Zielsysteme. Ein Intrusion<br />

Prevention System besteht aus einer<br />

Managementplattform und beliebig<br />

vielen Sensoren. Die Sensoren sind<br />

Hardwaregeräte, die in Echtzeit Datenströme<br />

analysieren. Die Analyse<br />

erfolgt auf Basis eines Regelwerks,<br />

das speziell für den jeweiligen Ein-<br />

satzbereich angepasst und laufend<br />

kontrolliert wird. Ein Sensor wird an<br />

kritischen Übergabepunkten (siehe<br />

Schaubild) oder dezidiert an wichtigen<br />

Systemen installiert. Das Regelwerk,<br />

als Arbeitsanweisung für den<br />

Sensor, wird auf der Managementstation<br />

erstellt und auf den jeweiligen<br />

Sensor geladen. Dieses besteht aus<br />

Angriffs- und Erkennungsmustern für<br />

Anomalien mit möglichen Reaktionsanweisungen<br />

sowie einer Protokollierung<br />

bzw. Alarmierung.<br />

Der Sensor arbeitet autark vom Managementsystem<br />

das Regelwerk ab<br />

und reagiert situativ auf die Angriffe.<br />

So werden kritische Angriffe blo-<br />

Bedrohungen aus dem Internet:<br />

Mit einem mehrstufigen Sicherheitskonzept<br />

nimmt die <strong>AKDB</strong><br />

die Herausforderungen an.<br />

32 Ausgabe Dezember 2010