Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

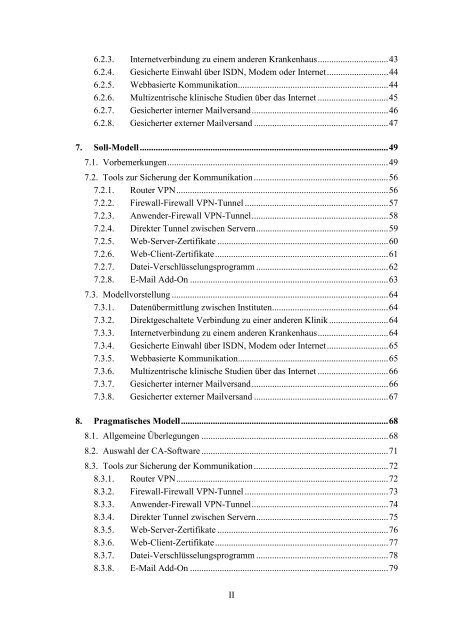

6.2.3. Internetverbindung zu einem anderen Krankenhaus...............................43<br />

6.2.4. Gesicherte Einwahl über ISDN, Modem oder Internet...........................44<br />

6.2.5. Webbasierte Kommunikation..................................................................44<br />

6.2.6. Multizentrische klinische Studien über das Internet ...............................45<br />

6.2.7. Gesicherter interner Mailversand............................................................46<br />

6.2.8. Gesicherter externer Mailversand ...........................................................47<br />

7. Soll-Modell.............................................................................................................49<br />

7.1. Vorbemerkungen.................................................................................................49<br />

7.2. Tools <strong>zur</strong> Sicherung der Kommunikation...........................................................56<br />

7.2.1. Router VPN.............................................................................................56<br />

7.2.2. Firewall-Firewall VPN-Tunnel ...............................................................57<br />

7.2.3. Anwender-Firewall VPN-Tunnel............................................................58<br />

7.2.4. Direkter Tunnel zwischen Servern..........................................................59<br />

7.2.5. Web-Server-Zertifikate ...........................................................................60<br />

7.2.6. Web-Client-Zertifikate............................................................................61<br />

7.2.7. Datei-Verschlüsselungsprogramm ..........................................................62<br />

7.2.8. E-Mail Add-On .......................................................................................63<br />

7.3. Modellvorstellung ...............................................................................................64<br />

7.3.1. Datenübermittlung zwischen Instituten...................................................64<br />

7.3.2. Direktgeschaltete Verbindung zu einer anderen Klinik ..........................64<br />

7.3.3. Internetverbindung zu einem anderen Krankenhaus...............................64<br />

7.3.4. Gesicherte Einwahl über ISDN, Modem oder Internet...........................65<br />

7.3.5. Webbasierte Kommunikation..................................................................65<br />

7.3.6. Multizentrische klinische Studien über das Internet ...............................66<br />

7.3.7. Gesicherter interner Mailversand............................................................66<br />

7.3.8. Gesicherter externer Mailversand ...........................................................67<br />

8. Pragmatisches Modell...........................................................................................68<br />

8.1. Allgemeine Überlegungen ..................................................................................68<br />

8.2. Auswahl der CA-Software ..................................................................................71<br />

8.3. Tools <strong>zur</strong> Sicherung der Kommunikation...........................................................72<br />

8.3.1. Router VPN.............................................................................................72<br />

8.3.2. Firewall-Firewall VPN-Tunnel ...............................................................73<br />

8.3.3. Anwender-Firewall VPN-Tunnel............................................................74<br />

8.3.4. Direkter Tunnel zwischen Servern..........................................................75<br />

8.3.5. Web-Server-Zertifikate ...........................................................................76<br />

8.3.6. Web-Client-Zertifikate............................................................................77<br />

8.3.7. Datei-Verschlüsselungsprogramm ..........................................................78<br />

8.3.8. E-Mail Add-On .......................................................................................79<br />

II