Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

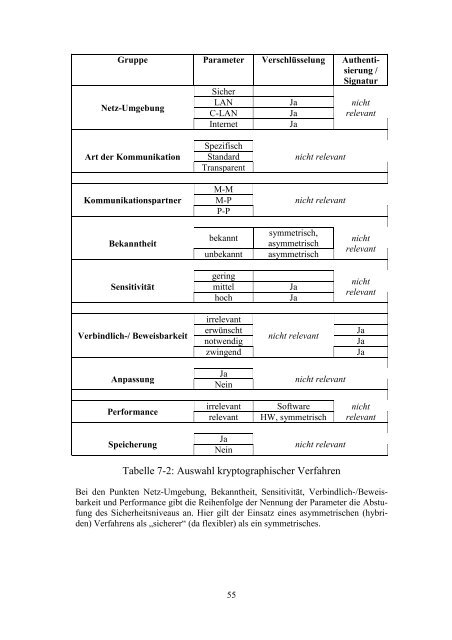

Gruppe Parameter Verschlüsselung Authentisierung<br />

/<br />

<strong>Signatur</strong><br />

Sicher<br />

Netz-Umgebung<br />

LAN<br />

Ja<br />

nicht<br />

C-LAN<br />

Ja<br />

relevant<br />

Internet<br />

Ja<br />

Art der Kommunikation<br />

Kommunikationspartner<br />

Spezifisch<br />

Standard<br />

Transparent<br />

M-M<br />

M-P<br />

P-P<br />

nicht relevant<br />

nicht relevant<br />

Bekanntheit<br />

bekannt<br />

unbekannt<br />

symmetrisch,<br />

asymmetrisch<br />

asymmetrisch<br />

nicht<br />

relevant<br />

Sensitivität<br />

gering<br />

mittel<br />

hoch<br />

Ja<br />

Ja<br />

nicht<br />

relevant<br />

Verbindlich-/ Beweisbarkeit<br />

irrelevant<br />

erwünscht<br />

notwendig<br />

zwingend<br />

nicht relevant<br />

Ja<br />

Ja<br />

Ja<br />

Anpassung<br />

Ja<br />

Nein<br />

nicht relevant<br />

Performance<br />

irrelevant<br />

relevant<br />

Software<br />

HW, symmetrisch<br />

nicht<br />

relevant<br />

Speicherung<br />

Ja<br />

Nein<br />

nicht relevant<br />

Tabelle 7-2: Auswahl <strong>kryptographischer</strong> Verfahren<br />

Bei den Punkten Netz-Umgebung, Bekanntheit, Sensitivität, Verbindlich-/Beweisbarkeit<br />

<strong>und</strong> Performance gibt die Reihenfolge der Nennung der Parameter die Abstufung<br />

des Sicherheitsniveaus an. Hier gilt der Einsatz eines asymmetrischen (hybriden)<br />

Verfahrens als „sicherer“ (da flexibler) als ein symmetrisches.<br />

55