Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

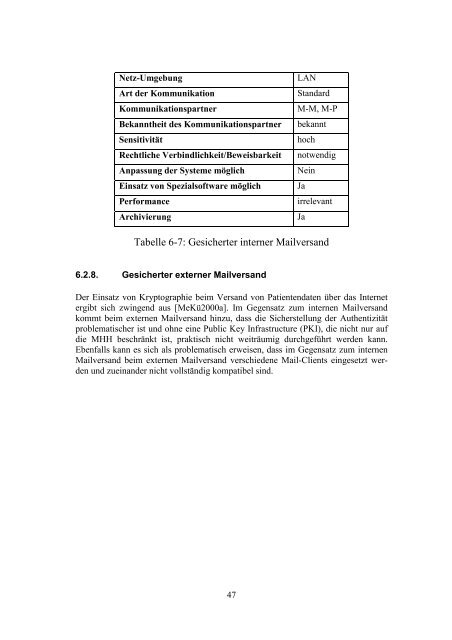

Netz-Umgebung<br />

Art der Kommunikation<br />

Kommunikationspartner<br />

Bekanntheit des Kommunikationspartner<br />

Sensitivität<br />

Rechtliche Verbindlichkeit/Beweisbarkeit<br />

Anpassung der Systeme möglich<br />

Einsatz von Spezialsoftware möglich<br />

Performance<br />

Archivierung<br />

LAN<br />

Standard<br />

M-M, M-P<br />

bekannt<br />

hoch<br />

notwendig<br />

Nein<br />

Ja<br />

irrelevant<br />

Ja<br />

Tabelle 6-7: Gesicherter interner Mailversand<br />

6.2.8. Gesicherter externer Mailversand<br />

Der Einsatz von Kryptographie beim Versand von Patientendaten über das Internet<br />

ergibt sich zwingend aus [MeKü2000a]. Im Gegensatz zum internen Mailversand<br />

kommt beim externen Mailversand hinzu, dass die Sicherstellung der Authentizität<br />

problematischer ist <strong>und</strong> ohne eine Public Key Infrastructure (PKI), die nicht nur auf<br />

die MHH beschränkt ist, praktisch nicht weiträumig durchgeführt werden kann.<br />

Ebenfalls kann es sich als problematisch erweisen, dass im Gegensatz zum internen<br />

Mailversand beim externen Mailversand verschiedene Mail-Clients eingesetzt werden<br />

<strong>und</strong> zueinander nicht vollständig kompatibel sind.<br />

47