Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Einsatzmöglichkeiten kryptographischer Methoden zur Signatur und ...

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

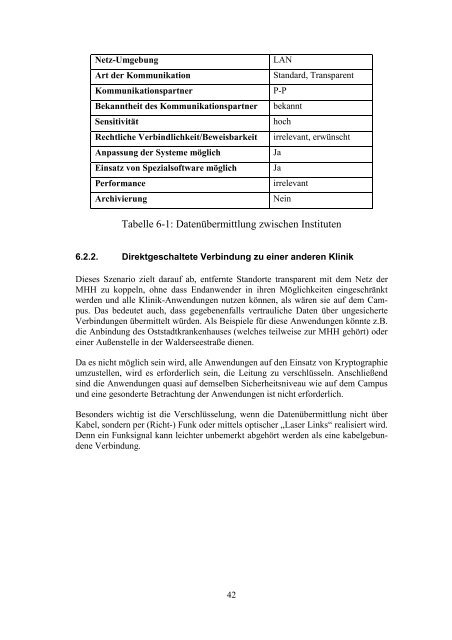

Netz-Umgebung<br />

Art der Kommunikation<br />

Kommunikationspartner<br />

Bekanntheit des Kommunikationspartner<br />

Sensitivität<br />

Rechtliche Verbindlichkeit/Beweisbarkeit<br />

Anpassung der Systeme möglich<br />

Einsatz von Spezialsoftware möglich<br />

Performance<br />

Archivierung<br />

LAN<br />

Standard, Transparent<br />

P-P<br />

bekannt<br />

hoch<br />

irrelevant, erwünscht<br />

Ja<br />

Ja<br />

irrelevant<br />

Nein<br />

Tabelle 6-1: Datenübermittlung zwischen Instituten<br />

6.2.2. Direktgeschaltete Verbindung zu einer anderen Klinik<br />

Dieses Szenario zielt darauf ab, entfernte Standorte transparent mit dem Netz der<br />

MHH zu koppeln, ohne dass Endanwender in ihren Möglichkeiten eingeschränkt<br />

werden <strong>und</strong> alle Klinik-Anwendungen nutzen können, als wären sie auf dem Campus.<br />

Das bedeutet auch, dass gegebenenfalls vertrauliche Daten über ungesicherte<br />

Verbindungen übermittelt würden. Als Beispiele für diese Anwendungen könnte z.B.<br />

die Anbindung des Oststadtkrankenhauses (welches teilweise <strong>zur</strong> MHH gehört) oder<br />

einer Außenstelle in der Walderseestraße dienen.<br />

Da es nicht möglich sein wird, alle Anwendungen auf den Einsatz von Kryptographie<br />

umzustellen, wird es erforderlich sein, die Leitung zu verschlüsseln. Anschließend<br />

sind die Anwendungen quasi auf demselben Sicherheitsniveau wie auf dem Campus<br />

<strong>und</strong> eine gesonderte Betrachtung der Anwendungen ist nicht erforderlich.<br />

Besonders wichtig ist die Verschlüsselung, wenn die Datenübermittlung nicht über<br />

Kabel, sondern per (Richt-) Funk oder mittels optischer „Laser Links“ realisiert wird.<br />

Denn ein Funksignal kann leichter unbemerkt abgehört werden als eine kabelgeb<strong>und</strong>ene<br />

Verbindung.<br />

42