OdpornoÅÄ na bÅÄdy bizantyjskie w systemach peer-to-peer - Instytut ...

OdpornoÅÄ na bÅÄdy bizantyjskie w systemach peer-to-peer - Instytut ...

OdpornoÅÄ na bÅÄdy bizantyjskie w systemach peer-to-peer - Instytut ...

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

30 Rozdział 2. Architektury systemów <strong>peer</strong>-<strong>to</strong>-<strong>peer</strong><br />

WEZEL W - 1113<br />

t<br />

x<br />

z<br />

2 7 -1<br />

j(x)<br />

S 1103<br />

T 1110<br />

ZBIÓR LISCI<br />

U 1111<br />

X 1120<br />

V 1112<br />

Y1121<br />

ZBIÓR TRAS<br />

Z 1122<br />

[ 1123<br />

W<br />

j(x)<br />

j(x)<br />

x<br />

(sp) 0200<br />

B 1002<br />

R 1102<br />

T 1110<br />

###<br />

###<br />

###<br />

U 1111<br />

} 2001<br />

###<br />

[ 1123<br />

V 1112<br />

###<br />

t 1320<br />

_ 1133<br />

###<br />

0<br />

? 333<br />

ZBIÓR SASIADÓW<br />

###<br />

` 1200<br />

~ 2002<br />

L 1030<br />

### q 1311<br />

###<br />

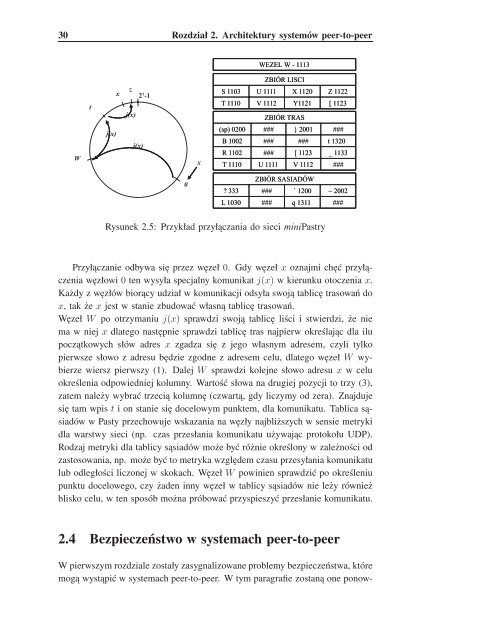

Rysunek 2.5: Przykład przyłączania do sieci miniPastry<br />

Przyłączanie odbywa się przez węzeł 0. Gdy węzeł x oz<strong>na</strong>jmi chęć przyłączenia<br />

węzłowi 0 ten wysyła specjalny komunikat j(x) w kierunku o<strong>to</strong>czenia x.<br />

Każdy z węzłów biorący udział w komunikacji odsyła swoją tablicę trasowań do<br />

x, tak że x jest w stanie zbudować własną tablicę trasowań.<br />

Węzeł W po otrzymaniu j(x) sprawdzi swoją tablicę liści i stwierdzi, że nie<br />

ma w niej x dlatego <strong>na</strong>stępnie sprawdzi tablicę tras <strong>na</strong>jpierw określając dla ilu<br />

początkowych słów adres x zgadza się z jego własnym adresem, czyli tylko<br />

pierwsze słowo z adresu będzie zgodne z adresem celu, dlatego węzeł W wybierze<br />

wiersz pierwszy (1). Dalej W sprawdzi kolejne słowo adresu x w celu<br />

określenia odpowiedniej kolumny. War<strong>to</strong>ść słowa <strong>na</strong> drugiej pozycji <strong>to</strong> trzy (3),<br />

zatem <strong>na</strong>leży wybrać trzecią kolumnę (czwartą, gdy liczymy od zera). Z<strong>na</strong>jduje<br />

się tam wpis t i on stanie się docelowym punktem, dla komunikatu. Tablica sąsiadów<br />

w Pasty przechowuje wskazania <strong>na</strong> węzły <strong>na</strong>jbliższych w sensie metryki<br />

dla warstwy sieci (np. czas przesłania komunikatu używając pro<strong>to</strong>kołu UDP).<br />

Rodzaj metryki dla tablicy sąsiadów może być różnie określony w zależności od<br />

zas<strong>to</strong>sowania, np. może być <strong>to</strong> metryka względem czasu przesyłania komunikatu<br />

lub odległości liczonej w skokach. Węzeł W powinien sprawdzić po określeniu<br />

punktu docelowego, czy żaden inny węzeł w tablicy sąsiadów nie leży również<br />

blisko celu, w ten sposób moż<strong>na</strong> próbować przyspieszyć przesłanie komunikatu.<br />

2.4 Bezpieczeństwo w <strong>systemach</strong> <strong>peer</strong>-<strong>to</strong>-<strong>peer</strong><br />

W pierwszym rozdziale zostały zasyg<strong>na</strong>lizowane problemy bezpieczeństwa, które<br />

mogą wystąpić w <strong>systemach</strong> <strong>peer</strong>-<strong>to</strong>-<strong>peer</strong>. W tym paragrafie zostaną one ponow-