Sicherheit in Rechnernetzen: - Professur Datenschutz und ...

Sicherheit in Rechnernetzen: - Professur Datenschutz und ...

Sicherheit in Rechnernetzen: - Professur Datenschutz und ...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

84<br />

A. Pfitzmann: Datensicherheit <strong>und</strong> Kryptographie; TU Dresden, WS2000/2001, 15.10.2000, 15:52 Uhr<br />

83<br />

A. Pfitzmann: Datensicherheit <strong>und</strong> Kryptographie; TU Dresden, WS2000/2001, 15.10.2000, 15:52 Uhr<br />

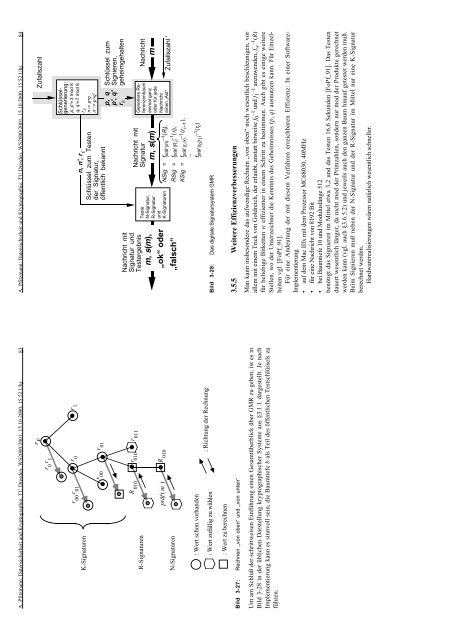

Zufallszahl<br />

r ε<br />

r 0 r 1<br />

Schlüsselgenerierung:<br />

p, p' ≡ 3 mod 8<br />

q, q' ≡ 7 mod 8<br />

r ε<br />

n := p•q<br />

n' := p'•q'<br />

r 1<br />

r 0<br />

r 00 r 01<br />

n, n', rε Schlüssel zum Testen<br />

der Signatur,<br />

öffentlich bekannt<br />

K-Signaturen<br />

r 01<br />

r 00<br />

Schlüssel zum<br />

Signieren,<br />

geheimgehalten<br />

p, q<br />

p', q'<br />

rε<br />

Nachricht mit<br />

Signatur <strong>und</strong><br />

Testergebnis<br />

r 011<br />

r 010<br />

010<br />

R<br />

Nachricht<br />

Generiere Referenzenbaum<br />

e<strong>in</strong>mal ganz<br />

oder für jede<br />

Nachricht<br />

e<strong>in</strong>en „Ast“<br />

Nachricht mit<br />

Signatur<br />

R-Signaturen<br />

m<br />

m, s(m)<br />

Teste<br />

N-Signatur,<br />

R-Signatur<br />

<strong>und</strong><br />

K-Signaturen<br />

m, s(m),<br />

„ok“ oder<br />

„falsch“<br />

010<br />

R<br />

( m )<br />

präf<br />

Zufallszahl '<br />

NSig = f –1<br />

präf (m) (Ri ),<br />

RSig = fpräf (R i ) –1 (ri),<br />

KSig = fpräf (ri |•) –1 (ri –1 ),<br />

...<br />

fpräf (r0 |r1 ) –1 (rε )<br />

N-Signaturen<br />

: Wert schon vorhanden<br />

: Richtung der Rechnung<br />

Bild 3-28: Das digitale Signatursystem GMR<br />

: Wert zufällig zu wählen<br />

: Wert zu berechnen<br />

3.5.5 Weitere Effizienzverbesserungen<br />

Bild 3-27: Rechnen „von oben“ <strong>und</strong> „von unten“<br />

Man kann <strong>in</strong>sbesondere das aufwendige Rechnen „von oben“ noch wesentlich beschleunigen, vor<br />

allem mit e<strong>in</strong>em Trick von Goldreich, der erlaubt, anstatt bitweise f –1<br />

0 <strong>und</strong> f1<br />

–1 anzuwenden, fw<br />

–1 (R)<br />

für beliebige Bitketten w effizienter <strong>in</strong> e<strong>in</strong>em Schritt zu bestimmen. Auch gibt es e<strong>in</strong>ige weitere<br />

Stellen, wo der Unterzeichner die Kenntnis des Geheimnisses (p, q) ausnutzen kann. Für E<strong>in</strong>zelheiten<br />

vgl. [FoPf_91].<br />

Für e<strong>in</strong>e Andeutung der mit diesem Verfahren erreichbaren Effizienz: In e<strong>in</strong>er Software-<br />

Implementierung<br />

• auf dem Mac IIfx mit dem Prozessor MC68030, 40MHz<br />

• für e<strong>in</strong>e Nachricht von 8192 Bit<br />

• bei Baumtiefe 10 <strong>und</strong> Moduluslänge 512<br />

benötigt das Signieren im Mittel etwa 3,2 <strong>und</strong> das Testen 16,6 Sek<strong>und</strong>en [FoPf_91]. Das Testen<br />

dauert wesentlich länger, da nicht mod der Primzahlen, sondern nur mod der Produkte gerechnet<br />

werden kann (vgl. auch §3.6.5.2) <strong>und</strong> jeweils auch den ganzen Baum h<strong>in</strong>auf getestet werden muß.<br />

Beim Signieren muß neben der N-Signatur <strong>und</strong> der R-Signatur im Mittel nur e<strong>in</strong>e K-Signatur<br />

berechnet werden.<br />

Hardwarerealisierungen wären natürlich wesentlich schneller.<br />

Um am Schluß der schrittweisen E<strong>in</strong>führung e<strong>in</strong>en Gesamtüberblick über GMR zu geben, ist es <strong>in</strong><br />

Bild 3-28 <strong>in</strong> der üblichen Darstellung kryptographischer Systeme aus §3.1.1 dargestellt. Je nach<br />

Implementierung kann es s<strong>in</strong>nvoll se<strong>in</strong>, die Baumtiefe b als Teil des öffentlichen Testschlüssels zu<br />

führen.