Sicherheit in Rechnernetzen: - Professur Datenschutz und ...

Sicherheit in Rechnernetzen: - Professur Datenschutz und ...

Sicherheit in Rechnernetzen: - Professur Datenschutz und ...

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

114<br />

A. Pfitzmann: Datensicherheit <strong>und</strong> Kryptographie; TU Dresden, WS2000/2001, 15.10.2000, 15:52 Uhr<br />

113<br />

A. Pfitzmann: Datensicherheit <strong>und</strong> Kryptographie; TU Dresden, WS2000/2001, 15.10.2000, 15:52 Uhr<br />

+ Die Länge der ver- <strong>und</strong> entschlüsselbaren E<strong>in</strong>heiten ist nicht durch die Blocklänge der verwendeten<br />

Blockchiffre bestimmt <strong>und</strong> kann deshalb e<strong>in</strong>fach auf die E<strong>in</strong>heiten des Übertragungsoder<br />

Speichersystems abgestimmt werden.<br />

– Die verwendete Blockchiffre muß determ<strong>in</strong>istisch se<strong>in</strong>.<br />

– Unabhängig davon, ob e<strong>in</strong>e symmetrische oder asymmetrische Blockchiffre verwendet wird,<br />

entsteht e<strong>in</strong>e symmetrische Stromchiffre, da die bei e<strong>in</strong>er asymmetrischen Blockchiffre von der<br />

Verschlüsselungsfunktion verschiedene Entschlüsselungsfunktion bei der Konstruktion<br />

überhaupt nicht verwendet wird.<br />

* Bei Verfälschung von Zeichen des Schlüsseltextstromes ist immer nur das entsprechende<br />

Zeichen des Klartextes gestört, es f<strong>in</strong>det also ke<strong>in</strong>e Fehlererweiterung (error extension<br />

[DaPr_89]) statt. Je nach Anwendung kann dies günstig, z.B. bezüglich Konzelation, oder<br />

ungünstig, z.B. bezüglich Integrität, se<strong>in</strong>. Um e<strong>in</strong>em falschen E<strong>in</strong>druck vorzubeugen, sei an<br />

dieser Stelle noch an e<strong>in</strong>e generelle Eigenschaft von synchronen Stromchiffren (<strong>und</strong> damit<br />

auch von Ergebnisrückführung) er<strong>in</strong>nert: Nur bei Verfälschung von Zeichen des Schlüsseltextstromes<br />

f<strong>in</strong>det ke<strong>in</strong>e Fehlererweiterung statt. Bei verlorenen oder h<strong>in</strong>zugefügten Schlüsseltextstromzeichen<br />

(oder auch nur e<strong>in</strong>em transienten Fehler <strong>in</strong> der Rückkopplungsschleife des<br />

Ver- oder Entschlüsselers) s<strong>in</strong>d bis zur Wiederherstellung der Synchronisation alle folgenden<br />

Klartextzeichen jeweils mit der Wahrsche<strong>in</strong>lichkeit<br />

Alphabetgröße - 1<br />

Alphabetgröße<br />

gestört.<br />

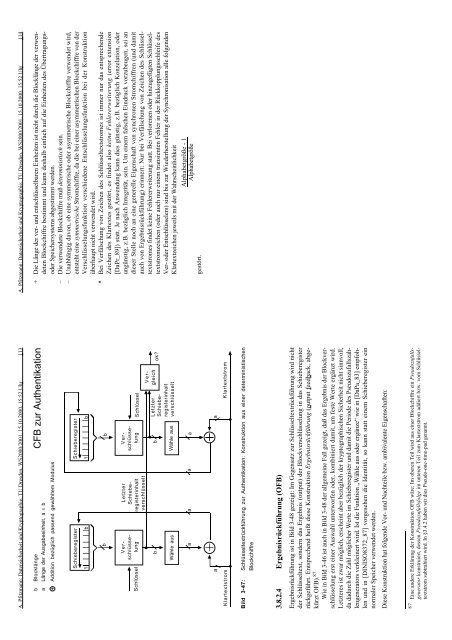

CFB zur Authentikation<br />

a Länge der Ausgabee<strong>in</strong>heit, a ≤ b<br />

b Blocklänge<br />

Addition bezüglich passend gewähltem Modulus<br />

Schieberegister<br />

Schieberegister<br />

1 b<br />

1 b<br />

b<br />

b<br />

Schlüssel<br />

Verschlüsselung<br />

Letzter<br />

Schieberegister<strong>in</strong>halt<br />

verschlüsselt<br />

Verschlüsselung<br />

Schlüssel<br />

Vergleich<br />

ok?<br />

Letzter<br />

Schiebe-<br />

b<br />

b<br />

register<strong>in</strong>halt<br />

verschlüsselt<br />

Wähle aus<br />

Wähle aus<br />

a<br />

a a<br />

a<br />

a<br />

a<br />

Klartextstrom<br />

Klartextstrom<br />

Bild 3-47: Schlüsseltextrückführung zur Authentikation: Konstruktion aus e<strong>in</strong>er determ<strong>in</strong>istischen<br />

Blockchiffre<br />

3.8.2.4 Ergebnisrückführung (OFB)<br />

Ergebnisrückführung ist <strong>in</strong> Bild 3-48 gezeigt: Im Gegensatz zur Schlüsseltextrückführung wird nicht<br />

der Schlüsseltext, sondern das Ergebnis (output) der Blockverschlüsselung <strong>in</strong> das Schieberegister<br />

rückgeführt. Entsprechend heißt diese Konstruktion Ergebnisrückführung (output feedback, abgekürzt<br />

OFB). 87<br />

Wie <strong>in</strong> Bild 3-46 ist auch <strong>in</strong> Bild 3-48 der allgeme<strong>in</strong>e Fall gezeigt, daß das Ergebnis der Blockverschlüsselung<br />

erst e<strong>in</strong>er Auswahl unterworfen oder, komb<strong>in</strong>iert damit, um feste Werte ergänzt wird.<br />

Letzteres ist zwar möglich, ersche<strong>in</strong>t aber bezüglich der kryptographischen <strong>Sicherheit</strong> nicht s<strong>in</strong>nvoll,<br />

da dadurch die Zahl möglicher Werte im Schieberegister <strong>und</strong> damit die Periode des Pseudozufallszahlengenerators<br />

verkle<strong>in</strong>ert wird. Ist die Funktion „Wähle aus oder ergänze“ wie <strong>in</strong> [DaPa_83] empfohlen<br />

<strong>und</strong> <strong>in</strong> [DINISO8372_87] vorgesehen die Identität, so kann statt e<strong>in</strong>em Schieberegister e<strong>in</strong><br />

normaler Speicher verwendet werden.<br />

Diese Konstruktion hat folgende Vor- <strong>und</strong> Nachteile bzw. ambivalente Eigenschaften:<br />

87 E<strong>in</strong>e andere Erklärung der Konstruktion OFB wäre: Im oberen Teil wird aus e<strong>in</strong>er Blockchiffre e<strong>in</strong> Pseudozufallsgenerator<br />

konstruiert, dessen Pseudozufallsfolge im unteren Teil zum Klartextstrom addiert bzw. vom Schlüsseltextstrom<br />

subtrahiert wird. In §3.4.2 haben wir dies Pseudo-one-time-pad genannt.