PC Magazin Classic XXL Windows Desinfector (Vorschau)

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

mobile computing<br />

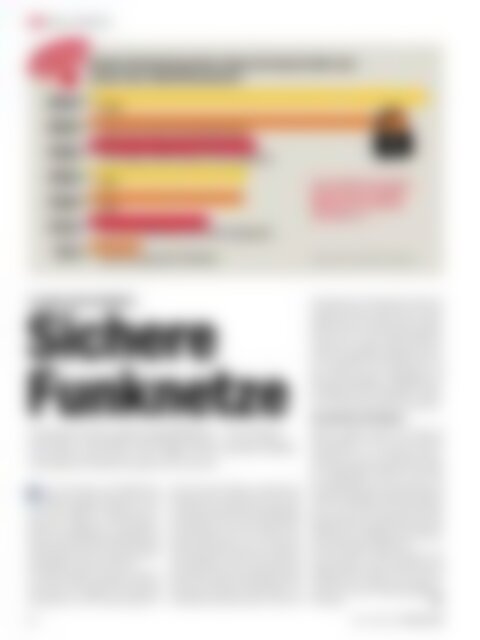

34,5<br />

32,6<br />

16,8<br />

16,0<br />

15,9<br />

12,2<br />

5,3<br />

Welche Sicherheitssysteme nutzen Sie derzeit aktiv zum<br />

Schutz Ihres WLAN-Netzwerkes?<br />

WPA2<br />

Weiß nicht welche Sicherheitstechniken<br />

Nur definierte MAC-Adressen sind zugelassen<br />

WEP<br />

WPA<br />

Die ID des Netzwerks wird nicht preisgegeben<br />

Keine der genannten Techniken<br />

Fast ein Drittel alle Anwender<br />

kennt sich nicht im eigenen<br />

WLAN aus. Dazu sollten Sie<br />

nicht gehören :-)<br />

Angaben in Prozent / Quelle: Initiative D21; Statista 2014<br />

zu hause und unterwegs<br />

Sichere<br />

Funknetze<br />

Funknetze bieten große Angriffsflächen – ob im Heimnetz<br />

oder in der Ferne. Wir zeigen Ihnen, wie Sie Cracker<br />

und Spione blockieren. ■ MIchael Seemann<br />

D<br />

a ein Access Point auch außerhalb der<br />

eigenen vier Wände funkt, lässt er sich<br />

von jedem beliebigen Notebook, Smartphone<br />

oder Tablet in Funkreichweite ansprechen.<br />

Im Gegensatz zu einer gewöhnlichen<br />

LAN-Verbindung im abgeschirmten<br />

Kabel verlangt WLAN eine deutlich bessere<br />

Absicherung. Doch eine starke Verschlüsselung<br />

allein ist nicht ausreichend.<br />

Das WLAN-Funknetz ist nicht nur zu Hause,<br />

sondern ebenso unterwegs im Café, im<br />

Hotel oder am Flughafen die beliebteste<br />

Schnittstelle für den Internetzugang. Obwohl<br />

sich die Verbindung am öffentlichen<br />

Hotspot ähnlich „anfühlt“ wie das Funknetz<br />

daheim, sind die Unterschiede gewaltig.<br />

Das heimische WLAN ist grundsätzlich<br />

verschlüsselt, und nur die Geräte können<br />

darauf zugreifen, denen Sie selbst die Erlaubnis<br />

erteilt haben. Ganz im Gegensatz<br />

zum öffentlichen Hotspot: Hier kann sich<br />

jeder einklinken, der ein WLAN-taugliches<br />

Gerät besitzt. Zwar bieten moderne Access<br />

Points in der Regel eine Einstellung, die die<br />

Verbindung zwischen WLAN-Clients untereinander<br />

unterbinden kann. Doch nicht<br />

jeder Betreiber eines Hotspots hat diese als<br />

„Wireless Isolation“ bezeichnete Funktion<br />

eingeschaltet. So befinden sich alle eingebuchten<br />

Geräte in einem großen, gemeinsamen<br />

Netz, und alle haben aufeinander<br />

Zugriff. Mit speziellen Angriffs-Tools lassen<br />

sich ungeschützte Teilnehmer am Hotspot<br />

belauschen und ausspionieren. Auf<br />

diese Weise gelangen Zugangsdaten für<br />

beliebige Onlinedienste und damit die Online-Identität<br />

eines unbedarften Anwenders<br />

in die Hände krimineller Datendiebe.<br />

Vorsicht Falle: Fake-Hotspot<br />

Manche Angreifer geben sich selbst als<br />

freier Hotspot aus. Denn für den mobilen<br />

WLAN-Nutzer ist es zunächst nicht ersichtlich,<br />

wer sich hinter der SSID verbirgt.<br />

Ist es tatsächlich der offizielle Access Point<br />

des Café-Betreibers oder ist es der Gast<br />

am Nachbartisch, der sein Smartphone als<br />

mobilen Zugangspunkt betreibt? Verbindet<br />

man sich mit solch einem Fake-Hotspot,<br />

läuft der gesamte Datenverkehr über den<br />

Angreifer, der vermutlich auch die erforderlichen<br />

Tools zum Abgreifen und Auswerten<br />

des Datenverkehrs installiert hat.<br />

Doch auch dieser Gefahr können Sie mit<br />

wenig Aufwand aus dem Weg gehen. Die<br />

folgenden Tipps helfen Ihnen, Ihr WLAN<br />

im Heimnetz zu schützen und sorgen außerdem<br />

für sichere Drahtlosverbindungen<br />

unterwegs.<br />

whs<br />

96 www.pc-magazin.de <strong>PC</strong> <strong>Magazin</strong> 6/2014