numărul 17, martie 2010 - Serviciul Român de Informaţii

numărul 17, martie 2010 - Serviciul Român de Informaţii

numărul 17, martie 2010 - Serviciul Român de Informaţii

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

6<br />

2<br />

m<br />

a<br />

rt<br />

ie 1<br />

99<br />

0<br />

◦ securitatea criptografică; ◦ autotestele efectuate <strong>de</strong> modulul criptografic la<br />

◦securitatea emisiilor electromagnetice (TEMPEST). pornire, spre exemplu integritatea componentei<br />

Mai nou, datorită infrastructurilor critice, a software, autenticitatea rutinelor criptografice, sau la<br />

a p ă r u t c o n c e p t u l d e I N F O R M AT I O N efectuarea operaţiilor critice;<br />

ASSURANCE (ce cuprin<strong>de</strong> proceduri <strong>de</strong> recuperare a ◦ siguranţa proiectării este pusă în evi<strong>de</strong>nţă <strong>de</strong> modul<br />

informaţiei în caz <strong>de</strong> <strong>de</strong>zastru etc.). în care a fost proiectat echipamentul (documentaţia <strong>de</strong><br />

Articolul <strong>de</strong> faţă se încadrează în domeniul execuţie şi pusă la dispoziţie utilizatorului);<br />

securităţii criptografice şi se ocupă, în principal, cu ◦ analiza în mediul <strong>de</strong> implementare presupune<br />

evaluarea nivelului <strong>de</strong> încre<strong>de</strong>re într-un modul abordarea anumitor atacuri nestandard aflate la<br />

criptografic. După cum se ştie, integrarea necesităţilor frontiera dintre mo<strong>de</strong>lul teoretic şi realitatea fizică,<br />

<strong>de</strong> securitate a informaţiilor cuprin<strong>de</strong> următoarele cum ar fi atacul prin măsurarea timpului <strong>de</strong> execuţie a<br />

aspecte: anumitor funcţii criptografice, a puterii consumate<br />

◦ Disponibilitatea: asigurarea faptului că utilizatorii etc.<br />

autorizaţi au acces la informaţie, precum şi la resursele Principalele standar<strong>de</strong> internaţionale ce stau<br />

asociate, atunci când este necesar; la baza evaluării nivelului <strong>de</strong> încre<strong>de</strong>re în sistemele<br />

◦ Confi<strong>de</strong>nţialitatea: asigurarea accesibilităţii criptografice sunt : FIPS PUB 140-2 (Standard NIST-<br />

informaţiei numai celor autorizaţi să aibă acces; National Institute for Standards and Technologies<br />

◦ Integritatea: păstrarea acurateţei şi completitudinii [5]), acceptat ca standard <strong>de</strong> facto <strong>de</strong> comunitatea<br />

informaţiilor, precum şi a meto<strong>de</strong>lor <strong>de</strong> procesare; criptologică internaţională şi Common Criteria<br />

◦ Autentificarea: informaţia provine <strong>de</strong> la cel care a (cunoscut şi sub acronimul <strong>de</strong> ISO 15408 [8]). Pe plan<br />

pretins că a elaborat-o; naţional, Oficiul Registrului Naţional al <strong>Informaţii</strong>lor<br />

◦ Nerepudierea: informaţia, odată emisă, nu poate fi Secret <strong>de</strong> Stat a elaborat directivele INFOSEC - 5<br />

repudiată <strong>de</strong> către emitent. privind Catalogul Naţional cu Produse, Profile şi<br />

Definiţiile tehnice ale elementelor mai sus Pachete <strong>de</strong> Protecţie INFOSEC, precum şi<br />

prezentate se pot regăsi în orice manual <strong>de</strong> securitate a INFOSEC -14 privind Metodologia <strong>de</strong> Evaluare şi<br />

informaţiei sau standard <strong>de</strong> referinţă ([5],[8]). Certificare <strong>de</strong> Produse, Profile şi Pachete <strong>de</strong> Protecţie<br />

Problema <strong>de</strong> evaluare criptografică, conform INFOSEC.<br />

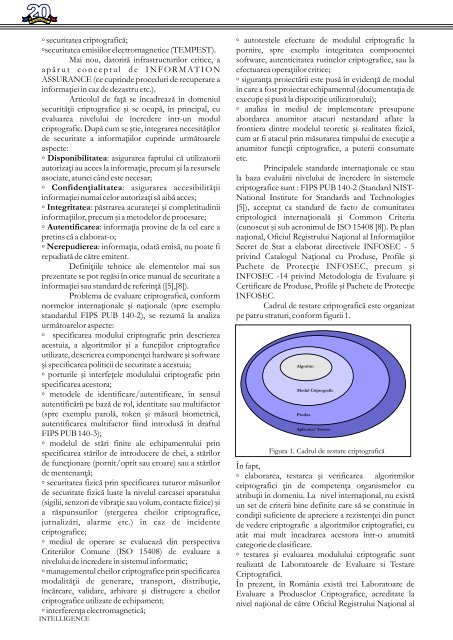

normelor internaţionale şi naţionale (spre exemplu Cadrul <strong>de</strong> testare criptografică este organizat<br />

standardul FIPS PUB 140-2), se rezumă la analiza pe patru straturi, conform figurii 1.<br />

următoarelor aspecte:<br />

◦ specificarea modului criptografic prin <strong>de</strong>scrierea<br />

acestuia, a algoritmilor şi a funcţiilor criptografice<br />

utilizate, <strong>de</strong>scrierea componenţei hardware şi software<br />

şi specificarea politicii <strong>de</strong> securitate a acestuia;<br />

◦ porturile şi interfeţele modulului criptografic prin<br />

specificarea acestora;<br />

◦ meto<strong>de</strong>le <strong>de</strong> i<strong>de</strong>ntificare/autentificare, în sensul<br />

autentificării pe bază <strong>de</strong> rol, i<strong>de</strong>ntitate sau multifactor<br />

(spre exemplu parolă, token şi măsură biometrică,<br />

autentificarea multifactor fiind introdusă în draftul<br />

FIPS PUB 140-3);<br />

◦ mo<strong>de</strong>lul <strong>de</strong> stări finite ale echipamentului prin<br />

specificarea stărilor <strong>de</strong> introducere <strong>de</strong> chei, a stărilor<br />

<strong>de</strong> funcţionare (pornit/oprit sau eroare) sau a stărilor În fapt,<br />

<strong>de</strong> mentenanţă; ◦ elaborarea, testarea şi verificarea algoritmilor<br />

◦ securitatea fizică prin specificarea tuturor măsurilor criptografici ţin <strong>de</strong> competenţa organismelor cu<br />

<strong>de</strong> securitate fizică luate la nivelul carcasei aparatului atribuţii în domeniu. La nivel internaţional, nu există<br />

(sigilii, senzori <strong>de</strong> vibraţie sau volum, contacte fizice) şi un set <strong>de</strong> criterii bine <strong>de</strong>finite care să se constituie în<br />

a răspunsurilor (ştergerea cheilor criptografice, condiţii suficiente <strong>de</strong> apreciere a rezistenţei din punct<br />

jurnalizări, alarme etc.) în caz <strong>de</strong> inci<strong>de</strong>nte <strong>de</strong> ve<strong>de</strong>re criptografic a algoritmilor criptografici, cu<br />

criptografice; atât mai mult încadrarea acestora într-o anumită<br />

◦ mediul <strong>de</strong> operare se evaluează din perspectiva categorie <strong>de</strong> clasificare.<br />

Criteriilor Comune (ISO 15408) <strong>de</strong> evaluare a ◦ testarea şi evaluarea modulului criptografic sunt<br />

nivelului <strong>de</strong> încre<strong>de</strong>re în sistemul informatic; realizată <strong>de</strong> Laboratoarele <strong>de</strong> Evaluare si Testare<br />

◦ managementul cheilor criptografice prin specificarea Criptografică.<br />

modalităţii <strong>de</strong> generare, transport, distribuţie, În prezent, în <strong>Român</strong>ia există trei Laboratoare <strong>de</strong><br />

încărcare, validare, arhivare şi distrugere a cheilor Evaluare a Produselor Criptografice, acreditate la<br />

criptografice utilizate <strong>de</strong> echipament; nivel naţional <strong>de</strong> către Oficiul Registrului Naţional al<br />

◦ interferenţa electromagnetică;<br />

INTELLIGENCE<br />

Algoritm<br />

Modul Criptografic<br />

Produs<br />

Aplicatie/ Sistem<br />

Figura 1. Cadrul <strong>de</strong> testare criptografică