Das Magazin für Netze, Daten- und Telekommunikation - ITwelzel.biz

Das Magazin für Netze, Daten- und Telekommunikation - ITwelzel.biz

Das Magazin für Netze, Daten- und Telekommunikation - ITwelzel.biz

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

SCHWERPUNKT: VIRTUAL PRIVATE NETWORKS<br />

ANLEGEN UND ADMINISTRIEREN VON VPNS<br />

Management des<br />

<strong>Daten</strong>austausches<br />

Virtual Private Networks (VPNs) stellen eine wirtschaftliche Lösung<br />

zum Einbinden von Partnern <strong>und</strong> mobilen Mitarbeitern in das Unternehmensnetz<br />

dar, da sie den sicheren <strong>und</strong> kostengünstigen Transport<br />

von <strong>Daten</strong> über öffentliche <strong>Netze</strong> ermöglichen. <strong>Das</strong> Management von<br />

VPNs bringt jedoch etliche Schwierigkeiten mit sich, die der verantwortliche<br />

Administrator berücksichtigen muss.<br />

Am weitesten verbreitet sind VPNs,<br />

die auf dem IP-Protokoll basieren<br />

(IP-VPN). Im Gegensatz zu traditionellen<br />

<strong>Daten</strong>netzwerken bieten IP-Netzwerke<br />

Kostenvorteile, haben eine durchgängige<br />

Infrastruktur <strong>und</strong> erhöhen, da dynamisch<br />

konfigurierbar, die Flexibilität.<br />

Allerdings eignen sich öffentliche IP-<br />

Netzwerke nur bei Einsatz spezifischer<br />

Schutzmechanismen <strong>für</strong> den Austausch<br />

unternehmenskritischer Informationen.<br />

(E-)BUSINESS AS USUAL? Bei der Auslegung<br />

von IP-VPNs gilt es <strong>für</strong> Netzadministratoren,<br />

vor allem folgende fünf<br />

Punkte zu beachten:<br />

– Architektur: Stehen die Kosten oder<br />

die Sicherheitsanforderungen im Vordergr<strong>und</strong>?<br />

– Verfügbarkeit: Welche Verfügbarkeit<br />

ist gefordert, <strong>und</strong> welche Teile der Lösung<br />

sollten red<strong>und</strong>ant ausgelegt werden?<br />

– Leistungsbedarf – Skalierbarkeit: Auf<br />

welchen Bedarf sollte die VPN-Anwendung<br />

ausgelegt werden? Wie<br />

schnell wächst der Leistungsbedarf?<br />

– <strong>Daten</strong>sicherheit – Zugangskonzept,<br />

Verschlüsselung: Welche Eigenschaften<br />

sind erforderlich, um die Benutzerdaten<br />

vor unzulässigem Zugriff zu<br />

schützen, <strong>und</strong> welche Anforderungen<br />

werden an die Verschlüsselung vertraulicher<br />

<strong>Daten</strong> gestellt?<br />

210 LANline 12/2000<br />

– Netzwerkmanagement, also Konfiguration,<br />

Fehlerbehebung <strong>und</strong> Benutzerverwaltung:<br />

Wie umfassend müssen<br />

die Verwaltungsfunktionen sein, <strong>und</strong><br />

wie komfortabel lassen sie sich bedienen?<br />

Können die Verantwortlichen<br />

Komponenten verschiedener Hersteller<br />

gemeinsam verwalten?<br />

Auch wenn Architektur, Verfügbarkeit<br />

<strong>und</strong> Leistungsbedarf eine wichtige Rolle<br />

spielen, sind sie eher Standardthemen<br />

<strong>und</strong> lassen sich verhältnismäßig kurz abhandeln.<br />

Für die tägliche Arbeit spielen<br />

die Managementfunktionen die wichtigste<br />

Rolle, im sicheren Netzbetrieb sorgen<br />

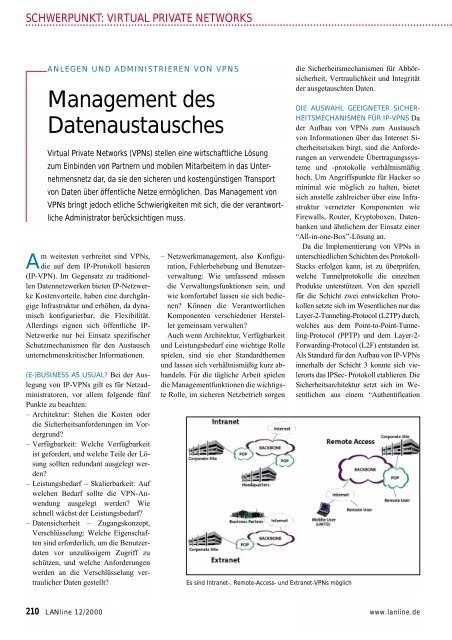

Es sind Intranet-, Remote-Access- <strong>und</strong> Extranet-VPNs möglich<br />

die Sicherheitsmechanismen <strong>für</strong> Abhörsicherheit,<br />

Vertraulichkeit <strong>und</strong> Integrität<br />

der ausgetauschten <strong>Daten</strong>.<br />

DIE AUSWAHL GEEIGNETER SICHER-<br />

HEITSMECHANISMEN FÜR IP-VPNS Da<br />

der Aufbau von VPNs zum Austausch<br />

von Informationen über das Internet Sicherheitsrisiken<br />

birgt, sind die Anforderungen<br />

an verwendete Übertragungssysteme<br />

<strong>und</strong> -protokolle verhältnismäßig<br />

hoch. Um Angriffspunkte <strong>für</strong> Hacker so<br />

minimal wie möglich zu halten, bietet<br />

sich anstelle zahlreicher über eine Infrastruktur<br />

vernetzter Komponenten wie<br />

Firewalls, Router, Kryptoboxen, <strong>Daten</strong>banken<br />

<strong>und</strong> ähnlichem der Einsatz einer<br />

“All-in-one-Box”-Lösung an.<br />

Da die Implementierung von VPNs in<br />

unterschiedlichen Schichten des Protokoll-<br />

Stacks erfolgen kann, ist zu überprüfen,<br />

welche Tunnelprotokolle die einzelnen<br />

Produkte unterstützen. Von den speziell<br />

<strong>für</strong> die Schicht zwei entwickelten Protokollen<br />

setzte sich im Wesentlichen nur das<br />

Layer-2-Tunneling-Protocol (L2TP) durch,<br />

welches aus dem Point-to-Point-Tunneling-Protocol<br />

(PPTP) <strong>und</strong> dem Layer-2-<br />

Forwarding-Protocol (L2F) entstanden ist.<br />

Als Standard <strong>für</strong> den Aufbau von IP-VPNs<br />

innerhalb der Schicht 3 konnte sich vielerorts<br />

das IPSec- Protokoll etablieren. Die<br />

Sicherheitsarchitektur setzt sich im Wesentlichen<br />

aus einem “Authentification<br />

www.lanline.de