Methoden der Vermeidung

Methoden der Vermeidung

Methoden der Vermeidung

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

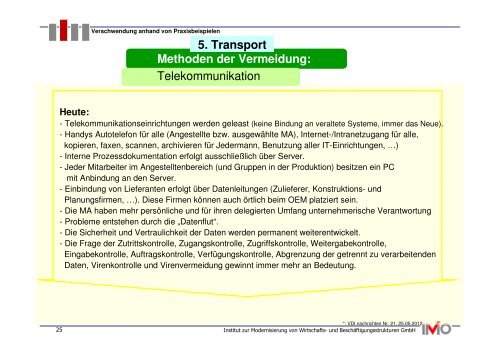

Verschwendung anhand von Praxisbeispielen<br />

5. Transport<br />

<strong>Methoden</strong> <strong>der</strong> <strong>Vermeidung</strong>:<br />

Telekommunikation<br />

Heute:<br />

- Telekommunikationseinrichtungen werden geleast (keine Bindung an veraltete Systeme, immer das Neue).<br />

- Handys Autotelefon für alle (Angestellte bzw. ausgewählte MA), Internet-/Intranetzugang für alle,<br />

kopieren, faxen, scannen, archivieren für Je<strong>der</strong>mann, Benutzung aller IT-Einrichtungen, …)<br />

- Interne Prozessdokumentation erfolgt ausschließlich über Server.<br />

- Je<strong>der</strong> Mitarbeiter im Angestelltenbereich (und Gruppen in <strong>der</strong> Produktion) besitzen ein PC<br />

mit Anbindung an den Server.<br />

- Einbindung von Lieferanten erfolgt über Datenleitungen (Zulieferer, Konstruktions- und<br />

Planungsfirmen, …). Diese Firmen können auch örtlich beim OEM platziert sein.<br />

- Die MA haben mehr persönliche und für ihren delegierten Umfang unternehmerische Verantwortung<br />

- Probleme entstehen durch die „Datenflut“.<br />

- Die Sicherheit und Vertraulichkeit <strong>der</strong> Daten werden permanent weiterentwickelt.<br />

- Die Frage <strong>der</strong> Zutrittskontrolle, Zugangskontrolle, Zugriffskontrolle, Weitergabekontrolle,<br />

Eingabekontrolle, Auftragskontrolle, Verfügungskontrolle, Abgrenzung <strong>der</strong> getrennt zu verarbeitenden<br />

Daten, Virenkontrolle und Virenvermeidung gewinnt immer mehr an Bedeutung.<br />

*: VDI nachrichten Nr. 21, 25.05.2012<br />

25 Institut zur Mo<strong>der</strong>nisierung von Wirtschafts- und Beschäftigungsstrukturen GmbH