- Seite 1 und 2:

Grundlagen der Netzwerktechnik Dr.

- Seite 3 und 4:

Zielgruppe • MitarbeiterInnen der

- Seite 5 und 6:

Literatur • Als allgemeine Einfü

- Seite 7 und 8:

Kenngrößen von Kommunikationstech

- Seite 9 und 10:

Netzwerkanwendungen • Kommunikati

- Seite 11 und 12:

Bandbreite • Pro Zeiteinheit übe

- Seite 13 und 14:

Netzwerkbetriebssysteme • UNIX-Ne

- Seite 15 und 16:

Vom Link zum Netz • Nur Punkt-zu-

- Seite 17 und 18:

Zeitmultiplexverfahren • Variante

- Seite 19 und 20:

Netzwerktopologien • Netzwerktopo

- Seite 21 und 22:

Sterntopologie • Prinzip - Dedizi

- Seite 23 und 24:

Kupferkabel • Übertragung elektr

- Seite 25 und 26:

TP-Kabelanschlüsse Geschirmte und

- Seite 27 und 28:

LWL-Typen • Variationen zur Reduk

- Seite 29 und 30:

Anforderungen an Leitungskodierung

- Seite 31 und 32:

4B/5B • 4B/5B-Kodierung - Umkodie

- Seite 33 und 34:

Lokale Netze • Entstanden in den

- Seite 35 und 36:

CSMA/CD-Regel • Carrier Sense - S

- Seite 37 und 38:

Repeater • Verstärkerfunktion -

- Seite 39 und 40:

CSMA/CD und Übertragungsraten •

- Seite 41 und 42:

Ethernet-Varianten • Unterscheidu

- Seite 43 und 44:

10 Base FL • Ethernet über Licht

- Seite 45 und 46:

Gigabit Ethernet • Steigerung der

- Seite 47 und 48:

Ethernet-Parameter Parameter Bezeic

- Seite 49 und 50:

LAN-Kopplung • LAN-Kopplung - Kop

- Seite 51 und 52:

Paketarten und Weiterleitung • Un

- Seite 53 und 54:

Translation und Encapsulation • S

- Seite 55 und 56:

Zuordnung zu VLANs • Kriterien f

- Seite 57 und 58:

VG-AnyLAN • Konkurrierende Entwic

- Seite 59 und 60:

Management-Protokoll (1) • Fehlen

- Seite 61 und 62:

Asynchronous Transfer Mode ATM •

- Seite 63 und 64:

FunkLANs • FunkLAN-Standard - IEE

- Seite 65 und 66:

Teil VI: Globale Netze, Routing, In

- Seite 67 und 68:

Routing und Forwarding • Aufgaben

- Seite 69 und 70:

OSI- und TCP/IP-Schichtenstruktur

- Seite 71 und 72:

Adressklassen • Unterteilung der

- Seite 73 und 74:

Subnetze • Problem: Netzwerk-Klas

- Seite 75 und 76:

ICMP • Internet Control Message P

- Seite 77 und 78:

Metriken • Bei Existenz alternati

- Seite 79 und 80:

Link State Routing • Verfahren -

- Seite 81 und 82:

Open Shortest Path First (OSPF) •

- Seite 83 und 84:

Internetworking und Schichten • R

- Seite 85 und 86: User Datagram Protocol (UDP) • Ei

- Seite 87 und 88: Sliding Window • Algorithmus zur

- Seite 89 und 90: Fast Retransmit • TCP bestätigt

- Seite 91 und 92: Out of Band Data • Übermittlung

- Seite 93 und 94: Teil VIII: Anwendungsprotokolle, Ad

- Seite 95 und 96: Internet-Protokolle Application Lay

- Seite 97 und 98: Struktur für PCs • PCs als Mail-

- Seite 99 und 100: Dateitransfer und File Sharing •

- Seite 101 und 102: Netzwerkbetriebssysteme und Namensd

- Seite 103 und 104: Sicherheitsziele • Sicherheit ein

- Seite 105 und 106: Kryptographieverfahren • Symmetri

- Seite 107 und 108: Verschlüsselung auf Anwendungseben

- Seite 109 und 110: Paketfilter • Im Prinzip ein filt

- Seite 111 und 112: Personal Firewall • Filterung auf

- Seite 113 und 114: Schema Konfigurationsmanagement- An

- Seite 115 und 116: Fehlerverteilung • Fehlerverteilu

- Seite 117 und 118: Netzwerkmanagement-Werkzeuge • Do

- Seite 119 und 120: Einfache Managementhilfsmittel •

- Seite 121 und 122: Eignung • Im Prinzip alle Netzwer

- Seite 123 und 124: Ausschnitt aus dem MIB-Baum 1 direc

- Seite 125 und 126: NMS-Funktionen (2) • Ereignisverw

- Seite 127 und 128: Komplexität von Netzproblemen •

- Seite 129 und 130: Analyse von Netzwerkproblemen mit S

- Seite 131 und 132: MIB für Brücken / Switches • In

- Seite 133 und 134: Rechnerbezogene Informationen • H

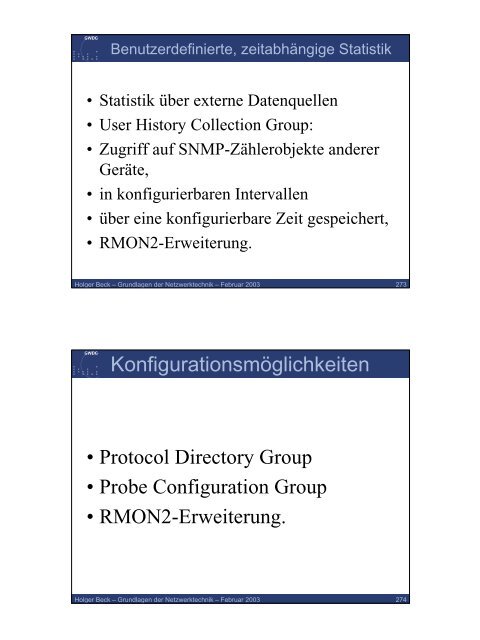

- Seite 135: Protokollverteilung • Protocol Di

- Seite 139: Beispiele • Softwarelösungen fü