Netzwerk - TecChannel

Netzwerk - TecChannel

Netzwerk - TecChannel

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

Bluetooth-Grundlagen: Herkunft und Funktionsweise<br />

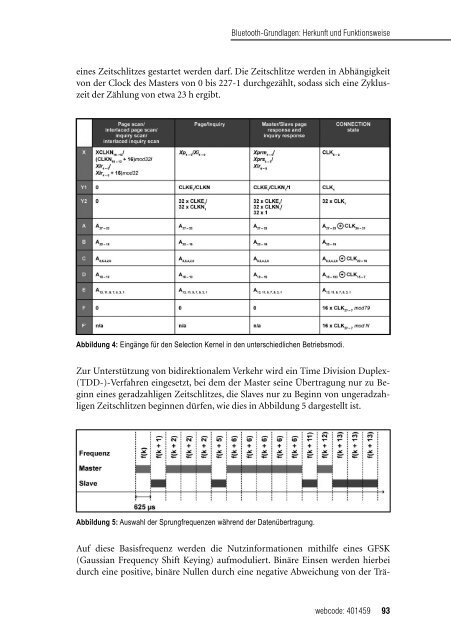

eines Zeitschlitzes gestartet werden darf. Die Zeitschlitze werden in Abhängigkeit<br />

von der Clock des Masters von 0 bis 227-1 durchgezählt, sodass sich eine Zykluszeit<br />

der Zählung von etwa 23 h ergibt.<br />

Abbildung 4: Eingänge für den Selection Kernel in den unterschiedlichen Betriebsmodi.<br />

Zur Unterstützung von bidirektionalem Verkehr wird ein Time Division Duplex-<br />

(TDD-)-Verfahren eingesetzt, bei dem der Master seine Übertragung nur zu Beginn<br />

eines geradzahligen Zeitschlitzes, die Slaves nur zu Beginn von ungeradzahligen<br />

Zeitschlitzen beginnen dürfen, wie dies in Abbildung 5 dargestellt ist.<br />

Abbildung 5: Auswahl der Sprungfrequenzen während der Datenübertragung.<br />

Auf diese Basisfrequenz werden die Nutzinformationen mithilfe eines GFSK<br />

( Gaussian Frequency Shift Keying) aufmoduliert. Binäre Einsen werden hierbei<br />

durch eine positive, binäre Nullen durch eine negative Abweichung von der Trä-<br />

webcode: 401459 93