Strategien und Tools zur Strukturierung und ... - Know-Center

Strategien und Tools zur Strukturierung und ... - Know-Center

Strategien und Tools zur Strukturierung und ... - Know-Center

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

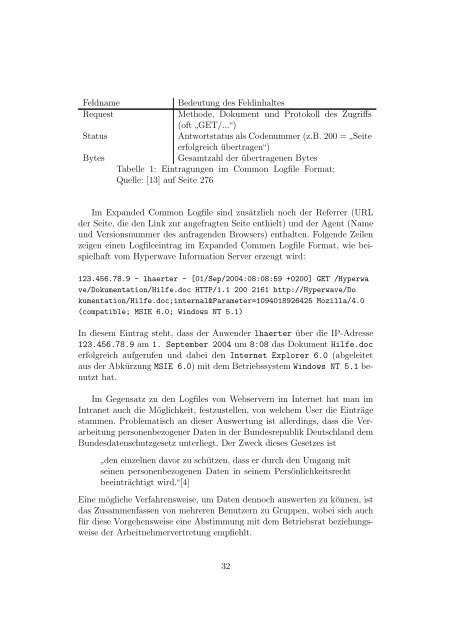

Feldname Bedeutung des Feldinhaltes<br />

Request Methode, Dokument <strong>und</strong> Protokoll des Zugriffs<br />

(oft ” GET/...“)<br />

Status Antwortstatus als Codenummer (z.B. 200 = ” Seite<br />

erfolgreich übertragen“)<br />

Bytes Gesamtzahl der übertragenen Bytes<br />

Tabelle 1: Eintragungen im Common Logfile Format;<br />

Quelle: [13] auf Seite 276<br />

Im Expanded Common Logfile sind zusätzlich noch der Referrer (URL<br />

der Seite, die den Link <strong>zur</strong> angefragten Seite enthielt) <strong>und</strong> der Agent (Name<br />

<strong>und</strong> Versionsnummer des anfragenden Browsers) enthalten. Folgende Zeilen<br />

zeigen einen Logfileeintrag im Expanded Commen Logfile Format, wie beispielhaft<br />

vom Hyperwave Information Server erzeugt wird:<br />

123.456.78.9 - lhaerter - [01/Sep/2004:08:08:59 +0200] GET /Hyperwa<br />

ve/Dokumentation/Hilfe.doc HTTP/1.1 200 2161 http://Hyperwave/Do<br />

kumentation/Hilfe.doc;internal&Parameter=1094018926425 Mozilla/4.0<br />

(compatible; MSIE 6.0; Windows NT 5.1)<br />

In diesem Eintrag steht, dass der Anwender lhaerter über die IP-Adresse<br />

123.456.78.9 am 1. September 2004 um 8:08 das Dokument Hilfe.doc<br />

erfolgreich aufgerufen <strong>und</strong> dabei den Internet Explorer 6.0 (abgeleitet<br />

aus der Abkürzung MSIE 6.0) mit dem Betriebssystem Windows NT 5.1 benutzt<br />

hat.<br />

Im Gegensatz zu den Logfiles von Webservern im Internet hat man im<br />

Intranet auch die Möglichkeit, festzustellen, von welchem User die Einträge<br />

stammen. Problematisch an dieser Auswertung ist allerdings, dass die Verarbeitung<br />

personenbezogener Daten in der B<strong>und</strong>esrepublik Deutschland dem<br />

B<strong>und</strong>esdatenschutzgesetz unterliegt. Der Zweck dieses Gesetzes ist<br />

” den einzelnen davor zu schützen, dass er durch den Umgang mit<br />

seinen personenbezogenen Daten in seinem Persönlichkeitsrecht<br />

beeinträchtigt wird.“[4]<br />

Eine mögliche Verfahrensweise, um Daten dennoch auswerten zu können, ist<br />

das Zusammenfassen von mehreren Benutzern zu Gruppen, wobei sich auch<br />

für diese Vorgehensweise eine Abstimmung mit dem Betriebsrat beziehungsweise<br />

der Arbeitnehmervertretung empfiehlt.<br />

32