- Page 5 and 6:

konstrukcje technologie zastosowani

- Page 7 and 8:

Streszczenia artykułów • Summar

- Page 9 and 10:

Streszczenia artykułów • Summar

- Page 11 and 12:

Streszczenia artykułów • Summar

- Page 13 and 14:

Medical pattern intelligent recogni

- Page 15 and 16:

Fig. 2. Start graph Z and the set o

- Page 17 and 18:

Both models are created of the basi

- Page 19 and 20:

• in some cases in the methods of

- Page 21 and 22:

4. Random operators: three types of

- Page 23 and 24:

useful. In work [1] is stressed, th

- Page 25 and 26:

Tabl. 1. Fuzzy sets of the objects,

- Page 27 and 28:

In addition, one has to remember th

- Page 29 and 30:

The correction of digital images ob

- Page 31 and 32:

Tabl. 4. MD error before and after

- Page 33 and 34:

tionship then determines which indi

- Page 35 and 36:

this goal. A user’s public key au

- Page 37 and 38:

a) will be or could be broken, or b

- Page 39 and 40:

Ontology-based approach to scada sy

- Page 41 and 42:

erarchy of vulnerability classes wi

- Page 43 and 44:

and the set of tasks is divided int

- Page 45 and 46:

tasks: T 0 , T 4 , T 5 , T 6 and T

- Page 47 and 48:

According to presented function CSF

- Page 49 and 50:

The efficient data authentication i

- Page 51 and 52:

Fig. 3. Example run of three rounds

- Page 53 and 54:

Fig. 2. Possible scenarios of data

- Page 55 and 56:

e necessary, in worst case - also s

- Page 57 and 58:

dicates the number of tasks at the

- Page 59 and 60:

• information on their state come

- Page 61 and 62:

• data regarding their identity (

- Page 63 and 64:

k = 1, 2, ..., m and m is the numbe

- Page 65 and 66:

more powerful statistical (algorith

- Page 67 and 68:

Signal to Noise Ratio (PSNR). We pr

- Page 69 and 70:

[23] W3C - Web Services Glossary -

- Page 71 and 72:

Associated with every N-point M-dim

- Page 73 and 74:

The SMS-B system architecture (Sour

- Page 75 and 76:

Technika próżni i technologie pr

- Page 77 and 78:

wniosku i w konsekwencji za rok 200

- Page 79 and 80: Poniżej przedstawiono krótki kome

- Page 81 and 82: Wspomnienie Edward Leja (1937-2009)

- Page 83 and 84: Zastosowanie technik immunoenzymaty

- Page 85 and 86: z pasty węglowej, zaś odniesienia

- Page 87 and 88: [33] Biani A., Centi S. Tombrlli S.

- Page 89 and 90: Problemem bowiem w pracach instytut

- Page 91 and 92: 1985 - Zdzisław Dorywalski 1986 -

- Page 93 and 94: Rys. 4. Uroczyste wręczanie świad

- Page 95 and 96: Imię i Nazwisko Patenty Wzory uży

- Page 97 and 98: zadań określonych przez użytkown

- Page 99 and 100: Ocena sugerowanych w ankiecie metod

- Page 101: Zaprenumeruj wiedzę fachową 2010

- Page 104 and 105: Radary pasywne - nowa technika radi

- Page 106 and 107: c) stopniowo przesuwać jeden przeb

- Page 108 and 109: W przypadku wykorzystania nadajnika

- Page 110 and 111: kreślić to, że owale Cassiniego

- Page 112 and 113: Dla każdego kierunku odbieranej fa

- Page 114 and 115: chomych, które w ogólnym przypadk

- Page 116 and 117: Rys. 19. Fragment zobrazowania SS3

- Page 118 and 119: Zbigniew Czekała jest projektantem

- Page 120 and 121: • wytypowaniu statków zobowiąza

- Page 122 and 123: • używanie właściwego osprzęt

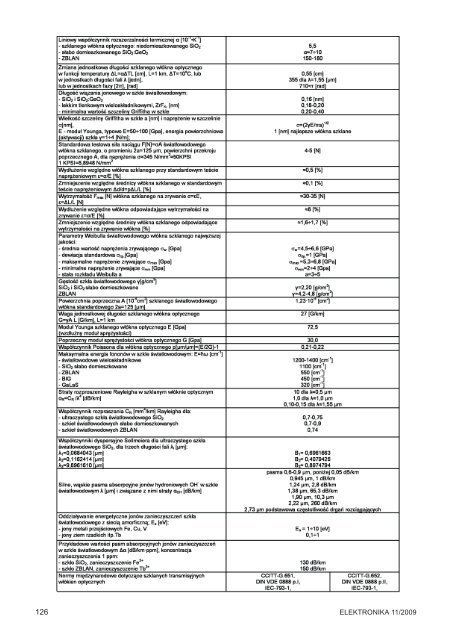

- Page 124 and 125: W jednomodowym szklanym włóknie t

- Page 126 and 127: Światłowody scyntylacyjne W środ

- Page 128 and 129: Parametry materiałowe szklanego w

- Page 132 and 133: Literatura [1] Yamane M., Asahara Y

- Page 134 and 135: Rys.1. Przebiegi testowe na wyprowa

- Page 136 and 137: nież pasmo emisji od około 500 MH