fortigate-ipsec-40-mr3

fortigate-ipsec-40-mr3

fortigate-ipsec-40-mr3

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

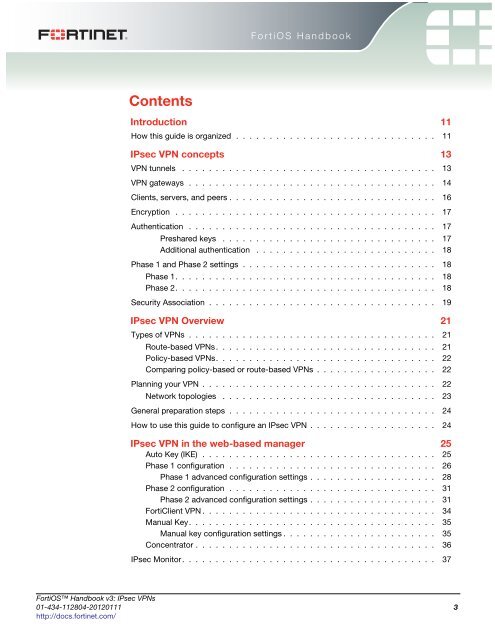

Contents<br />

FortiOS Handbook<br />

Introduction 11<br />

How this guide is organized . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 11<br />

IPsec VPN concepts 13<br />

VPN tunnels . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 13<br />

VPN gateways . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 14<br />

Clients, servers, and peers . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 16<br />

Encryption . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 17<br />

Authentication . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 17<br />

Preshared keys . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 17<br />

Additional authentication . . . . . . . . . . . . . . . . . . . . . . . . . . . 18<br />

Phase 1 and Phase 2 settings . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18<br />

Phase 1. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18<br />

Phase 2. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18<br />

Security Association . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 19<br />

IPsec VPN Overview 21<br />

Types of VPNs . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 21<br />

Route-based VPNs. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 21<br />

Policy-based VPNs. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 22<br />

Comparing policy-based or route-based VPNs . . . . . . . . . . . . . . . . . . 22<br />

Planning your VPN . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 22<br />

Network topologies . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23<br />

General preparation steps . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 24<br />

How to use this guide to configure an IPsec VPN . . . . . . . . . . . . . . . . . . . 24<br />

IPsec VPN in the web-based manager 25<br />

Auto Key (IKE) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 25<br />

Phase 1 configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 26<br />

Phase 1 advanced configuration settings . . . . . . . . . . . . . . . . . . . 28<br />

Phase 2 configuration . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31<br />

Phase 2 advanced configuration settings . . . . . . . . . . . . . . . . . . . 31<br />

FortiClient VPN . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34<br />

Manual Key. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 35<br />

Manual key configuration settings . . . . . . . . . . . . . . . . . . . . . . . 35<br />

Concentrator . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 36<br />

IPsec Monitor. . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 37<br />

FortiOS Handbook v3: IPsec VPNs<br />

01-434-112804-20120111 3<br />

http://docs.fortinet.com/