Chip Magazin Sonderheft WLAN Handbuch 2018

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

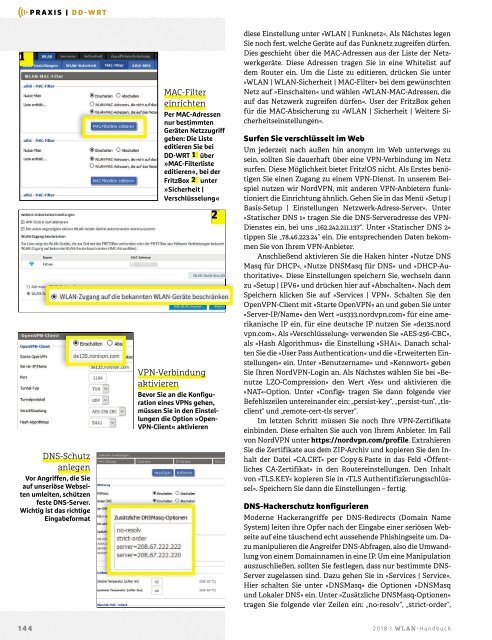

PRAXIS | DD-WRT<br />

1<br />

DNS-Schutz<br />

anlegen<br />

VorAngriffen,die Sie<br />

auf unseriöse Webseiten<br />

umleiten, schützen<br />

feste DNS-Server.<br />

Wichtig istdas richtige<br />

Eingabeformat<br />

MAC-Filter<br />

einrichten<br />

Per MAC-Adressen<br />

nurbestimmten<br />

Geräten Netzzugriff<br />

geben: DieListe<br />

editierenSie bei<br />

DD-WRT 1 über<br />

»MAC-Filterliste<br />

editieren«,bei der<br />

FritzBox 2 unter<br />

»Sicherheit |<br />

Verschlüsselung«<br />

2<br />

VPN-Verbindung<br />

aktivieren<br />

Bevor Sie an dieKonfigurationeines<br />

VPNs gehen,<br />

müssen Sieinden Einstellungen<br />

dieOption»Open-<br />

VPN-Client«aktivieren<br />

diese Einstellung unter »<strong>WLAN</strong> |Funknetz«. Als Nächstes legen<br />

Sienochfest, welche Geräteauf dasFunknetzzugreifen dürfen.<br />

Dies geschieht über die MAC-Adressen aus der Liste der Netzwerkgeräte.<br />

Diese Adressen tragen Sie ineine Whitelist auf<br />

dem Router ein. Um die Liste zu editieren, drücken Sie unter<br />

»<strong>WLAN</strong> |<strong>WLAN</strong>-Sicherheit |MAC-Filter« bei dem gewünschten<br />

Netz auf »Einschalten« und wählen »<strong>WLAN</strong>-MAC-Adressen, die<br />

auf das Netzwerk zugreifen dürfen«. User der FritzBox gehen<br />

für die MAC-Absicherung zu »<strong>WLAN</strong> |Sicherheit |Weitere Sicherheitseinstellungen«.<br />

Surfen Sie verschlüsselt im Web<br />

Um jederzeit nach außen hin anonym im Web unterwegs zu<br />

sein, sollten Sie dauerhaft über eine VPN-Verbindung im Netz<br />

surfen. DieseMöglichkeitbietetFritz!OS nicht. Als Erstes benötigen<br />

Sie einen Zugang zu einem VPN-Dienst. In unserem Beispiel<br />

nutzen wir NordVPN, mit anderen VPN-Anbietern funktioniertdie<br />

Einrichtung ähnlich.Gehen Sieindas Menü »Setup |<br />

Basis-Setup | Einstellungen Netzwerk-Adress-Server«. Unter<br />

»Statischer DNS 1«tragen Sie die DNS-Serveradresse des VPN-<br />

Dienstes ein, bei uns „162.242.211.137“. Unter »Statischer DNS 2«<br />

tippen Sie „78.46.223.24“ ein. Die entsprechenden Daten bekommenSie<br />

vonIhrem VPN-Anbieter.<br />

Anschließend aktivieren Sie die Haken hinter »Nutze DNS<br />

Masq für DHCP«, »Nutze DNSMasq für DNS« und »DHCP-Authoritative«.<br />

Diese Einstellungen speichern Sie, wechseln dann<br />

zu »Setup |IPV6« und drückenhierauf »Abschalten«. Nach dem<br />

Speichern klicken Sie auf »Services |VPN«. Schalten Sie den<br />

OpenVPN-Clientmit »Starte OpenVPN«anund gebenSie unter<br />

»Server-IP/Name« den Wert »us333.nordvpn.com« für eine amerikanische<br />

IP ein, für eine deutsche IP nutzen Sie »de135.nord<br />

vpn.com«. Als »Verschlüsselung«verwenden Sie»AES-256-CBC«,<br />

als »Hash Algorithmus« die Einstellung »SHA1«. Danach schaltenSie<br />

die»User Pass Authentication« und die»ErweitertenEinstellungen«<br />

ein. Unter »Benutzername« und »Kennwort« geben<br />

Sie Ihren NordVPN-Login an. Als Nächstes wählen Sie bei »Benutze<br />

LZO-Compression« den Wert »Yes« und aktivieren die<br />

»NAT«-Option. Unter »Config« tragen Sie dann folgende vier<br />

Befehlszeilen untereinander ein: „persist-key“, „persist-tun“, „tlsclient“und<br />

„remote-cert-tls server“.<br />

Im letzten Schritt müssen Sie noch Ihre VPN-Zertifikate<br />

einbinden. Diese erhalten Sie auch von Ihrem Anbieter. Im Fall<br />

vonNordVPN unter https://nordvpn.com/profile.Extrahieren<br />

Siedie Zertifikateaus dem ZIP-Archiv und kopieren Sieden Inhalt<br />

der Datei »CA.CRT« per Copy&Paste indas Feld »Öffentliches<br />

CA-Zertifikat« inden Routereinstellungen. Den Inhalt<br />

von»TLS.KEY« kopieren Sie in»TLS Authentifizierungsschlüssel«.<br />

Speichern Siedann dieEinstellungen –fertig.<br />

DNS-Hackerschutz konfigurieren<br />

Moderne Hackerangriffe per DNS-Redirects (Domain Name<br />

System) leiten ihre Opfer nach der Eingabe einer seriösen Webseiteauf<br />

eine täuschend echt aussehende Phishingseiteum. Dazu<br />

manipulieren dieAngreifer DNS-Abfragen, also dieUmwandlung<br />

voneinem Domainnamen in eine IP.Umeine Manipulation<br />

auszuschließen, sollten Sie festlegen, dass nur bestimmte DNS-<br />

Server zugelassen sind. Dazu gehen Sie in»Services |Service«.<br />

Hier schalten Sie unter »DNSMasq« die Optionen »DNSMasq<br />

und Lokaler DNS« ein. Unter»ZusätzlicheDNSMasq-Optionen«<br />

tragen Sie folgende vier Zeilen ein: „no-resolv“, „strict-order“,<br />

144 <strong>2018</strong> | <strong>WLAN</strong>-<strong>Handbuch</strong>