PDF Kryptologie

PDF Kryptologie

PDF Kryptologie

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

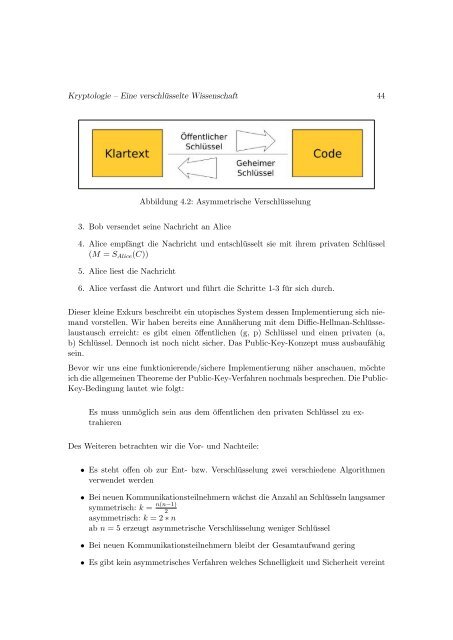

<strong>Kryptologie</strong> – Eine verschlüsselte Wissenschaft 44<br />

Abbildung 4.2: Asymmetrische Verschlüsselung<br />

3. Bob versendet seine Nachricht an Alice<br />

4. Alice empfängt die Nachricht und entschlüsselt sie mit ihrem privaten Schlüssel<br />

(M = S Alice (C))<br />

5. Alice liest die Nachricht<br />

6. Alice verfasst die Antwort und führt die Schritte 1-3 für sich durch.<br />

Dieser kleine Exkurs beschreibt ein utopisches System dessen Implementierung sich niemand<br />

vorstellen. Wir haben bereits eine Annäherung mit dem Diffie-Hellman-Schlüsselaustausch<br />

erreicht: es gibt einen öffentlichen (g, p) Schlüssel und einen privaten (a,<br />

b) Schlüssel. Dennoch ist noch nicht sicher. Das Public-Key-Konzept muss ausbaufähig<br />

sein.<br />

Bevor wir uns eine funktionierende/sichere Implementierung näher anschauen, möchte<br />

ich die allgemeinen Theoreme der Public-Key-Verfahren nochmals besprechen. Die Public-<br />

Key-Bedingung lautet wie folgt:<br />

Es muss unmöglich sein aus dem öffentlichen den privaten Schlüssel zu extrahieren<br />

Des Weiteren betrachten wir die Vor- und Nachteile:<br />

• Es steht offen ob zur Ent- bzw. Verschlüsselung zwei verschiedene Algorithmen<br />

verwendet werden<br />

• Bei neuen Kommunikationsteilnehmern wächst die Anzahl an Schlüsseln langsamer<br />

symmetrisch: k = n(n−1)<br />

2<br />

asymmetrisch: k = 2 ∗ n<br />

ab n = 5 erzeugt asymmetrische Verschlüsselung weniger Schlüssel<br />

• Bei neuen Kommunikationsteilnehmern bleibt der Gesamtaufwand gering<br />

• Es gibt kein asymmetrisches Verfahren welches Schnelligkeit und Sicherheit vereint