PDF Kryptologie

PDF Kryptologie

PDF Kryptologie

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

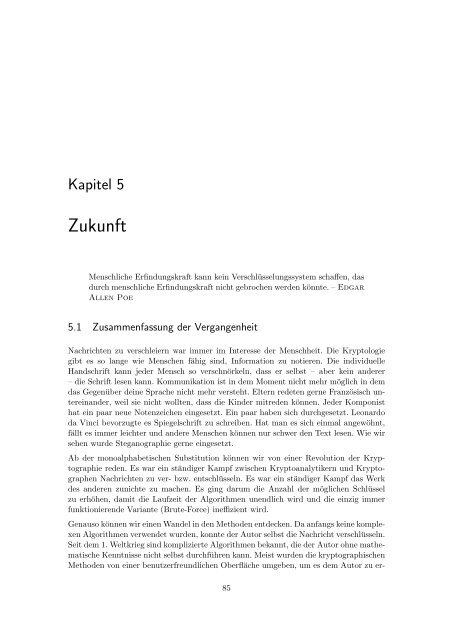

Kapitel 5<br />

Zukunft<br />

Menschliche Erfindungskraft kann kein Verschlüsselungssystem schaffen, das<br />

durch menschliche Erfindungskraft nicht gebrochen werden könnte. – Edgar<br />

Allen Poe<br />

5.1 Zusammenfassung der Vergangenheit<br />

Nachrichten zu verschleiern war immer im Interesse der Menschheit. Die <strong>Kryptologie</strong><br />

gibt es so lange wie Menschen fähig sind, Information zu notieren. Die individuelle<br />

Handschrift kann jeder Mensch so verschnörkeln, dass er selbst – aber kein anderer<br />

– die Schrift lesen kann. Kommunikation ist in dem Moment nicht mehr möglich in dem<br />

das Gegenüber deine Sprache nicht mehr versteht. Eltern redeten gerne Französisch untereinander,<br />

weil sie nicht wollten, dass die Kinder mitreden können. Jeder Komponist<br />

hat ein paar neue Notenzeichen eingesetzt. Ein paar haben sich durchgesetzt. Leonardo<br />

da Vinci bevorzugte es Spiegelschrift zu schreiben. Hat man es sich einmal angewöhnt,<br />

fällt es immer leichter und andere Menschen können nur schwer den Text lesen. Wie wir<br />

sehen wurde Steganographie gerne eingesetzt.<br />

Ab der monoalphabetischen Substitution können wir von einer Revolution der Kryptographie<br />

reden. Es war ein ständiger Kampf zwischen Kryptoanalytikern und Kryptographen<br />

Nachrichten zu ver- bzw. entschlüsseln. Es war ein ständiger Kampf das Werk<br />

des anderen zunichte zu machen. Es ging darum die Anzahl der möglichen Schlüssel<br />

zu erhöhen, damit die Laufzeit der Algorithmen unendlich wird und die einzig immer<br />

funktionierende Variante (Brute-Force) ineffizient wird.<br />

Genauso können wir einen Wandel in den Methoden entdecken. Da anfangs keine komplexen<br />

Algorithmen verwendet wurden, konnte der Autor selbst die Nachricht verschlüsseln.<br />

Seit dem 1. Weltkrieg sind komplizierte Algorithmen bekannt, die der Autor ohne mathematische<br />

Kenntnisse nicht selbst durchführen kann. Meist wurden die kryptographischen<br />

Methoden von einer benutzerfreundlichen Oberfläche umgeben, um es dem Autor zu er-<br />

85