PDF Kryptologie

PDF Kryptologie

PDF Kryptologie

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

<strong>Kryptologie</strong> – Eine verschlüsselte Wissenschaft 78<br />

nicht gefährdet. Allerdings passierte es mir einmal, dass sich 82 3 mod 8 = 0 ergibt. In<br />

dem Fall gilt jedoch, dass der zu verschlüsselnde Buchstabe kleiner sein muss als das<br />

RSA-Modulo. In diesem Beispiel ist das nicht der Fall und dadurch ist wohl der Fehler<br />

aufgetreten. Die Fixpunkte in RSA haben keinerlei Auswirkung auf die Funktionsweise<br />

oder Funktionalität des Verfahrens.<br />

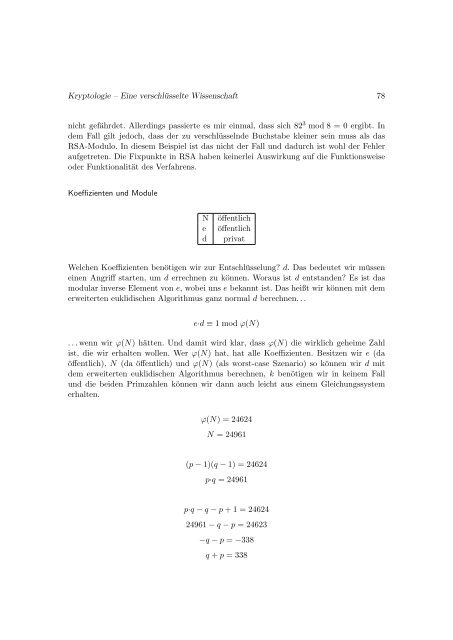

Koeffizienten und Module<br />

N<br />

e<br />

d<br />

öffentlich<br />

öffentlich<br />

privat<br />

Welchen Koeffizienten benötigen wir zur Entschlüsselung? d. Das bedeutet wir müssen<br />

einen Angriff starten, um d errechnen zu können. Woraus ist d entstanden? Es ist das<br />

modular inverse Element von e, wobei uns e bekannt ist. Das heißt wir können mit dem<br />

erweiterten euklidischen Algorithmus ganz normal d berechnen. . .<br />

e·d ≡ 1 mod ϕ(N)<br />

. . . wenn wir ϕ(N) hätten. Und damit wird klar, dass ϕ(N) die wirklich geheime Zahl<br />

ist, die wir erhalten wollen. Wer ϕ(N) hat, hat alle Koeffizienten. Besitzen wir e (da<br />

öffentlich), N (da öffentlich) und ϕ(N) (als worst-case Szenario) so können wir d mit<br />

dem erweiterten euklidischen Algorithmus berechnen, k benötigen wir in keinem Fall<br />

und die beiden Primzahlen können wir dann auch leicht aus einem Gleichungssystem<br />

erhalten.<br />

ϕ(N) = 24624<br />

N = 24961<br />

(p − 1)(q − 1) = 24624<br />

p·q = 24961<br />

p·q − q − p + 1 = 24624<br />

24961 − q − p = 24623<br />

−q − p = −338<br />

q + p = 338