manual.gob - Ester Kaufman

manual.gob - Ester Kaufman

manual.gob - Ester Kaufman

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

Estrategias de Gobierno Electrónico en los países de la Región 1<br />

La definición de un Modelo de Análisis y estudio de casos <strong>manual</strong>.<strong>gob</strong><br />

Desafíos y riesgos<br />

La adaptación del marco legal sobre los servicios que ofrece el GE es una tarea compleja,<br />

donde la tecnología tiene un elevado protagonismo, ya que la innovación sugiere<br />

modificaciones adicionales en las normas legales. En consecuencia, el proceso de reforma<br />

legal debe ser recurrente para ser efectivo.<br />

Asimismo, este proceso debe ser ágil y dinámico asegurando neutralidad tecnológica, es<br />

decir que la legislación a futuro permita que la firma digital permanezca vigente, sea cual<br />

sea la tecnología a utilizar. A su vez, este proceso deberá ser consistente con el desarrollo<br />

tecnológico de GE, y participativo con las partes afectadas, especialmente el sector<br />

privado donde recaerán funciones importantes, como los servicios de certificación digital.<br />

El mayor riesgo que enfrentan los Gobiernos en este esfuerzo es la probabilidad de dejar<br />

vacíos legales sobre los servicios que ofrece el GE y dejar así desamparados a quienes<br />

claman por sus derechos.<br />

Requerimientos de seguridad en los servicios de GE<br />

Para ofrecer servicios de GE de forma fiable y segura, la plataforma tecnológica de GE<br />

debe garantizar varias propiedades sobre la transmisión electrónica de datos:<br />

− Integridad: un mensaje no podrá ser modificado.<br />

− Confidencialidad: un mensaje solo lo podrá leer el destinatario del mismo.<br />

− Autenticación: el receptor de un mensaje podrá verificar la autenticidad del origen del<br />

mensaje.<br />

− No repudio en origen: el emisor de un mensaje no podrá argumentar que no lo es.<br />

Encriptación de datos<br />

Para garantizar las propiedades anteriores, se aplican dos mecanismos de forma<br />

complementaria dentro de un mismo concepto: Encriptación.<br />

La encriptación, también llamada cifrado digital o criptografía, es una técnica que consiste<br />

en aplicar un algoritmo matemático a un mensaje, del que resulta un mensaje cifrado que<br />

solo podrá ser leído o interpretado por aquellos que conozcan el algoritmo de cifrado<br />

aplicado. Existen dos técnicas básicas de encriptación:<br />

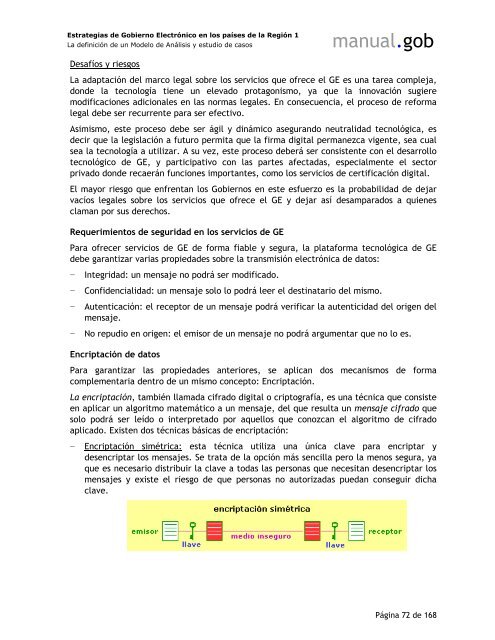

− Encriptación simétrica: esta técnica utiliza una única clave para encriptar y<br />

desencriptar los mensajes. Se trata de la opción más sencilla pero la menos segura, ya<br />

que es necesario distribuir la clave a todas las personas que necesitan desencriptar los<br />

mensajes y existe el riesgo de que personas no autorizadas puedan conseguir dicha<br />

clave.<br />

Página 72 de 168