Innominate mGuard - Innominate Security Technologies AG

Innominate mGuard - Innominate Security Technologies AG

Innominate mGuard - Innominate Security Technologies AG

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

Diese Option bewirkt ein automatisches Umschalten des Virenfilters in den<br />

Durchlassmodus, wenn die eingestellte Dateigröße überschritten wird.<br />

In diesem Fall wird nicht auf Viren überprüft!<br />

E-Mail blockieren<br />

Diese Option bewirkt die Ausgabe eines Fehlercodes an den E-Mail-Client<br />

und das Blockieren der E-Mail.<br />

Liste der SMTP Server<br />

Sie können die Server angeben, zu denen Datenverkehr gefiltert werden soll<br />

und für jede IP explizit angeben, ob der Antivirus-Schutz aktiviert werden soll<br />

oder nicht.<br />

Beispiele:<br />

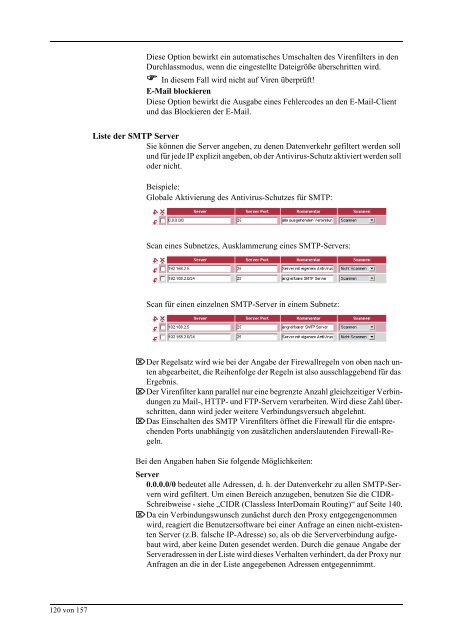

Globale Aktivierung des Antivirus-Schutzes für SMTP:<br />

Scan eines Subnetzes, Ausklammerung eines SMTP-Servers:<br />

Scan für einen einzelnen SMTP-Server in einem Subnetz:<br />

⌦Der Regelsatz wird wie bei der Angabe der Firewallregeln von oben nach unten<br />

abgearbeitet, die Reihenfolge der Regeln ist also ausschlaggebend für das<br />

Ergebnis.<br />

⌦Der Virenfilter kann parallel nur eine begrenzte Anzahl gleichzeitiger Verbindungen<br />

zu Mail-, HTTP- und FTP-Servern verarbeiten. Wird diese Zahl überschritten,<br />

dann wird jeder weitere Verbindungsversuch abgelehnt.<br />

⌦Das Einschalten des SMTP Virenfilters öffnet die Firewall für die entsprechenden<br />

Ports unabhängig von zusätzlichen anderslautenden Firewall-Regeln.<br />

Bei den Angaben haben Sie folgende Möglichkeiten:<br />

Server<br />

0.0.0.0/0 bedeutet alle Adressen, d. h. der Datenverkehr zu allen SMTP-Servern<br />

wird gefiltert. Um einen Bereich anzugeben, benutzen Sie die CIDR-<br />

Schreibweise - siehe „CIDR (Classless InterDomain Routing)“ auf Seite 140.<br />

⌦Da ein Verbindungswunsch zunächst durch den Proxy entgegengenommen<br />

wird, reagiert die Benutzersoftware bei einer Anfrage an einen nicht-existenten<br />

Server (z.B. falsche IP-Adresse) so, als ob die Serververbindung aufgebaut<br />

wird, aber keine Daten gesendet werden. Durch die genaue Angabe der<br />

Serveradressen in der Liste wird dieses Verhalten verhindert, da der Proxy nur<br />

Anfragen an die in der Liste angegebenen Adressen entgegennimmt.<br />

120 von 157