- Seite 1: DFN-PCA Handbuch Aufbau und Betrieb

- Seite 5 und 6: Vorwort Ziel des Projektes „PCA i

- Seite 7 und 8: Vorwort vii Teil III erläutert, wi

- Seite 9: Vorwort ix WICHTIGER HINWEIS DIESES

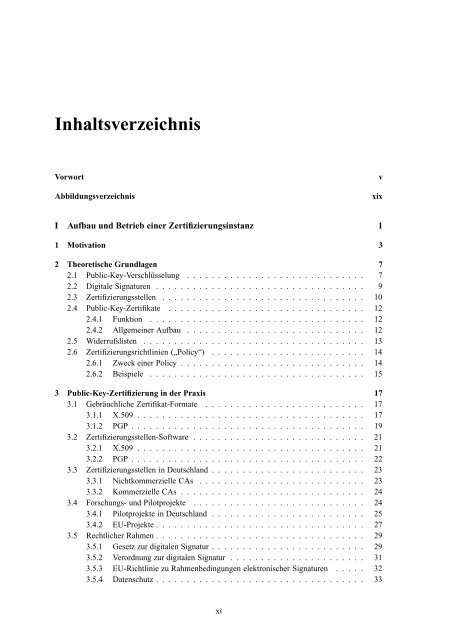

- Seite 13 und 14: INHALTSVERZEICHNIS xiii 4.15 Softwa

- Seite 15 und 16: INHALTSVERZEICHNIS xv 9 Die OpenSSL

- Seite 17: INHALTSVERZEICHNIS xvii K Low-Level

- Seite 21: Teil I Aufbau und Betrieb einer Zer

- Seite 24 und 25: 4 Kapitel 1. Motivation Ohne Versch

- Seite 26 und 27: 6 Kapitel 1. Motivation (noch) nich

- Seite 28 und 29: 8 Kapitel 2. Theoretische Grundlage

- Seite 30 und 31: 10 Kapitel 2. Theoretische Grundlag

- Seite 32 und 33: 12 Kapitel 2. Theoretische Grundlag

- Seite 34 und 35: 14 Kapitel 2. Theoretische Grundlag

- Seite 36 und 37: 16 Kapitel 2. Theoretische Grundlag

- Seite 38 und 39: 18 Kapitel 3. Public-Key-Zertifizie

- Seite 40 und 41: 20 Kapitel 3. Public-Key-Zertifizie

- Seite 42 und 43: 22 Kapitel 3. Public-Key-Zertifizie

- Seite 44 und 45: 24 Kapitel 3. Public-Key-Zertifizie

- Seite 46 und 47: 26 Kapitel 3. Public-Key-Zertifizie

- Seite 48 und 49: 28 Kapitel 3. Public-Key-Zertifizie

- Seite 50 und 51: 30 Kapitel 3. Public-Key-Zertifizie

- Seite 52 und 53: 32 Kapitel 3. Public-Key-Zertifizie

- Seite 54 und 55: 34 Kapitel 3. Public-Key-Zertifizie

- Seite 56 und 57: 36 Kapitel 4. Konzept für eine Zer

- Seite 58 und 59: 38 Kapitel 4. Konzept für eine Zer

- Seite 60 und 61:

40 Kapitel 4. Konzept für eine Zer

- Seite 62 und 63:

42 Kapitel 4. Konzept für eine Zer

- Seite 64 und 65:

44 Kapitel 4. Konzept für eine Zer

- Seite 66 und 67:

46 Kapitel 4. Konzept für eine Zer

- Seite 68 und 69:

48 Kapitel 4. Konzept für eine Zer

- Seite 70 und 71:

50 Kapitel 4. Konzept für eine Zer

- Seite 72 und 73:

52 Kapitel 4. Konzept für eine Zer

- Seite 74 und 75:

54 Kapitel 4. Konzept für eine Zer

- Seite 76 und 77:

56 Kapitel 4. Konzept für eine Zer

- Seite 78 und 79:

58 Kapitel 4. Konzept für eine Zer

- Seite 80 und 81:

60 Kapitel 4. Konzept für eine Zer

- Seite 82 und 83:

62 Kapitel 4. Konzept für eine Zer

- Seite 84 und 85:

64 Kapitel 4. Konzept für eine Zer

- Seite 86 und 87:

66 Kapitel 4. Konzept für eine Zer

- Seite 88 und 89:

68 Kapitel 4. Konzept für eine Zer

- Seite 90 und 91:

70 Kapitel 4. Konzept für eine Zer

- Seite 92 und 93:

72 Kapitel 4. Konzept für eine Zer

- Seite 94 und 95:

74 Kapitel 4. Konzept für eine Zer

- Seite 96 und 97:

76 Kapitel 4. Konzept für eine Zer

- Seite 98 und 99:

78 Kapitel 4. Konzept für eine Zer

- Seite 100 und 101:

80 Kapitel 4. Konzept für eine Zer

- Seite 102 und 103:

82 Kapitel 4. Konzept für eine Zer

- Seite 104 und 105:

84 Kapitel 4. Konzept für eine Zer

- Seite 106 und 107:

86 Kapitel 4. Konzept für eine Zer

- Seite 108 und 109:

88 Kapitel 4. Konzept für eine Zer

- Seite 110 und 111:

90 Kapitel 4. Konzept für eine Zer

- Seite 112 und 113:

92 Kapitel 4. Konzept für eine Zer

- Seite 114 und 115:

94 Kapitel 4. Konzept für eine Zer

- Seite 116 und 117:

96 Kapitel 4. Konzept für eine Zer

- Seite 118 und 119:

98 Kapitel 4. Konzept für eine Zer

- Seite 120 und 121:

100 Kapitel 5. Praktische Umsetzung

- Seite 122 und 123:

102 Kapitel 5. Praktische Umsetzung

- Seite 124 und 125:

104 Kapitel 5. Praktische Umsetzung

- Seite 126 und 127:

106 Kapitel 5. Praktische Umsetzung

- Seite 128 und 129:

108 Kapitel 5. Praktische Umsetzung

- Seite 130 und 131:

110 Kapitel 5. Praktische Umsetzung

- Seite 132 und 133:

112 Kapitel 5. Praktische Umsetzung

- Seite 134 und 135:

114 Kapitel 5. Praktische Umsetzung

- Seite 136 und 137:

116 Kapitel 5. Praktische Umsetzung

- Seite 138 und 139:

118 Kapitel 5. Praktische Umsetzung

- Seite 140 und 141:

120 Kapitel 5. Praktische Umsetzung

- Seite 142 und 143:

122 Kapitel 5. Praktische Umsetzung

- Seite 144 und 145:

124 Kapitel 5. Praktische Umsetzung

- Seite 146 und 147:

126 Kapitel 6. Ausblick Die Interne

- Seite 148 und 149:

128 Kapitel 6. Ausblick vergeben ka

- Seite 150 und 151:

130 Kapitel 6. Ausblick 6.3 Auslauf

- Seite 153 und 154:

Kapitel 7 OpenSSL-0.9.5 7.1 Einleit

- Seite 155 und 156:

7.2. Installation von OpenSSL-0.9.5

- Seite 157 und 158:

7.2. Installation von OpenSSL-0.9.5

- Seite 159 und 160:

7.2. Installation von OpenSSL-0.9.5

- Seite 161 und 162:

Kapitel 8 Unterstützte Zertifikate

- Seite 163 und 164:

8.3. Key Usage 143 Laut STEPHEN N.

- Seite 165 und 166:

8.4. Extended Key Usage 145 � £

- Seite 167 und 168:

8.7. Subject Alternative Name 147 8

- Seite 169 und 170:

8.11. Netscape Certificate Extensio

- Seite 171 und 172:

Kapitel 9 Die OpenSSL-Konfiguration

- Seite 173 und 174:

distinguished_name weist auf einen

- Seite 175 und 176:

Kapitel 10 Erzeugen von Requests un

- Seite 177 und 178:

10.2. Erzeugen eines Certificate Re

- Seite 179 und 180:

10.3. Signieren eines Certificate R

- Seite 181 und 182:

Kapitel 11 Certificate Revocation L

- Seite 183 und 184:

11.3. CRL Authority Key Identifier

- Seite 185 und 186:

Kapitel 12 Testbericht: Praxis-Erfa

- Seite 187 und 188:

12.2. Zertifikate und Browser 167 1

- Seite 189 und 190:

12.3. Zertifikate und CRLs mit dem

- Seite 191 und 192:

12.4. Zertifikate und CRLs mit Micr

- Seite 193 und 194:

12.4. Zertifikate und CRLs mit Micr

- Seite 195 und 196:

Kapitel 13 Ergänzende Programme 13

- Seite 197 und 198:

13.2. pkcs12-054 177 Das CA-Zertifi

- Seite 199:

Teil III Integration von SSL in den

- Seite 202 und 203:

182 Kapitel 14. Installation der So

- Seite 204 und 205:

184 Kapitel 14. Installation der So

- Seite 206 und 207:

186 Kapitel 14. Installation der So

- Seite 208 und 209:

188 Kapitel 14. Installation der So

- Seite 210 und 211:

190 Kapitel 14. Installation der So

- Seite 212 und 213:

192 Kapitel 14. Installation der So

- Seite 214 und 215:

194 Kapitel 14. Installation der So

- Seite 216 und 217:

196 Kapitel 15. Betrieb des SSL-Apa

- Seite 218 und 219:

198 Kapitel 15. Betrieb des SSL-Apa

- Seite 220 und 221:

200 Kapitel 15. Betrieb des SSL-Apa

- Seite 222 und 223:

202 Kapitel 15. Betrieb des SSL-Apa

- Seite 224 und 225:

204 Kapitel 15. Betrieb des SSL-Apa

- Seite 227 und 228:

Anhang A Empfehlenswerte Lektüre A

- Seite 229 und 230:

A.3. Mailinglisten 209 Gesetzestext

- Seite 231 und 232:

Anhang B Bezugsquellen Die Hinweise

- Seite 233 und 234:

B.3. Spezial-Hardware 213 Rocky II

- Seite 235 und 236:

B.3. Spezial-Hardware 215 TEMPEST-H

- Seite 237 und 238:

Anhang C PGP-Beispielkonfiguration

- Seite 239 und 240:

# sollte ausgeschaltet bleiben, da

- Seite 241 und 242:

# ‘/mountpoint_keymedium’ sollt

- Seite 243 und 244:

Anhang D Undokumentierte PGP-Option

- Seite 245 und 246:

Anhang E openssl.cnf - Beispiel-Dat

- Seite 247 und 248:

database = $dir/index.txt # databas

- Seite 249 und 250:

commonName_max = 64 emailAddress =

- Seite 251 und 252:

nsCaPolicyUrl = http://www.pca.dfn.

- Seite 253 und 254:

Anhang F Aufrufparameter und Option

- Seite 255 und 256:

-noout - no CRL output -CAfile name

- Seite 257 und 258:

des : 56 bit key DES encryption des

- Seite 259 und 260:

-keyex set MS key exchange type -ke

- Seite 261 und 262:

-crlf - convert LF from terminal in

- Seite 263 und 264:

-CAfile file trusted certificates f

- Seite 265 und 266:

Anhang G httpd.conf - Beispielkonfi

- Seite 267 und 268:

# libraries it uses) leak memory or

- Seite 269 und 270:

# AddModule mod_proxy.c # AddModule

- Seite 271 und 272:

# UseCanonicalName: (new for 1.3) W

- Seite 273 und 274:

# Ausserdem hat der MSIE Probleme m

- Seite 275 und 276:

ServerAdmin wwwadm@name.de ErrorLog

- Seite 277 und 278:

Anhang H Zertifikat-Analyse-Tools H

- Seite 279 und 280:

H.1. Werkzeuge für X.509-Zertifika

- Seite 281 und 282:

H.1. Werkzeuge für X.509-Zertifika

- Seite 283 und 284:

H.2. Werkzeuge für PGP-Zertifikate

- Seite 285 und 286:

H.2. Werkzeuge für PGP-Zertifikate

- Seite 287 und 288:

Anhang I Hürden bei der Zertifizie

- Seite 289 und 290:

I.2. Probleme mit PGP 269 Key ring:

- Seite 291 und 292:

Anhang J Aufwandsabschätzung Schli

- Seite 293 und 294:

Einen nicht unerheblichen Teil der

- Seite 295 und 296:

wurden (s.o.), so wären alleine f

- Seite 297 und 298:

Anhang K Low-Level-Policy (Musterte

- Seite 299 und 300:

Registration Authority, IPRA) verf

- Seite 301 und 302:

Anonyme oder pseudonyme Zertifikate

- Seite 303 und 304:

6 Management von Zertifikaten Die P

- Seite 305 und 306:

Literaturverzeichnis [DFN-PCA] S. K

- Seite 307 und 308:

Anhang L Standard-CA-Mails Bestimmt

- Seite 309 und 310:

zertifiziert werden.) Bitte maile a

- Seite 311 und 312:

-----BEGIN PGP PUBLIC KEY BLOCK----

- Seite 313 und 314:

ihr Zertifikat für Deinen Schlüss

- Seite 315 und 316:

Anhang M Kontaktinformationen ander

- Seite 317 und 318:

Sonstige Zertifizierungsstellen Die

- Seite 319 und 320:

Abkürzungsverzeichnis 3DES Triple-

- Seite 321 und 322:

HTML Hypertext Mark-up Language, St

- Seite 323 und 324:

RIPE Réseaux IP Européens, europ

- Seite 325 und 326:

Literaturverzeichnis [AAG 99] ADAMS

- Seite 327 und 328:

LITERATURVERZEICHNIS 307 [BRD97] Be

- Seite 329 und 330:

LITERATURVERZEICHNIS 309 [Die98] DI

- Seite 331 und 332:

LITERATURVERZEICHNIS 311 [FSV98] FA

- Seite 333 und 334:

LITERATURVERZEICHNIS 313 [Jos99] Di

- Seite 335 und 336:

LITERATURVERZEICHNIS 315 [Mee99] ME

- Seite 337 und 338:

LITERATURVERZEICHNIS 317 [Rue95] RU

- Seite 339 und 340:

LITERATURVERZEICHNIS 319 [Zie98] ZI

- Seite 341 und 342:

Informationen zur DFN-PCA Kontakt D

- Seite 343:

DFN Server CA: Certificate: Version