- Seite 1:

DFN-PCA Handbuch Aufbau und Betrieb

- Seite 5 und 6:

Vorwort Ziel des Projektes „PCA i

- Seite 7 und 8:

Vorwort vii Teil III erläutert, wi

- Seite 9:

Vorwort ix WICHTIGER HINWEIS DIESES

- Seite 12 und 13:

xii INHALTSVERZEICHNIS 4 Konzept f

- Seite 14 und 15:

xiv INHALTSVERZEICHNIS 5.2.7 Instal

- Seite 16 und 17:

xvi INHALTSVERZEICHNIS 15 Betrieb d

- Seite 19:

Abbildungsverzeichnis 3.1 Struktur

- Seite 23 und 24:

Kapitel 1 Motivation Aufgabe der

- Seite 25 und 26:

in der RIPE 2 -Datenbank, über die

- Seite 27 und 28:

Kapitel 2 Theoretische Grundlagen D

- Seite 29 und 30:

2.2. Digitale Signaturen 9 dem Priv

- Seite 31 und 32:

2.3. Zertifizierungsstellen 11 “T

- Seite 33 und 34:

2.5. Widerrufslisten 13 Algorithmus

- Seite 35 und 36:

2.6. Zertifizierungsrichtlinien (

- Seite 37 und 38:

Kapitel 3 Public-Key-Zertifizierung

- Seite 39 und 40:

3.1. Gebräuchliche Zertifikat-Form

- Seite 41 und 42:

3.2. Zertifizierungsstellen-Softwar

- Seite 43 und 44:

3.3. Zertifizierungsstellen in Deut

- Seite 45 und 46:

3.4. Forschungs- und Pilotprojekte

- Seite 47 und 48:

3.4. Forschungs- und Pilotprojekte

- Seite 49 und 50:

3.5. Rechtlicher Rahmen 29 3.5 Rech

- Seite 51 und 52:

3.5. Rechtlicher Rahmen 31 3.5.2 Ve

- Seite 53 und 54:

3.5. Rechtlicher Rahmen 33 Punkten

- Seite 55 und 56:

Kapitel 4 Konzept für eine Zertifi

- Seite 57 und 58:

4.2. Outsourcen oder Do-it-yourself

- Seite 59 und 60:

4.4. Begründung für den vorgeschl

- Seite 61 und 62:

4.6. Medium-Level CA 41 wecken und

- Seite 63 und 64:

4.7. Sicherheitsbedrohungen für di

- Seite 65 und 66:

4.7. Sicherheitsbedrohungen für di

- Seite 67 und 68:

4.8. Die Zertifizierungsrichtlinien

- Seite 69 und 70:

4.8. Die Zertifizierungsrichtlinien

- Seite 71 und 72:

4.8. Die Zertifizierungsrichtlinien

- Seite 73 und 74:

4.8. Die Zertifizierungsrichtlinien

- Seite 75 und 76:

4.8. Die Zertifizierungsrichtlinien

- Seite 77 und 78:

4.8. Die Zertifizierungsrichtlinien

- Seite 79 und 80:

4.8. Die Zertifizierungsrichtlinien

- Seite 81 und 82:

4.10. Erstellung einer X.509-UNI-CA

- Seite 83 und 84:

4.12. Arbeitsorganisation 63 Allerd

- Seite 85 und 86:

4.12. Arbeitsorganisation 65 der Si

- Seite 87 und 88:

4.14. Dokumentation 67 4.14.2 Liste

- Seite 89 und 90:

4.15. Software-Pflege (FTP-Server)

- Seite 91 und 92:

4.16. Außendarstellung der CA 71 h

- Seite 93 und 94:

4.16. Außendarstellung der CA 73 D

- Seite 95 und 96:

4.16. Außendarstellung der CA 75 D

- Seite 97 und 98:

4.16. Außendarstellung der CA 77 D

- Seite 99 und 100:

4.16. Außendarstellung der CA 79 o

- Seite 101 und 102:

4.18. Kooperationsmöglichkeiten 81

- Seite 103 und 104:

4.19. Rechtliche Aspekte des CA-Bet

- Seite 105 und 106:

4.19. Rechtliche Aspekte des CA-Bet

- Seite 107 und 108:

4.19. Rechtliche Aspekte des CA-Bet

- Seite 109 und 110:

4.19. Rechtliche Aspekte des CA-Bet

- Seite 111 und 112:

4.20. Entwicklungsperspektiven 91 b

- Seite 113 und 114:

4.20. Entwicklungsperspektiven 93 4

- Seite 115 und 116:

4.20. Entwicklungsperspektiven 95 4

- Seite 117 und 118:

4.20. Entwicklungsperspektiven 97 G

- Seite 119 und 120:

Kapitel 5 Praktische Umsetzung des

- Seite 121 und 122:

5.2. Vorgehen bei Einrichtung der C

- Seite 123 und 124:

5.2. Vorgehen bei Einrichtung der C

- Seite 125 und 126: 5.2. Vorgehen bei Einrichtung der C

- Seite 127 und 128: 5.2. Vorgehen bei Einrichtung der C

- Seite 129 und 130: 5.2. Vorgehen bei Einrichtung der C

- Seite 131 und 132: 5.3. PR-Anlässe 111 5.2.14 Zertifi

- Seite 133 und 134: 5.4. Betrieb der CA (“run”) 113

- Seite 135 und 136: 5.4. Betrieb der CA (“run”) 115

- Seite 137 und 138: 5.4. Betrieb der CA (“run”) 117

- Seite 139 und 140: 5.4. Betrieb der CA (“run”) 119

- Seite 141 und 142: 5.4. Betrieb der CA (“run”) 121

- Seite 143 und 144: 5.5. Stolpersteine 123 Es können P

- Seite 145 und 146: Kapitel 6 Ausblick The challenge is

- Seite 147 und 148: 6.1. Absehbare technische Entwicklu

- Seite 149 und 150: 6.2. Erweiterung des Aufgabenfeldes

- Seite 151: Teil II Zertifizierung mit OpenSSL

- Seite 154 und 155: 134 Kapitel 7. OpenSSL-0.9.5 7.2 In

- Seite 156 und 157: 136 Kapitel 7. OpenSSL-0.9.5 Nach d

- Seite 158 und 159: 138 Kapitel 7. OpenSSL-0.9.5 Wer et

- Seite 160 und 161: 140 Kapitel 7. OpenSSL-0.9.5

- Seite 162 und 163: 142 Kapitel 8. Unterstützte Zertif

- Seite 164 und 165: 144 Kapitel 8. Unterstützte Zertif

- Seite 166 und 167: 146 Kapitel 8. Unterstützte Zertif

- Seite 168 und 169: 148 Kapitel 8. Unterstützte Zertif

- Seite 170 und 171: 150 Kapitel 8. Unterstützte Zertif

- Seite 172 und 173: 152 Kapitel 9. Die OpenSSL-Konfigur

- Seite 174 und 175: 154 Kapitel 9. Die OpenSSL-Konfigur

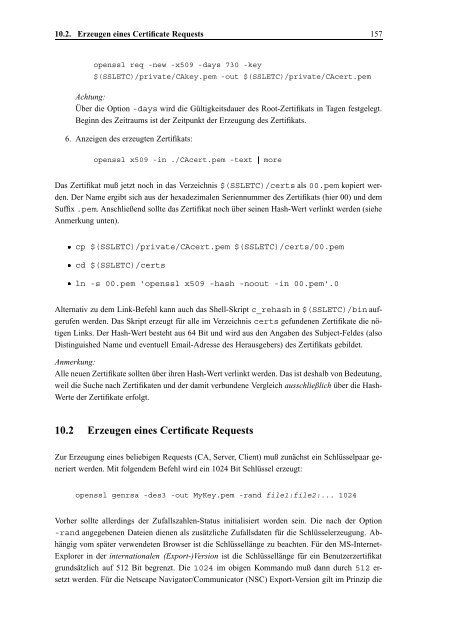

- Seite 178 und 179: 158 Kapitel 10. Erzeugen von Reques

- Seite 180 und 181: 160 Kapitel 10. Erzeugen von Reques

- Seite 182 und 183: 162 Kapitel 11. Certificate Revocat

- Seite 184 und 185: 164 Kapitel 11. Certificate Revocat

- Seite 186 und 187: 166 Kapitel 12. Testbericht: Praxis

- Seite 188 und 189: 168 Kapitel 12. Testbericht: Praxis

- Seite 190 und 191: 170 Kapitel 12. Testbericht: Praxis

- Seite 192 und 193: 172 Kapitel 12. Testbericht: Praxis

- Seite 194 und 195: 174 Kapitel 12. Testbericht: Praxis

- Seite 196 und 197: 176 Kapitel 13. Ergänzende Program

- Seite 198 und 199: 178 Kapitel 13. Ergänzende Program

- Seite 201 und 202: Kapitel 14 Installation der Softwar

- Seite 203 und 204: 14.3. Das Paket mm-1.0.12.tar.gz 18

- Seite 205 und 206: 14.4. Das Paket openssl-0.9.4.tar.g

- Seite 207 und 208: 14.6. Das Paket apache_1.3.9 187 gz

- Seite 209 und 210: 14.6. Das Paket apache_1.3.9 189 be

- Seite 211 und 212: 14.6. Das Paket apache_1.3.9 191 Di

- Seite 213 und 214: 14.7. Übersetzung von neuen Mod-SS

- Seite 215 und 216: Kapitel 15 Betrieb des SSL-Apache B

- Seite 217 und 218: 15.2. Erzeugen eines Server-Zertifi

- Seite 219 und 220: 15.3. Prüfung von Client-Zertifika

- Seite 221 und 222: 15.4. Widerrufslisten (CRLs) 201 Da

- Seite 223 und 224: 15.5. Starten und Stoppen des Apach

- Seite 225: Anhang 205

- Seite 228 und 229:

208 Anhang A. Empfehlenswerte Lekt

- Seite 230 und 231:

210 Anhang A. Empfehlenswerte Lekt

- Seite 232 und 233:

212 Anhang B. Bezugsquellen Netscap

- Seite 234 und 235:

214 Anhang B. Bezugsquellen Preis:

- Seite 236 und 237:

216 Anhang B. Bezugsquellen

- Seite 238 und 239:

218 Anhang C. PGP-Beispielkonfigura

- Seite 240 und 241:

220 Anhang C. PGP-Beispielkonfigura

- Seite 242 und 243:

222 Anhang C. PGP-Beispielkonfigura

- Seite 244 und 245:

224 Anhang D. Undokumentierte PGP-O

- Seite 246 und 247:

226 Anhang E. openssl.cnf - Beispie

- Seite 248 und 249:

228 Anhang E. openssl.cnf - Beispie

- Seite 250 und 251:

230 Anhang E. openssl.cnf - Beispie

- Seite 252 und 253:

232 Anhang E. openssl.cnf - Beispie

- Seite 254 und 255:

234 Anhang F. Aufrufparameter und O

- Seite 256 und 257:

236 Anhang F. Aufrufparameter und O

- Seite 258 und 259:

238 Anhang F. Aufrufparameter und O

- Seite 260 und 261:

240 Anhang F. Aufrufparameter und O

- Seite 262 und 263:

242 Anhang F. Aufrufparameter und O

- Seite 264 und 265:

244 Anhang F. Aufrufparameter und O

- Seite 266 und 267:

246 Anhang G. httpd.conf - Beispiel

- Seite 268 und 269:

248 Anhang G. httpd.conf - Beispiel

- Seite 270 und 271:

250 Anhang G. httpd.conf - Beispiel

- Seite 272 und 273:

252 Anhang G. httpd.conf - Beispiel

- Seite 274 und 275:

254 Anhang G. httpd.conf - Beispiel

- Seite 276 und 277:

256 Anhang G. httpd.conf - Beispiel

- Seite 278 und 279:

258 Anhang H. Zertifikat-Analyse-To

- Seite 280 und 281:

260 Anhang H. Zertifikat-Analyse-To

- Seite 282 und 283:

262 Anhang H. Zertifikat-Analyse-To

- Seite 284 und 285:

264 Anhang H. Zertifikat-Analyse-To

- Seite 286 und 287:

266 Anhang H. Zertifikat-Analyse-To

- Seite 288 und 289:

268 Anhang I. Hürden bei der Zerti

- Seite 290 und 291:

270 Anhang I. Hürden bei der Zerti

- Seite 292 und 293:

272 Anhang J. Aufwandsabschätzung

- Seite 294 und 295:

274 Anhang J. Aufwandsabschätzung

- Seite 296 und 297:

276 Anhang J. Aufwandsabschätzung

- Seite 298 und 299:

278 Anhang K. Low-Level-Policy (Mus

- Seite 300 und 301:

280 Anhang K. Low-Level-Policy (Mus

- Seite 302 und 303:

282 Anhang K. Low-Level-Policy (Mus

- Seite 304 und 305:

284 Anhang K. Low-Level-Policy (Mus

- Seite 306 und 307:

286 Anhang K. Low-Level-Policy (Mus

- Seite 308 und 309:

288 Anhang L. Standard-CA-Mails hä

- Seite 310 und 311:

290 Anhang L. Standard-CA-Mails bes

- Seite 312 und 313:

292 Anhang L. Standard-CA-Mails Du

- Seite 314 und 315:

294 Anhang L. Standard-CA-Mails

- Seite 316 und 317:

296 Anhang M. Kontaktinformationen

- Seite 318 und 319:

298 Anhang M. Kontaktinformationen

- Seite 320 und 321:

300 Anhang M. Abkürzungsverzeichni

- Seite 322 und 323:

302 Anhang M. Abkürzungsverzeichni

- Seite 324 und 325:

304 Anhang M. Abkürzungsverzeichni

- Seite 326 und 327:

306 LITERATURVERZEICHNIS [ASZ96] AT

- Seite 328 und 329:

308 LITERATURVERZEICHNIS [Con99] CO

- Seite 330 und 331:

310 LITERATURVERZEICHNIS [EU99] RIC

- Seite 332 und 333:

312 LITERATURVERZEICHNIS [HJJS98] H

- Seite 334 und 335:

314 LITERATURVERZEICHNIS [Lan98] LA

- Seite 336 und 337:

316 LITERATURVERZEICHNIS [Rec98] RE

- Seite 338 und 339:

318 LITERATURVERZEICHNIS [SU97] SCH

- Seite 340 und 341:

320 LITERATURVERZEICHNIS

- Seite 342 und 343:

322 Anhang M. Informationen zur DFN