Bequemer als Backup Bequemer als Backup - Wuala

Bequemer als Backup Bequemer als Backup - Wuala

Bequemer als Backup Bequemer als Backup - Wuala

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

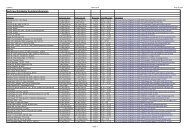

Buchkritik | Studium, Programmierung, Computer-Forensik<br />

Berlin 2008<br />

Springer-<br />

Verlag<br />

145 Seiten<br />

14,95ˇe<br />

ISBN 978-3-<br />

540-78613-9<br />

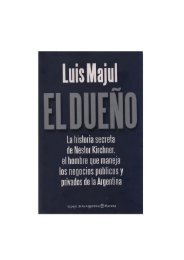

Sebastopol<br />

2008<br />

O’Reilly<br />

Media<br />

206 Seiten<br />

39,99ˇUS-$<br />

ISBN 978-0-<br />

596-51978-0<br />

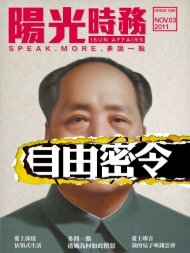

Heidelberg<br />

2008<br />

dpunkt.verlag<br />

323 Seiten<br />

42ˇe<br />

ISBN 978-3-<br />

89864-534-8<br />

Tilo Gockel<br />

Form der wissenschaftlichen<br />

Ausarbeitung<br />

Studienarbeit, Diplomarbeit,<br />

Dissertation, Konferenzbeitrag<br />

Wenn der Student in größter Verzweiflung<br />

anfängt, seine Abschlussarbeit mit Word zu<br />

schreiben, mit Paint zu zeichnen und mit<br />

Google zu recherchieren, ist er sicher nicht<br />

so gut beraten. Tilo Gockel hilft mit seinem<br />

handlichen Bändchen – ein Rundumschlag<br />

dicht gepackter Praxistipps.<br />

Der Arbeitsprozess, den das Buch darstellt,<br />

basiert weitgehend auf dem klassischen<br />

Textsatzprogramm TeX und seinen<br />

Freunden unter Windows. Das Buch behandelt<br />

vor allem den Datenaustausch zwischen<br />

den verschiedenen Programmen von<br />

CorelDraw bis Gnuplot. Hinsichtlich der Stolpersteine<br />

von (La-)TeX selbst geht Gockel<br />

ins Detail; aber auch hier sieht er seine Aufgabe<br />

nicht im Vermitteln von Anweisungen<br />

zur grundlegenden Bedienung. Für jede<br />

der verschiedenen Aufgaben präsentiert er<br />

meist mehrere Softwarelösungen. Stets<br />

kommt man auch gratis zum Ziel. Kleine<br />

Lücke: Gockel erwähnt die Zeichenfunktionen<br />

von Word, aber nicht das Open-Source-<br />

Zeichenprogramm Inkscape.<br />

Die Grundlagen des Layouts und der<br />

Gestaltung von Illustrationen finden sich<br />

ebenso wie eine Übersicht über Strategien,<br />

um eine Gliederung aufzubauen. Der Klassiker<br />

darf natürlich nicht fehlen: die diversen<br />

Formen der Zitatangabe, allerdings ohne<br />

die geisteswissenschaftlichen Spielarten mit<br />

Fußnoten.<br />

Das Buch behandelt nicht nur die Form,<br />

sondern auch einige Aspekte des Inhalts<br />

einer wissenschaftlichen Arbeit, insbesondere<br />

die Regeln guter wissenschaftlicher<br />

Praxis. Es kann und will keine Spezialliteratur<br />

zu den einzelnen Programmen<br />

oder etwa zur Auslegung wissenschaftlicher<br />

Experimente ersetzen. Vielmehr bietet es<br />

konzentriert Tipps, die das Durcharbeiten<br />

mancher Nacht vor dem Abgabetermin der<br />

Abschlussarbeit ersparen. Tilo Gockel stellt<br />

unter www.formbuch.de eine LaTeX-Vorlage<br />

und ein FAQ bereit. (Jörn Loviscach/fm)<br />

Neal Ford<br />

The Productive<br />

Programmer<br />

Zu den Kernaufgaben eines Software-Entwicklers<br />

gehört die Automatisierung stupider<br />

und sich wiederholender Tätigkeiten.<br />

Merkwürdigerweise vergessen Programmierer<br />

gerade das zu oft bei ihrer Arbeit. Sie<br />

verwenden Werkzeuge nur mit mäßiger<br />

Effizienz und erledigen vieles manuell, statt<br />

es an den Rechenknecht zu delegieren.<br />

Neal Ford kennt diesen Missstand und<br />

schmiedet Werkzeuge, um die Produktivität<br />

bei der Benutzung des Computers und<br />

seiner Programmierung voranzutreiben.<br />

Mit Hilfe ausgefeilter grafischer Benutzungsschnittstellen<br />

können Neulinge sich<br />

heute schneller in komplexe Software einarbeiten<br />

<strong>als</strong> je zuvor. Diese Entwicklung<br />

macht es manchem „Power-User“ aber immer<br />

schwerer, mit maximaler Effizienz zu arbeiten.<br />

Oft greift er beispielsweise zur Maus,<br />

statt ein Tastaturkürzel nachzuschlagen und<br />

einzusetzen.<br />

Dabei verfügen moderne Betriebssysteme<br />

über eine Shell, die komfortable Automatisierungsmechanismen<br />

bietet. Quer durch<br />

alle Systeme wandernd stellt Ford eine Fülle<br />

nützlicher Helfer und Tipps vor, die alltägliche<br />

Aufgaben vereinfachen, häufig sogar<br />

völlig ohne menschliches Zutun.<br />

Anschließend widmet er sich dem Entwicklungsprozess<br />

von Software. Er bringt<br />

dem Leser die testorientierte Entwicklung<br />

von Programmen näher und demonstriert,<br />

wie wichtige Metriken in statischen und in<br />

dynamischen Programmiersprachen automatisch<br />

berechnet werden können. So gehört<br />

zum Beispiel zu gewissenhaften Tests<br />

auch eine Analyse der Testabdeckung,<br />

damit kein Programmteil ungeprüft bleibt.<br />

Aber es sind nicht Werkzeuge allein, die der<br />

Produktivität auf die Sprünge helfen. Ford<br />

schließt mit einer bunten Mischung von Rezepten,<br />

die den Entwurf von Software von<br />

Beginn an verbessern. Typische, zeitraubende<br />

Probleme sollen so erst gar nicht entstehen.<br />

Unter http://productiveprogrammer.<br />

com betreibt er ein Wiki, in dem er weitere<br />

Tipps zur Produktivitätssteigerung sammelt<br />

und veröffentlicht. (Maik Schmidt/fm)<br />

Alexander Geschonneck<br />

Computer Forensik<br />

Computerstraftaten erkennen,<br />

ermitteln, aufklären<br />

Auch bestkonzipierte Sicherheitssysteme sind<br />

nicht vollständig gegen einem Einbruch von<br />

außen gefeit. Doch was tun, wenn dieser<br />

geschehen ist? Wie findet man heraus, wie<br />

folgenreich der Angriff war, wer sich Zugang<br />

ins System verschafft hat und wie man<br />

rechtlich gegen diese Person vorgehen<br />

kann? Mit diesen Fragen beschäftigt sich das<br />

Standardwerk zur Computer-Forensik von<br />

Alexander Geschonneck, einem erfahrenen<br />

IT-Sicherheitsberater.<br />

Er richtet sich an Sicherheitsbeauftragte,<br />

Systemadministratoren, Revisoren, Berater,<br />

Ermittler und Gutachter, die schon gute<br />

Vorkenntnisse im Bereich IT-Sicherheit besitzen.<br />

Sie können lernen, wo sie nach Beweisspuren<br />

suchen müssen, wie diese<br />

zu erkennen und zu bewerten sind und wie<br />

sie alles gerichtsverwertbar sichern.<br />

So sollte man Basis-Sicherheitstechnologien<br />

wie Firewalls, Intrusion-Detection-Systeme<br />

sowie Verschlüsselung beherrschen,<br />

um mit dem Buch arbeiten zu können. Geschonneck<br />

stellt darüber hinaus den Incident-Response-Prozess<br />

vor, die Einleitung<br />

von Sofortmaßnahmen nach einem Sicherheitsvorfall.<br />

Nach der Ermittlungsarbeit im<br />

Rahmen des eigenen IT-Systems steht die<br />

juristische Aufarbeitung an. In Zusammenarbeit<br />

mit dem Sachbearbeiter für Computerkriminalität<br />

am Polizeipräsidium Bonn,<br />

Stefan Becker, zeigt Geschonneck hier<br />

effektives Vorgehen bei der zivil- und strafrechtlichten<br />

Verfolgung der Straftäter auf.<br />

Mit der dritten Auflage wurden Werkzeugbeschreibungen<br />

aktualisiert und neue<br />

Ermittlungsmethoden wie das S-A-P-Modell<br />

(Sichern – Analysieren – Präsentieren) aufgenommen.<br />

Das Standardwerk beschäftigt<br />

sich nun auch mit der Spurenanalyse unter<br />

Windows Vista und berücksichtigt die<br />

Entwicklung bei der Analyse von Hauptspeicherinhalten.<br />

Darüber hinaus wurde das<br />

Kapitel zu Mobiltelefonen komplett überarbeitet<br />

und um die Analyse von SIM-Karten<br />

ergänzt. Leseproben und Links stehen unter<br />

www.dpunkt.de. (Paula Grüneberg/psz)<br />

206 c’t 2008, Heft 20<br />

©<br />

Copyright by Heise Zeitschriften Verlag GmbH & Co. KG. Veröffentlichung und Vervielfältigung nur mit Genehmigung des Heise Zeitschriften Verlags.