Handbuch zur Serverkonfiguration für ESX - VMware

Handbuch zur Serverkonfiguration für ESX - VMware

Handbuch zur Serverkonfiguration für ESX - VMware

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

Kapitel 12 Absichern einer <strong>ESX</strong>-Konfiguration<br />

Konfigurieren des Verhältnisses von Dienststart <strong>zur</strong> Firewallkonfiguration<br />

Die Startrichtlinie legt fest, wann der Dienst gestartet wird. Sie können konfigurieren, in welchem Verhältnis<br />

der Dienststart <strong>zur</strong> Firewall-Konfiguration steht, indem Sie die Startrichtlinie bearbeiten.<br />

Vorgehensweise<br />

1 Melden Sie sich mit dem vSphere-Client bei einem vCenter Server-System an.<br />

2 Wählen Sie den Host im Bestandslistenbereich aus.<br />

3 Klicken Sie auf die Registerkarte [Konfiguration (Configuration)] und dann auf [Sicherheitsprofil<br />

(Security Profile)] .<br />

Der vSphere-Client zeigt eine Liste der aktiven eingehenden und ausgehenden Verbindungen mit den<br />

entsprechenden Firewallports an.<br />

4 Klicken Sie auf [Eigenschaften] .<br />

Im Dialogfeld [Firewall-Eigenschaften] werden alle Dienste und Verwaltungs-Agenten aufgelistet, die<br />

<strong>für</strong> den Host konfiguriert werden können.<br />

5 Wählen Sie den Dienst aus, der konfiguriert werden soll, und klicken Sie auf [Optionen (Options)] .<br />

Das Dialogfeld „Startrichtlinie“ legt fest, wann der Dienst gestartet wird. In diesem Dialogfeld finden Sie<br />

auch Informationen zum aktuellen Status des Dienstes und Optionen zum manuellen Starten, Beenden<br />

und Neustarten des Dienstes.<br />

6 Wählen Sie in der Liste [Startrichtlinie] eine Richtlinie aus.<br />

7 Klicken Sie auf [OK] .<br />

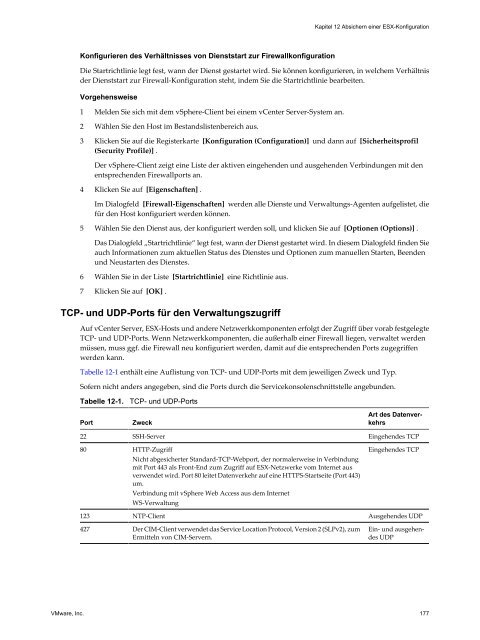

TCP- und UDP-Ports <strong>für</strong> den Verwaltungszugriff<br />

Auf vCenter Server, <strong>ESX</strong>-Hosts und andere Netzwerkkomponenten erfolgt der Zugriff über vorab festgelegte<br />

TCP- und UDP-Ports. Wenn Netzwerkkomponenten, die außerhalb einer Firewall liegen, verwaltet werden<br />

müssen, muss ggf. die Firewall neu konfiguriert werden, damit auf die entsprechenden Ports zugegriffen<br />

werden kann.<br />

Tabelle 12-1 enthält eine Auflistung von TCP- und UDP-Ports mit dem jeweiligen Zweck und Typ.<br />

Sofern nicht anders angegeben, sind die Ports durch die Servicekonsolenschnittstelle angebunden.<br />

Tabelle 12-1. TCP- und UDP-Ports<br />

Port<br />

Zweck<br />

Art des Datenverkehrs<br />

22 SSH-Server Eingehendes TCP<br />

80 HTTP-Zugriff<br />

Nicht abgesicherter Standard-TCP-Webport, der normalerweise in Verbindung<br />

mit Port 443 als Front-End zum Zugriff auf <strong>ESX</strong>-Netzwerke vom Internet aus<br />

verwendet wird. Port 80 leitet Datenverkehr auf eine HTTPS-Startseite (Port 443)<br />

um.<br />

Verbindung mit vSphere Web Access aus dem Internet<br />

WS-Verwaltung<br />

Eingehendes TCP<br />

123 NTP-Client Ausgehendes UDP<br />

427 Der CIM-Client verwendet das Service Location Protocol, Version 2 (SLPv2), zum<br />

Ermitteln von CIM-Servern.<br />

Ein- und ausgehendes<br />

UDP<br />

<strong>VMware</strong>, Inc. 177