Handbuch zur Serverkonfiguration für ESX - VMware

Handbuch zur Serverkonfiguration für ESX - VMware

Handbuch zur Serverkonfiguration für ESX - VMware

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

Kapitel 15 Best Practices und Szenarien <strong>für</strong> die Sicherheit<br />

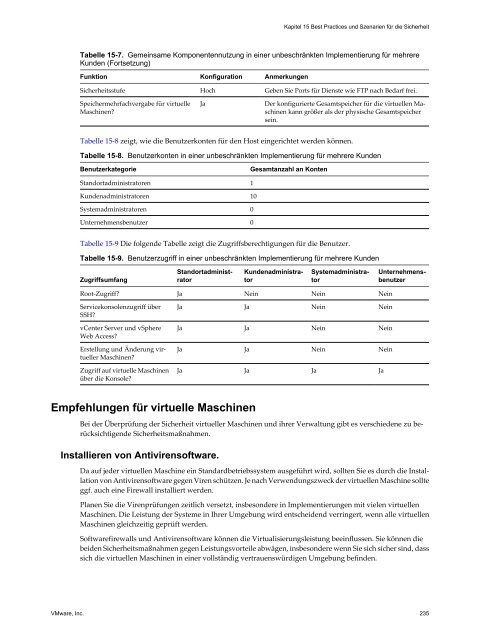

Tabelle 15-7. Gemeinsame Komponentennutzung in einer unbeschränkten Implementierung <strong>für</strong> mehrere<br />

Kunden (Fortsetzung)<br />

Funktion Konfiguration Anmerkungen<br />

Sicherheitsstufe Hoch Geben Sie Ports <strong>für</strong> Dienste wie FTP nach Bedarf frei.<br />

Speichermehrfachvergabe <strong>für</strong> virtuelle<br />

Maschinen?<br />

Ja<br />

Der konfigurierte Gesamtspeicher <strong>für</strong> die virtuellen Maschinen<br />

kann größer als der physische Gesamtspeicher<br />

sein.<br />

Tabelle 15-8 zeigt, wie die Benutzerkonten <strong>für</strong> den Host eingerichtet werden können.<br />

Tabelle 15-8. Benutzerkonten in einer unbeschränkten Implementierung <strong>für</strong> mehrere Kunden<br />

Benutzerkategorie<br />

Gesamtanzahl an Konten<br />

Standortadministratoren 1<br />

Kundenadministratoren 10<br />

Systemadministratoren 0<br />

Unternehmensbenutzer 0<br />

Tabelle 15-9 Die folgende Tabelle zeigt die Zugriffsberechtigungen <strong>für</strong> die Benutzer.<br />

Tabelle 15-9. Benutzerzugriff in einer unbeschränkten Implementierung <strong>für</strong> mehrere Kunden<br />

Zugriffsumfang<br />

Standortadministrator<br />

Kundenadministrator<br />

Systemadministrator<br />

Unternehmensbenutzer<br />

Root-Zugriff? Ja Nein Nein Nein<br />

Servicekonsolenzugriff über<br />

SSH?<br />

vCenter Server und vSphere<br />

Web Access?<br />

Erstellung und Änderung virtueller<br />

Maschinen?<br />

Zugriff auf virtuelle Maschinen<br />

über die Konsole?<br />

Ja Ja Nein Nein<br />

Ja Ja Nein Nein<br />

Ja Ja Nein Nein<br />

Ja Ja Ja Ja<br />

Empfehlungen <strong>für</strong> virtuelle Maschinen<br />

Bei der Überprüfung der Sicherheit virtueller Maschinen und ihrer Verwaltung gibt es verschiedene zu berücksichtigende<br />

Sicherheitsmaßnahmen.<br />

Installieren von Antivirensoftware.<br />

Da auf jeder virtuellen Maschine ein Standardbetriebssystem ausgeführt wird, sollten Sie es durch die Installation<br />

von Antivirensoftware gegen Viren schützen. Je nach Verwendungszweck der virtuellen Maschine sollte<br />

ggf. auch eine Firewall installiert werden.<br />

Planen Sie die Virenprüfungen zeitlich versetzt, insbesondere in Implementierungen mit vielen virtuellen<br />

Maschinen. Die Leistung der Systeme in Ihrer Umgebung wird entscheidend verringert, wenn alle virtuellen<br />

Maschinen gleichzeitig geprüft werden.<br />

Softwarefirewalls und Antivirensoftware können die Virtualisierungsleistung beeinflussen. Sie können die<br />

beiden Sicherheitsmaßnahmen gegen Leistungsvorteile abwägen, insbesondere wenn Sie sich sicher sind, dass<br />

sich die virtuellen Maschinen in einer vollständig vertrauenswürdigen Umgebung befinden.<br />

<strong>VMware</strong>, Inc. 235