Kompakte Notebooks Kompakte Notebooks - Wuala

Kompakte Notebooks Kompakte Notebooks - Wuala

Kompakte Notebooks Kompakte Notebooks - Wuala

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

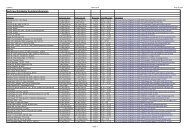

Report | Quantenkryptografie<br />

Position nichtleerer Time Slots<br />

der Laserpulse, da sich Ankunftszeiten<br />

von Signalen leichter<br />

messen lassen als die Polarisation.<br />

Das von Toshiba Research<br />

aus Großbritannien beigesteuerte<br />

„One Way Weak Pulse System“<br />

benutzt dagegen ebenfalls die<br />

Phasenkodierung, allerdings<br />

ohne Rundreise der Photonen.<br />

Hier werden knapp nach jedem<br />

Signal Referenzpulse losgeschickt,<br />

durch deren Auswertung<br />

Störungen ausgeglichen<br />

werden können. „Entangled Photons“,<br />

das einzige System, das<br />

verschränkte Photonenpaare benutzt,<br />

kam von einem Team der<br />

Uni Wien, den ARC und schwedischen<br />

Wissenschaftlern.<br />

Der sechste Ansatz unterscheidet<br />

sich technisch deutlich<br />

von den anderen Verfahren. Die<br />

Forscher vom CNRS, dem Unternehmen<br />

Thales nahe Paris sowie<br />

der Freien Uni Brüssel verfolgen<br />

einen Ansatz mit „kontinuierlichen<br />

Variablen“ (Continuous<br />

Variables). Sie benutzen starke<br />

Laserpulse. Wählt man die Änderungen<br />

der Polarisationen klein<br />

genug, dann führen auch hier<br />

Messungen zu erkennbaren Störungen,<br />

sodass ein Mithörer sicher<br />

erkannt werden kann. Statt<br />

der von der Konkurrenz zumeist<br />

verwendeten Einzelphotonendetektoren<br />

kann man hier homodyne<br />

Detektoren als Empfänger<br />

nutzen, was prinzipiell einfacher<br />

ist. Damit ist dieser relativ<br />

neue Ansatz zwar interessant, er<br />

ist aber technisch noch nicht so<br />

ausgereift wie die anderen Verfahren<br />

und braucht zudem mehr<br />

Rechenaufwand für die Schlüsselerstellung.<br />

Zu guter Letzt installierten<br />

noch Wissenschaftler von der<br />

Ludwig-Maximilians-Universität<br />

80 m<br />

Die freie Sichtverbindung wurde an den Siemens-Gebäuden in Erdberg installiert und<br />

überbrückte von der Sendestation (unten) zur Empfangsstation (oben) rund 80 Meter.<br />

München die Geräte für die direkte<br />

Sichtverbindung an den<br />

Siemens-Gebäuden am Standort<br />

Erdberg. Bei ihnen wird die Information<br />

in die Polarisation von<br />

Einzelphotonen kodiert. Wie die<br />

Vorführung in Wien zeigte, funktioniert<br />

dies inzwischen nicht<br />

mehr nur nachts, sondern auch<br />

bei Tageslicht.<br />

Quantum Back Bone<br />

Nachdem die Sende- und Empfangsgeräte<br />

jedes Paares jeweils<br />

über einen Quantenkanal und<br />

einen Internetlink verbunden<br />

waren, bildeten die fünf per Glasfaserleitung<br />

verbundenen Knoten<br />

zusammen mit den sieben<br />

Verbindungen untereinander<br />

den Quantum Back Bone, kurz<br />

QBB. An jeden der Knoten eines<br />

QBB können über jeweils eine<br />

zweikanalige QKD-Verbindung<br />

die Sende- und Empfangsgeräte<br />

von Nutzern angeschlossen werden,<br />

die mit jedem anderen ins<br />

Netz eingebundenen QKD-Modul<br />

sicher Schlüssel austauschen<br />

können. In Wien wurde so die<br />

Sichtverbindung angeschlossen.<br />

Für die kabelgebundenen<br />

Quantenkanäle nutzte man nicht<br />

beschaltete Glasfasern, da sie<br />

zurzeit noch dedizierte Leitungen<br />

benötigen. Zusätzliche Steuermodule,<br />

die neben den QKD-<br />

Geräten ebenfalls Bestandteil<br />

der QBB-Knoten waren, stellten<br />

die Internetlinks für die Schlüsselerzeugung<br />

her. Gleichzeitig<br />

waren sie für typische Netzwerkmanagementaufgaben<br />

zuständig<br />

wie Transport und Routing<br />

der Datenströme sowie das Austarieren<br />

der Netzbelastung.<br />

Um den speziellen Anforderungen<br />

des Quantum Back Bone<br />

gerecht zu werden, wurde hierfür<br />

Bilder: Martin Fürst/LMU München<br />

zunächst das Quantum-Point-to-<br />

Point-Protokoll entwickelt, das<br />

die klassische Kommunikation<br />

zur Schlüsselerzeugung zwischen<br />

zwei QKD-Modulen über einen<br />

authentifizierten Kanal gewährleistet<br />

und gleichzeitig die Authentifizierung<br />

und Verschlüsselung<br />

für höhere Netzwerkschichten<br />

liefert. Auf diesem kurz Q3P<br />

genannten Protokoll setzen das<br />

von OSPF abgeleitete QKD Routing<br />

Layer Protocol und das als erweiterte<br />

TCP/IP-Variante entwickelte<br />

QKD Transport Layer Protocol<br />

auf. Diese drei neuen Netzwerkprotokolle<br />

ermöglichen über<br />

Standardschnittstellen eine einfache<br />

Anbindung an herkömmliche<br />

Netzwerke, sodass Anwendungen<br />

höherer Schichten nicht angepasst<br />

werden müssen.<br />

Das SECOQC-Projekt ist nicht<br />

der erste Versuch, ein Quantennetzwerk<br />

aufzubauen. Bereits<br />

2004 hatte ein von der Defense<br />

Advanced Research Projects<br />

Agency (DARPA) gefördertes Projekt<br />

erstmals ein Quantennetzwerk<br />

zwischen BBN Technologies,<br />

der Harvard University und<br />

der Boston University getestet [5].<br />

Damals übernahmen die Sendeund<br />

Empfangsstationen der an<br />

das Netz angeschlossenen Endbenutzer<br />

die Kontrolle für alle benutzten<br />

Verbindungen. Beim SE-<br />

COQC-Konzept bleibt dagegen<br />

die Kontrolle über jede Verbindung<br />

bei den beiden diese Strecke<br />

verbindenden Knotenpunkten.<br />

Dies hat den Vorteil, dass die<br />

Netzwerkdienste unabhängig<br />

von den QKD-Modulen funktionieren.<br />

Diese müssen lediglich<br />

die Anforderungen der Standardschnittstellen<br />

erfüllen, sodass sich<br />

ganz unterschiedliche quantentechnische<br />

Lösungen zu einem<br />

Netzwerk verbinden lassen.<br />

Zu den zentralen Aufgaben<br />

der Steuermodule gehört damit<br />

auch, die ständig an den Knotenpunkten<br />

erzeugten Schlüssel zu<br />

speichern und die synchrone<br />

Lieferung geheimer netzübergreifender<br />

Schlüsselpaare an die<br />

Schlüssel benötigenden Kommunikationsanwendungen<br />

quer<br />

durch das Netzwerk zu gewährleisten.<br />

Dazu muss in jedem Knoten<br />

die Lücke von einer Quantenverbindung<br />

zur nächsten sicher<br />

überbrückt werden. Gäbe<br />

es ideale Quanten-Repeater,<br />

könnten diese die Quantenkanäle<br />

der Einzelverbindungen bruchlos<br />

verknüpfen und so die Signale<br />

weitergeben, ohne sie zu<br />

lesen. Sender und Empfänger<br />

könnten dann wie bei einer<br />

Punkt-zu-Punkt-Verbindung auch<br />

über das Netzwerk hinweg an<br />

ihren Signalen sehen, dass die<br />

Quanten-Repeater nicht mithören.<br />

Damit könnten Service-Provider<br />

in ihrem Netzwerk auch<br />

eine Quantenschlüsselverteilung<br />

anbieten, da ihnen der Kunde<br />

dann ebenso wenig vertrauen<br />

muss wie heute bei einem Virtual<br />

Private Network (VPN).<br />

Trusted Repeater<br />

Technisch sind solche Quanten-<br />

Repeater bislang aber noch nicht<br />

realisiert. Die SECOQC-Entwickler<br />

haben deshalb noch kein global<br />

taugliches Quantennetzwerk entwickelt,<br />

sondern eines, das sich<br />

nur in Netzen eignet, bei denen<br />

Benutzer und Betreiber – wie im<br />

Prinzip bei dem benutzten Siemens-Netzwerk<br />

– identisch sind.<br />

Diese Einschränkung folgt aus<br />

dem von SECOQC verwendeten<br />

Trusted-Repeater-Konzept, das<br />

bereits beim DARPA-Netzwerk<br />

untersucht worden war. Da man<br />

den Steuermodulen eine begrenzte<br />

Kenntnis über die Erzeugung<br />

der netzübergreifenden<br />

Schlüssel anvertrauen muss,<br />

braucht man vertrauenswürdige<br />

Repeater-Stationen – „trusted repeaters“.<br />

Dies wiederum kann<br />

man am ehesten sicherstellen,<br />

wenn einem das Netz und die<br />

Knotenstandorte gehören.<br />

Bei dem Trusted-Repeater-<br />

Konzept erzeugt man zunächst<br />

auf jedem Quantenkanal ständig<br />

so viel geheime Schlüssel wie<br />

möglich – bei einer Strecke A-B-<br />

C werden laufend Schlüsselpaare<br />

K AB für die Verbindung AB und<br />

K BC für BC neu erzeugt und auf<br />

Vorrat in den Steuermodulen<br />

von A und B beziehungsweise B<br />

c’t 2009, Heft 2<br />

©<br />

Copyright by Heise Zeitschriften Verlag GmbH & Co. KG. Veröffentlichung und Vervielfältigung nur mit Genehmigung des Heise Zeitschriften Verlags.<br />

69