Kompakte Notebooks Kompakte Notebooks - Wuala

Kompakte Notebooks Kompakte Notebooks - Wuala

Kompakte Notebooks Kompakte Notebooks - Wuala

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

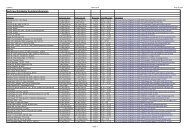

Prüfstand | ADSL-WLAN-Router<br />

hand der Hardware-Adresse (MAC) filtert<br />

oder per DHCP einem PC gemäß seiner MAC<br />

immer dieselbe Adresse zuteilt. Sonst würde<br />

die heute für den Rechner des Sprösslings<br />

eingerichtete Regel morgen den Vater von<br />

entspannender Internet-Schau abhalten.<br />

Kinderschutz<br />

Die Erziehung des Nachwuchses zur Medienkompetenz<br />

ersetzen solche Filter jedoch<br />

nicht. Denn mit etwas Hintergrundwissen lassen<br />

sie sich aushebeln, und eine Liste der<br />

erlaubten Seiten zu pflegen, frisst zu viel Zeit.<br />

Kompletter Unfug sind Filter, die in URLs,<br />

Hostnamen oder dem Seitentext nach<br />

Schlüsselwörtern suchen. Denn die üblichen<br />

Begriffe blockieren auch die Suche nach Terrorismusexperten.<br />

Trotzdem sind sie leicht zu<br />

umgehen, etwa indem man einzelne Buchstaben<br />

kodiert eintippt (p%6Frno).<br />

Wirksamer sind Filter von Dienstleistern,<br />

die den Inhalt von Internetseiten in Kategorien<br />

einordnen, die sich dann gezielt sperren<br />

lassen. Leider arbeitet nur noch Draytek<br />

mit einem solchen Dienst zusammen. Belkin<br />

und Netgear haben es vor Jahren versucht,<br />

bauen diese Funktion aber in keinen der<br />

Testkandidaten ein.<br />

Unter dem Namen Kinderschutz bieten<br />

einige Router Online-Zeitkontingente und<br />

zeitgesteuerte Zugriffssperren an: Zur Bettzeit<br />

oder nach einer täglichen Maximalzeit<br />

drehen sie den Datenhahn zu. In der Regel<br />

stellt man das pro PC ein. Anders bei AVM:<br />

Eine Windows-Zusatzsoftware meldet an die<br />

Fritzbox, wer gerade angemeldet ist und die<br />

Sperren wirken so auch bei mehreren Benutzern<br />

desselben Rechners.<br />

Damit zeitabhängige Dienste funktionieren,<br />

muss die Uhr des Routers richtig gehen.<br />

Alle Kandidaten holen sich die Uhrzeit per<br />

Network Time Protocol (NTP) aus dem Netz.<br />

Der Zeitserver sollte konfigurierbar sein,<br />

damit die Router-Uhr auch noch richtig tickt,<br />

wenn ein NTP-Dienst abgeschaltet wird oder<br />

auf einen anderen Server umzieht.<br />

Im 11n-Modus bekam der 3Com 3CRWDR-<br />

300B-73 keinen Kontakt zum Test-<br />

Notebook mit Centrino-WLAN-Modul.<br />

Sicherheit<br />

Um das LAN zu sichern, braucht man also<br />

nicht am Router herumkonfigurieren. Wichtiger<br />

ist, das Gerät selbst ausreichend zu sichern,<br />

denn es enthält für Hacker schmackhafte<br />

Daten: Mit den Einwahldaten vom Provider<br />

lässt sich auf fremde Rechnung surfen<br />

und wer von außen an die Konfiguration<br />

kommt, kann sich leicht ein Einfallstor ins<br />

LAN bauen. Das ist keine theoretische Überlegung,<br />

denn es gibt im Internet tatsächlich<br />

Seiten, die den Browser per Cross-Site-Scripting<br />

zu Manipulationen an der Router-Konfiguration<br />

bringen.<br />

Für ein „zufriedenstellend“ in der Sicherheitsnote<br />

stellen wir daher vier einfache<br />

Forderungen: Die Fernkonfiguration aus<br />

dem Internet soll in der Werkseinstellung<br />

deaktiviert sein und es darf keinen undokumentierten<br />

Konfigurationszugang geben,<br />

der offen steht. Außerdem soll ein durchschnittlich<br />

fauler Anwender nach der<br />

Grundeinrichtung eine sichere Konfiguration<br />

eingestellt haben: Erforderlich sind je<br />

ein individuelles Passwort für die Konfigurationsseiten<br />

und für die WPA-Verschlüsselung<br />

des WLAN. Diese beiden Einstellungen<br />

müssen entweder schon bei der Auslieferung<br />

vorhanden sein oder der Einrichtungsassistent<br />

muss dem Nutzer helfen, sie zu<br />

setzen. Ein lapidarer Hinweis „Sie sollten lieber<br />

ein Passwort setzen“ genügt nicht, weil<br />

erfahrungsgemäß die Faulheit siegt. Eine<br />

bessere Note gibt es für alle Funktionen<br />

und Voreinstellungen, die den Router weiter<br />

sinnvoll sichern.<br />

Diese praxistauglichen Minimalanforderungen<br />

erfüllten nur zwei Geräte. Den Sicherheits-GAU<br />

leistet sich Airlive: Nicht nur das<br />

LAN, sondern das gesamte Internet ist eingeladen,<br />

per HTTP, Telnet, FTP und SNMP die<br />

Einstellungen im Klartext auszulesen und<br />

sogar zu ändern. Selbst wenn man das Browser-Passwort<br />

ändert, ist der SNMP-Zugang<br />

noch nicht gesichert, da sein triviales Passwort<br />

an einer ganz anderen Stelle steht.<br />

Eine potenzielle Sicherheitslücke ist auch<br />

Microsofts Universal Plug and Play, da sich<br />

darüber Port-Weiterleitungen aus dem Internet<br />

ins LAN ohne Passwort-Prüfung einrichten<br />

lassen. Das erleichtert Online-Gamern die<br />

Verbindung, wird aber auch von Trojanern<br />

genutzt. Wenn man diese Teilfunktion nicht<br />

getrennt abschalten kann (nur bei AVM und<br />

Zyxel), sollte man UPnP lieber komplett deaktivieren.<br />

Keiner der Kandidaten lässt sich mit dem<br />

Text-Browser Lynx bedienen, da alle ihre Konfigurationsseiten<br />

mit reichlich JavaScript garnieren.<br />

Wer Änderungen automatisieren<br />

möchte oder über eine extrem langsame Verbindung<br />

etwas ändern muss, profitiert daher<br />

von einem Kommandozeilen-Zugang per Telnet<br />

oder SSH. Um die Konfiguration in einem<br />

Rutsch auszulesen und wiederherzustellen,<br />

ist das nicht mehr erforderlich, denn alle Kandidaten<br />

bieten einen Down- und Upload der<br />

Gesamtkonfiguration per Browser.<br />

Um den Router in ein Host-Überwachungssystem<br />

einzubauen, braucht man<br />

SNMP oder den Log-Versand per syslog-Protokoll.<br />

Das ist jedoch bei dieser Geräteklasse<br />

eher selten. Doch wenn solche Zugänge<br />

nicht dokumentiert sind und mit einem trivialen<br />

Passwort offen stehen, stellen sie ein<br />

Sicherheitsproblem dar.<br />

ADSL<br />

Die ADSL-Fähigkeiten vermaßen wir im<br />

Labor des Netzbetreibers htp in Hannover.<br />

Als Gegenstelle diente ein DSLAM des Typs<br />

SURPASS hiX 5300 von Siemens. Zwischen<br />

ihm und dem Messplatz lagen 571 Meter<br />

echter Leitung, die wir mit einem Leitungssimulator<br />

LS 10.02 von Dresden Elektronik<br />

verlängerten.<br />

Die Telekom hat ihre Anforderungen an<br />

ADSL-Modems in der „Schnittstellenbeschreibung<br />

U-R2“ festgelegt. Der Einfachheit<br />

halber legen auch fast alle anderen deutschen<br />

ADSL-Anbieter die U-R2 zugrunde.<br />

Darin steht unter anderem, bei welcher Leitungsdämpfung<br />

welche ADSL-Geschwindigkeiten<br />

möglich sein sollen. Da die Dämpfung<br />

vor allem von der Länge der Leitung abhängt,<br />

bestimmt die Entfernung vom<br />

DSLAM, welche Geschwindigkeit man angeboten<br />

bekommt. Im Zweifelsfalle prüft der<br />

ADSL-Provider die Dämpfung und entscheidet<br />

dann, wie viele MBit/s er ihr zutraut. Die<br />

Rate wird dann im DSLAM fest eingestellt.<br />

Etwas anders sieht es bei den „bis zu<br />

16 MBit/s“ schnellen Zugängen aus. Hier<br />

schaltet der Provider nur diese Obergrenze<br />

und die tatsächliche Rate handeln ADSL-<br />

Modem und DSLAM selbst aus. Sie hängt<br />

nicht nur von der Dämpfung ab, sondern<br />

auch von Störungen durch benachbarte<br />

ADSL-Verbindungen, von Knicken und Brüchen<br />

im Telekom-Kabel und nicht zuletzt<br />

vom Zusammenspiel der beiden Geräte.<br />

Nicht nur die verschiedenen Provider setzen<br />

unterschiedliche DSLAMs ein, auch innerhalb<br />

der Netze gibt es je nach Region und Ausbauzeitpunkt<br />

Geräte von ganz verschiedenen<br />

Herstellern. Dieser ganze Zoo lässt sich nicht<br />

vollständig mit allen Modems vermessen.<br />

Alle Modems schafften die Bedingungen<br />

der U-R2 in unserem Testaufbau mit Leichtigkeit<br />

– nur das Zyxel erreichte auf der kur-<br />

Den Sicherheits-GAU beim Airlive WT-<br />

2000ARM wiegt auch die für ein 11g-Gerät<br />

sehr gute WLAN-Performance nicht auf.<br />

c’t 2009, Heft 2<br />

©<br />

Copyright by Heise Zeitschriften Verlag GmbH & Co. KG. Veröffentlichung und Vervielfältigung nur mit Genehmigung des Heise Zeitschriften Verlags.<br />

89