Prüfstand | Sicherheit: Antiviren-Software Jürgen Schmidt Schutzbehauptung Antiviren-Programme auf dem Prüfstand Nach den ersten zehn AV-Programmen im November müssen nun sechs Nachzügler zeigen, ob sie die Zeit gut genutzt haben, um sich besser für die Gefahren des neuen Jahres zu rüsten. Zusätzlich treten auch zwei verhaltensorientierte Lösungen aus der Anti- Spyware-Ecke an. 74 c’t 2009, Heft 2 © Copyright by Heise Zeitschriften Verlag GmbH & Co. KG. Veröffentlichung und Vervielfältigung nur mit Genehmigung des Heise Zeitschriften Verlags.

Prüfstand | Sicherheit: Antiviren-Software Der letzte Test ließ vor allem eine Frage offen: Kann vielleicht einer der Nachzügler den bereits getesteten Antivirenprogrammen den Rang ablaufen? Diese Chance haben jetzt Avast! 4 Professional, CA Anti-Virus plus CA Anti-Spyware 2009, Ikarus virus.utilities, McAfee VirusScan Plus 2009, Norman Antivirus & Antispyware und Trend Micro Internet Security 2009. Das Open-Source-Projekt ClamWin entspricht zwar den Anforderungen eigentlich nicht, weil es immer noch keinen Wächter enthält. Weil das zugrunde liegende, kostenlose ClamAV trotzdem einen guten Scanner für Gateways abgeben kann, haben wir dessen Scanleistung kurzerhand außer Konkurrenz mitgetestet. Um den Test noch spannender zu gestalten, haben wir ebenfalls zum Vergleich zwei Schutzprogramme getestet, die eher aus der Anti-Spyware-Ecke stammen und ihren Schwerpunkt auf die Verhaltenserkennung legen: A-Squared Anti-Malware und PC Tools ThreatFire Pro. Einfache Tests von Antiviren- Software beschränken sich aufs Erbsen zählen: Man jagt die Scanner über einen möglichst großen Satz böser Dateien und schaut nach, welcher wie viele davon erkannt hat. Die guten finden fast alle, die schlechten weniger; der Unterschied spielt sich oft nur im Prozentbereich ab. Dabei wird kein einziger Schädling wirklich gestartet, kein Rootkit aktiviert, kein Web-Exploit tatsächlich im Browser geladen. Das ist dann zwar einfach umzusetzen, hat aber mit der Realität wenig zu tun. Denn die ist deutlich komplexer. Die reale Gefahr geht von neuen Schädlingen aus, die so lange optimiert wurden, bis kein Scanner mehr anschlägt. Die werden dann über Bot-Netze via Mail verteilt oder wie neulich über die Sicherheitslücke im Internet Explorer eingeschleust – lange bevor die Hersteller Signaturen dafür gebaut haben. Erst da trennt sich die Spreu vom Weizen. Selbst wenn ein Trojaner dem Wächter zunächst durchrutscht, haben die guten Schutzprogramme eine zweite Verteidigungslinie in petto: Sie durchschauen die typischen Tricks von Rootkits und erkennen Schadprogramme an ihrem Verhalten. Um derartige Funktionen zu testen, haben wir die Antiviren- Software in Zusammenarbeit mit AV-Test (www.av-test.de) mit zehn aktiven Rootkits konfrontiert und zwanzig handverlesene Schädlinge, die zunächst nicht erkannt wurden, von Hand gestartet, um zu sehen, wie der Virenschutz reagiert. Außerdem haben wir Webseiten mit Exploits für Sicherheitslücken aufgesetzt und mit Firefox und Internet Explorer aufgerufen. Das alles ist zwar recht aufwändig, aber für einen aussagekräftigen Test unverzichtbar. Selbstverständlich haben wir dafür auf das Erbsenzählen nicht verzichtet: An rund einer halben Million Schadprogrammen aus den letzten Monaten mussten die Scanner ihre Basisfertigkeiten beweisen. Des Weiteren mussten sie in den bewährten Tests mit alten Signaturen gegen neue Schädlinge antreten, um ihre heuristischen Fähigkeiten unter Beweis zu stellen. Darüber hinaus wurden eine ganze Reihe von zusätzlichen Funktionen überprüft, die in der großen Ergebnistabelle auf Seite 80 en Detail aufgeführt sind. Die Tests und deren Bewertung erfolgten weitgehend analog zu dem im November, sodass sich die Ergebnisse vergleichen lassen. Um einen vollständigen Überblick über die aktuelle Produktpalette zu geben, haben wir die Ergebnistabelle auf Seite 78 nochmal abgedruckt. Falscher Alarm Die einzige signifikante Erweiterung betrifft das leidige Thema Fehlalarme. Da die wenigen Fehlalarme beim existierenden Testset unsere realen Erfahrungen nicht widerspiegelten, wurde ein zweites Testset mit 25ˇ000 auf CDs und DVDs veröffentlichten Programmen erstellt und in der Tabelle dann getrennt aufgeführt. Die Häufigkeit von Fehlalarmen ist auch schon das erste augenfällige Testergebnis. Sieben der neun Kandidaten – namentlich A-Squared, Avast, CA, Clam- Win, Ikarus, McAfee und PC Tools leisteten sich mehr – teilweise sogar deutlich mehr – als zehn dieser Ausrutscher, die im besten Fall verunsicherte Anwender, im schlimmsten Fall ein zerschossenes System bedeuten können. Das ist nicht mehr akzeptabel! Einen Mechanismus, wie es dazu kommt, illustriert ein Firmenlösungen Zumindest unterschwellig schwingt in Leseranfragen oft die Erwartung mit, dass doch wohl die Firmenlösungen der Hersteller besser abschneiden würden als die bei c’t getesteten Endanwenderprodukte. Doch zumindest wenn es um die Schutzwirkung geht, trügt diese Hoffnung. Denn die Firmenversionen sind in der Regel konservativer ausgelegt – und erzielen somit tendenziell eher niedrigere Erkennungsraten. Das äußert sich beispielsweise so, dass neue Funktionen in die Firmenprodukte erst viel später eingebaut werden. So fehlen etwa bei Panda und McAfee die In-the-Cloud-Funktionen, bei anderen Herstellern fallen die verhaltensbasierten Erkennungsroutinen weg. Und schließlich verlässt man sich unter anderem natürlich auch auf externe Gateways etwa zum Filtern von Internet-Verkehr oder E-Mail. Das ist zum Teil Performance- Erwägungen geschuldet. Denn in Firmen kommt oft noch Hardware zum Einsatz, die sich zuhause niemand mehr antun würde. Darüber hinaus steht noch stärker ein reibungsloser Arbeitsablauf im Vordergrund, der nicht durch Fehlalarme oder Warnungen mit nicht eindeutigem Befund unterbrochen werden darf. Anwender von Norton AV 2009 bekommen mittlerweile alle sechs Minuten frische Signatu- aktueller Fall, bei dem ein Leser gemeldet hatte, dass ein einfaches Demoprogramm aus c’t zur OO-Programmierung in Delphi auf seinem Rechner einen Alarm ausgelöst hatte. Weitere Tests zeigten, dass mindestens dreizehn verschiedene Antiviren-Programme Unrat witterten. Darunter befanden sich so namhafte Hersteller wie Avast, Avira, BitDefender, G Data, F-Secure, Kaspersky, Microsoft, Eset/Nod32 und Panda. Die Schädlingsbezeichnungen zeigten, dass es sich dabei nicht um fehlgeleitete Heuristiken sondern um gezielte Signaturen für dieses Programm handelte. Wie wir später erfuhren, hatte anscheinend ein AV-Hersteller die Datei versehentlich als Schadprogramm eingestuft und mit diesem Vermerk an die anderen weitergegeben. Und die erstellten dann offenbar ohne weitere Prüfung schnell mal eben eine Signatur für den angeblichen Bösewicht. Wie auch im letzten Test ist aufgefallen, dass ein Komplettscan nicht zwangsläufig auch bedeutet, dass alle Dateien untersucht werden. So ignorieren Avast, CA, ClamWin, McAfee und Norman bei einem Komplettscan, den ein Nicht-Administrator anstößt, stillschweigend alle Verzeichnisse, die Administratoren gehören. Zumindest ein diesbezüglicher Hinweis wäre angebracht. ren auf ihren PC geliefert. Bei der Firmenversion von Symantec gibt es je nach Version nur ein bis drei Updates am Tag. Die Reaktionszeiten bei Virenausbrüchen sind somit schlechter, was Symantec auch mit der gründlicheren Qualitätssicherung begründet, um Fehlalarme zu vermeiden. Die Signaturen der Firmen-Produkte von Panda und Trend Micro unterscheiden sich sogar grundlegend von denen der jeweiligen Consumer-Serie. Firmenanwender bekommen hier nur eine Auswahl an Virensignaturen – die Definitionsdateien sind etwa drei- bis viermal kleiner als die der von uns untersuchten Version. In der Regel macht sich das in einem verringerten Hauptspeicherplatzbedarf und schnelleren Scans bemerkbar, aber die Malware-Erkennung ist auch um 10 bis 15 Prozent schlechter. In der Heimanwenderversion von G Data werkeln die Engines von Avast und BitDefender, in der Unternehmenslösung sind aber derzeit noch die Engines von Avast und F-Prot integriert. Die Erkennungsraten unterscheiden sich dank der zwei Engines aber nicht wesentlich. Gar nicht als Heimanwenderprodukt ist Sophos Antivirus zu haben, das beim Signaturscan durchaus solide Ergebnisse liefert: circa 92 bei Malware beziehungsweise 93 Prozent für Adund Spyware. (Andreas Marx) c’t 2009, Heft 2 © Copyright by Heise Zeitschriften Verlag GmbH & Co. KG. Veröffentlichung und Vervielfältigung nur mit Genehmigung des Heise Zeitschriften Verlags. 75

- Seite 1 und 2:

Mit Stellenmarkt magazin für compu

- Seite 3 und 4:

Im Wald allein Manchmal liegt es au

- Seite 5 und 6:

© Copyright by Heise Zeitschriften

- Seite 7 und 8:

Schöner hören Tausende Musiktitel

- Seite 9 und 10:

© Copyright by Heise Zeitschriften

- Seite 11 und 12:

Leserforum | Briefe, E-Mail, Hotlin

- Seite 13 und 14:

© Copyright by Heise Zeitschriften

- Seite 15 und 16:

c’t | Schlagseite c’t 2009, Hef

- Seite 17 und 18:

aktuell | Hardware ∫ Hardware-Not

- Seite 19 und 20:

aktuell | Notebooks Netbooks mit UM

- Seite 21 und 22:

© Copyright by Heise Zeitschriften

- Seite 23 und 24: aktuell | Peripherie Blickwinkelsta

- Seite 25 und 26: aktuell | Audio/Video Multimedia-Pl

- Seite 27 und 28: aktuell | Anwendungen Diashows für

- Seite 29 und 30: © Copyright by Heise Zeitschriften

- Seite 31 und 32: aktuell | Linux Andrea Müller Fris

- Seite 33 und 34: © Copyright by Heise Zeitschriften

- Seite 35 und 36: aktuell | Online-Durchsuchungen men

- Seite 37 und 38: aktuell | Ausbildung, Netzwerke Ast

- Seite 39 und 40: © Copyright by Heise Zeitschriften

- Seite 41 und 42: kurz vorgestellt | A3-Tintendrucker

- Seite 43 und 44: kurz vorgestellt | DVD-Player mit U

- Seite 45 und 46: kurz vorgestellt | Gitarrenverstär

- Seite 47 und 48: © Copyright by Heise Zeitschriften

- Seite 49 und 50: © Copyright by Heise Zeitschriften

- Seite 51 und 52: © Copyright by Heise Zeitschriften

- Seite 53 und 54: Report | Microsoft Auto mit Eco:Dri

- Seite 55 und 56: Prüfstand | 4-TByte-Platte Vorsich

- Seite 57 und 58: Prüfstand | Zeichen-Software Fläc

- Seite 59 und 60: Report | Service & Support ihm 1&1.

- Seite 61 und 62: Report | Ortung kennen und feststel

- Seite 63 und 64: Report | Ortung Firmen wie der GPSa

- Seite 65 und 66: Report | Ortung Schnüffeln ist str

- Seite 67 und 68: Report | Quantenkryptografie nenpaa

- Seite 69 und 70: Report | Quantenkryptografie Positi

- Seite 71 und 72: Report | Quantenkryptografie gelten

- Seite 73: © Copyright by Heise Zeitschriften

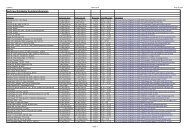

- Seite 77 und 78: Prüfstand | Sicherheit: Antiviren-

- Seite 79 und 80: Prüfstand | Sicherheit: Antiviren-

- Seite 81 und 82: Prüfstand | Sicherheit: Antiviren-

- Seite 83 und 84: Praxis | Sicherheit: Windows abscho

- Seite 85 und 86: © Copyright by Heise Zeitschriften

- Seite 87 und 88: Praxis | Sicherheit: Passwörter wi

- Seite 89 und 90: Prüfstand | ADSL-WLAN-Router hand

- Seite 91 und 92: Prüfstand | ADSL-WLAN-Router Mit d

- Seite 93 und 94: Prüfstand | ADSL-WLAN-Router Belki

- Seite 95 und 96: Prüfstand | ADSL-WLAN-Router T-Hom

- Seite 97 und 98: Prüfstand | ADSL-WLAN-Router ADSL-

- Seite 99 und 100: Prüfstand | ADSL2+-Router Die QoS-

- Seite 101 und 102: © Copyright by Heise Zeitschriften

- Seite 103 und 104: Prüfstand | Displays tionelle Back

- Seite 105 und 106: Prüfstand | Displays Einblickwinke

- Seite 107 und 108: Prüfstand | Displays AL2216WL bd V

- Seite 109 und 110: © Copyright by Heise Zeitschriften

- Seite 111 und 112: Prüfstand | 13,3-Zoll-Notebooks Vi

- Seite 113 und 114: Prüfstand | 13,3-Zoll-Notebooks Fu

- Seite 115 und 116: Prüfstand | 13,3-Zoll-Notebooks Sc

- Seite 117 und 118: Prüfstand | 13,3-Zoll-Notebooks ne

- Seite 119 und 120: Prüfstand | 13,3-Zoll-Notebooks Fa

- Seite 121 und 122: Prüfstand | Satelliten-Internet Vo

- Seite 123 und 124: © Copyright by Heise Zeitschriften

- Seite 125 und 126:

Prüfstand | Grafikkarten Nvidias Q

- Seite 127 und 128:

c’t 2009, Heft 2 © Copyright by

- Seite 129 und 130:

Prüfstand | Grafikkarten Der Test

- Seite 131 und 132:

Prüfstand | Grafikkarten chen. AMD

- Seite 133 und 134:

Report | DSL-Sharing beispielsweise

- Seite 135 und 136:

© Copyright by Heise Zeitschriften

- Seite 137 und 138:

Recht | Privacy lichen Einsatzzweck

- Seite 139 und 140:

© Copyright by Heise Zeitschriften

- Seite 141 und 142:

© Copyright by Heise Zeitschriften

- Seite 143 und 144:

Report | Musiksammlung de luxe ten.

- Seite 145 und 146:

Praxis | Musiksammlung de luxe: Kom

- Seite 147 und 148:

Praxis | Musiksammlung de luxe: MP3

- Seite 149 und 150:

Praxis | Musiksammlung de luxe: MP3

- Seite 151 und 152:

Praxis | Musiksammlung de luxe: MP3

- Seite 153 und 154:

Report | CD-Digitalisierungsdienst

- Seite 155 und 156:

© Copyright by Heise Zeitschriften

- Seite 157 und 158:

Praxis | Hotline det sich der exter

- Seite 159 und 160:

Praxis | Hotline Manchmal verhinder

- Seite 161 und 162:

© Copyright by Heise Zeitschriften

- Seite 163 und 164:

Praxis | Windows Vista gruppiert we

- Seite 165 und 166:

Praxis | Gimp-Skripte Solche Blumen

- Seite 167 und 168:

Praxis | Gimp-Skripte Ein mit der F

- Seite 169 und 170:

Praxis | Software-RAIDs unter Linux

- Seite 171 und 172:

© Copyright by Heise Zeitschriften

- Seite 173 und 174:

Know-how | Zufallszahlen Aber Vorsi

- Seite 175 und 176:

c’t 2009, Heft 2 © Copyright by

- Seite 177 und 178:

Know-how | Zufallszahlen Statistisc

- Seite 179 und 180:

Know-how | Zufallszahlen gewinnen G

- Seite 181 und 182:

Know-how | NFSv4 NFSv3 mangelt es b

- Seite 183 und 184:

Praxis | NFSv4 unter Linux Reiko Ka

- Seite 185 und 186:

© Copyright by Heise Zeitschriften

- Seite 187 und 188:

© Copyright by Heise Zeitschriften

- Seite 189 und 190:

Buchkritik | Mac-Programmierung Aar

- Seite 191 und 192:

Spiele | Wirtschaftssimulation Zwis

- Seite 193 und 194:

© Copyright by Heise Zeitschriften

- Seite 195 und 196:

© Copyright by Heise Zeitschriften

- Seite 197 und 198:

Illustrationen: Michael Thiele, Dor

- Seite 199 und 200:

„Woher hatten die Boten die Chips

- Seite 201 und 202:

© Copyright by Heise Zeitschriften

- Seite 203 und 204:

© Copyright by Heise Zeitschriften

- Seite 205 und 206:

© Copyright by Heise Zeitschriften

- Seite 207 und 208:

© Copyright by Heise Zeitschriften

- Seite 209 und 210:

© Copyright by Heise Zeitschriften

- Seite 211 und 212:

© Copyright by Heise Zeitschriften

- Seite 213 und 214:

© Copyright by Heise Zeitschriften

- Seite 215 und 216:

© Copyright by Heise Zeitschriften

- Seite 217 und 218:

© Copyright by Heise Zeitschriften

- Seite 219 und 220:

© Copyright by Heise Zeitschriften

- Seite 221 und 222:

© Copyright by Heise Zeitschriften

- Seite 223 und 224:

© Copyright by Heise Zeitschriften

- Seite 225 und 226:

© Copyright by Heise Zeitschriften