Kompakte Notebooks Kompakte Notebooks - Wuala

Kompakte Notebooks Kompakte Notebooks - Wuala

Kompakte Notebooks Kompakte Notebooks - Wuala

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

Praxis | Sicherheit: Windows abschotten<br />

Beim Aufruf der Bankseite<br />

oder einer anderen Seite, auf der<br />

man vertrauliche Anmeldeninformationen<br />

eingeben will,<br />

muss man darauf achten, dass<br />

die Verbindung mit SSL gesichert<br />

ist. Im einfachsten Fall erscheint<br />

im Firefox unten rechts<br />

ein Schlosssymbol. Auf besser<br />

ausgestatteten Webseiten sorgt<br />

ein erweitertes SSL-Zertifikat<br />

dafür, dass sich Teile der Adressleiste<br />

im Browser grün färben.<br />

So einfach dieser Tipp ist, so<br />

sehr hilft er doch, die meisten<br />

Phishing-Seiten zu erkennen.<br />

Am Ende einer Sitzung gilt es,<br />

sich ordnungsgemäß auszuloggen,<br />

um die vom Server vergebene<br />

Session-ID und das möglicherweise<br />

gespeicherte Cookie<br />

ungültig zu machen. Beim einfachen<br />

Schließen eines Browser-<br />

Fensters bleiben die Verbindungsdaten<br />

noch eine Weile<br />

gültig – im schlimmsten Fall<br />

kann eine neu geöffnete, präparierte<br />

Seite dies ausnutzen und<br />

auf das Konto zugreifen.<br />

Alles frisch halten<br />

Neben der eingangs erwähnten<br />

Installation von Microsoft-Sicherheits-Updates<br />

ist es wichtig, auch<br />

die restliche Software auf dem<br />

neuesten Stand zu halten [3].<br />

Firefox und Thunderbird haben<br />

automatische Update-Funktionen<br />

bereits integriert, der größte<br />

Teil der Software bietet jedoch<br />

oft keine Funktion für eine automatische<br />

Aktualisierung. Mit Update-Managern<br />

lassen sich veraltete<br />

und unsichere Programme<br />

auf einem Windows-System aufspüren,<br />

um sie gegen neuere<br />

Versionen auszutauschen. Gute<br />

Erfahrungen haben wir mit Secunias<br />

kostenlosem Personal Software<br />

Inspector (PSI) gemacht.<br />

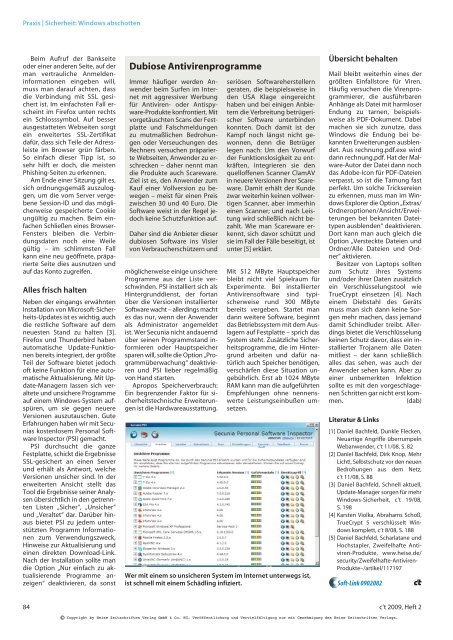

PSI durchsucht die ganze<br />

Festplatte, schickt die Ergebnisse<br />

SSL-gesichert an einen Server<br />

und erhält als Antwort, welche<br />

Versionen unsicher sind. In der<br />

erweiterten Ansicht stellt das<br />

Tool die Ergebnisse seiner Analysen<br />

übersichtlich in den getrennten<br />

Listen „Sicher“, „Unsicher“<br />

und „Veraltet“ dar. Darüber hinaus<br />

bietet PSI zu jedem unterstützten<br />

Programm Informationen<br />

zum Verwendungszweck,<br />

Hinweise zur Aktualisierung und<br />

einen direkten Download-Link.<br />

Nach der Installation sollte man<br />

die Option „Nur einfach zu aktualisierende<br />

Programme anzeigen“<br />

deaktivieren, da sonst<br />

Dubiose Antivirenprogramme<br />

Immer häufiger werden Anwender<br />

beim Surfen im Internet<br />

mit aggressiver Werbung<br />

für Antiviren- oder Antispyware-Produkte<br />

konfrontiert. Mit<br />

vorgetäuschten Scans der Festplatte<br />

und Falschmeldungen<br />

zu mutmaßlichen Bedrohungen<br />

oder Verseuchungen des<br />

Rechners versuchen präparierte<br />

Webseiten, Anwender zu erschrecken<br />

– daher nennt man<br />

die Produkte auch Scareware.<br />

Ziel ist es, den Anwender zum<br />

Kauf einer Vollversion zu bewegen<br />

– meist für einen Preis<br />

zwischen 30 und 40 Euro. Die<br />

Software weist in der Regel jedoch<br />

keine Schutzfunktion auf.<br />

Daher sind die Anbieter dieser<br />

dubiosen Software ins Visier<br />

von Verbraucherschützern und<br />

möglicherweise einige unsichere<br />

Programme aus der Liste verschwinden.<br />

PSI installiert sich als<br />

Hintergrunddienst, der fortan<br />

über die Versionen installierter<br />

Software wacht – allerdings macht<br />

es das nur, wenn der Anwender<br />

als Administrator angemeldet<br />

ist. Wer Secunia nicht andauernd<br />

über seinen Programmstand informieren<br />

oder Hauptspeicher<br />

sparen will, sollte die Option „Programmüberwachung“<br />

deaktivieren<br />

und PSI lieber regelmäßig<br />

von Hand starten.<br />

Apropos Speicherverbrauch:<br />

Ein begrenzender Faktor für sicherheitstechnische<br />

Erweiterungen<br />

ist die Hardwareausstattung.<br />

seriösen Softwareherstellern<br />

geraten, die beispielsweise in<br />

den USA Klage eingereicht<br />

haben und bei einigen Anbietern<br />

die Verbreitung betrügerischer<br />

Software unterbinden<br />

konnten. Doch damit ist der<br />

Kampf noch längst nicht gewonnen,<br />

denn die Betrüger<br />

legen nach: Um den Vorwurf<br />

der Funktionslosigkeit zu entkräften,<br />

integrieren sie den<br />

quelloffenen Scanner ClamAV<br />

in neuere Versionen ihrer Scareware.<br />

Damit erhält der Kunde<br />

zwar weiterhin keinen vollwertigen<br />

Scanner, aber immerhin<br />

einen Scanner; und nach Leistung<br />

wird schließlich nicht bezahlt.<br />

Wie man Scareware erkennt,<br />

sich davor schützt und<br />

sie im Fall der Fälle beseitigt, ist<br />

unter [5] erklärt.<br />

Mit 512 MByte Hauptspeicher<br />

bleibt nicht viel Spielraum für<br />

Experimente. Bei installierter<br />

Antivirensoftware sind typischerweise<br />

rund 300 MByte<br />

bereits vergeben. Startet man<br />

dann weitere Software, beginnt<br />

das Betriebssystem mit dem Auslagern<br />

auf Festplatte – sprich das<br />

System steht. Zusätzliche Sicherheitsprogramme,<br />

die im Hintergrund<br />

arbeiten und dafür natürlich<br />

auch Speicher benötigen,<br />

verschärfen diese Situation ungebührlich.<br />

Erst ab 1024 MByte<br />

RAM kann man die aufgeführten<br />

Empfehlungen ohne nennenswerte<br />

Leistungseinbußen umsetzen.<br />

Wer mit einem so unsicheren System im Internet unterwegs ist,<br />

ist schnell mit einem Schädling infiziert.<br />

Übersicht behalten<br />

Mail bleibt weiterhin eines der<br />

größten Einfallstore für Viren.<br />

Häufig versuchen die Virenprogrammierer,<br />

die ausführbaren<br />

Anhänge als Datei mit harmloser<br />

Endung zu tarnen, beispielsweise<br />

als PDF-Dokument. Dabei<br />

machen sie sich zunutze, dass<br />

Windows die Endung bei bekannten<br />

Erweiterungen ausblendet.<br />

Aus rechnung.pdf.exe wird<br />

dann rechnung.pdf. Hat der Malware-Autor<br />

der Datei dann noch<br />

das Adobe-Icon für PDF-Dateien<br />

verpasst, so ist die Tarnung fast<br />

perfekt. Um solche Tricksereien<br />

zu erkennen, muss man im Windows<br />

Explorer die Option „Extras/<br />

Ordneroptionen/Ansicht/Erweiterungen<br />

bei bekannten Dateitypen<br />

ausblenden“ deaktivieren.<br />

Dort kann man auch gleich die<br />

Option „Versteckte Dateien und<br />

Ordner/Alle Dateien und Ordner“<br />

aktivieren.<br />

Besitzer von Laptops sollten<br />

zum Schutz ihres Systems<br />

und/oder ihrer Daten zusätzlich<br />

ein Verschlüsselungstool wie<br />

TrueCrypt einsetzen [4]. Nach<br />

einem Diebstahl des Geräts<br />

muss man sich dann keine Sorgen<br />

mehr machen, dass jemand<br />

damit Schindluder treibt. Allerdings<br />

bietet die Verschlüsselung<br />

keinen Schutz davor, dass ein installierter<br />

Trojanern alle Daten<br />

mitliest – der kann schließlich<br />

alles das sehen, was auch der<br />

Anwender sehen kann. Aber zu<br />

einer unbemerkten Infektion<br />

sollte es mit den vorgeschlagenen<br />

Schritten gar nicht erst kommen.<br />

(dab)<br />

Literatur & Links<br />

[1]ˇDaniel Bachfeld, Dunkle Flecken,<br />

Neuartige Angriffe überrumpeln<br />

Webanwender, c’t 11/08, S. 82<br />

[2]ˇDaniel Bachfeld, Dirk Knop, Mehr<br />

Licht!, Selbstschutz vor den neuen<br />

Bedrohungen aus dem Netz,<br />

c’t 11/08, S. 88<br />

[3]ˇDaniel Bachfeld, Schnell aktuell,<br />

Update-Manager sorgen für mehr<br />

Windows-Sicherheit, c’t 19/08,<br />

S. 198<br />

[4]ˇKarsten Violka, Abrahams Schoß,<br />

TrueCrypt 5 verschlüsselt Windows<br />

komplett, c’t 8/08, S. 188<br />

[5]ˇDaniel Bachfeld, Scharlatane und<br />

Hochstapler, Zweifelhafte Antiviren-Produkte,<br />

www.heise.de/<br />

security/Zweifelhafte-Antiviren-<br />

Produkte–/artikel/117197<br />

Soft-Link 0902082<br />

c<br />

84 c’t 2009, Heft 2<br />

©<br />

Copyright by Heise Zeitschriften Verlag GmbH & Co. KG. Veröffentlichung und Vervielfältigung nur mit Genehmigung des Heise Zeitschriften Verlags.