- Page 1 and 2: COLETÂNEA BITEC 2008-2010

- Page 3 and 4: Confederação Nacional da Indústr

- Page 5 and 6: SumárioAPRESENTAÇÃO IELAPRESENTA

- Page 7: Apresentação IELFomentar a intera

- Page 11: Prefácio SEBRAECom o intuito de pr

- Page 15 and 16: 8ª EDIÇÃO 151 IEL/AL - IMPLEMENT

- Page 17 and 18: 8ª EDIÇÃO 171.2 MetodologiaPara

- Page 19 and 20: 8ª EDIÇÃO 19Restos de queijos im

- Page 21 and 22: 8ª EDIÇÃO 21O laticínio utiliza

- Page 23: 8ª EDIÇÃO 231.4 ConclusãoA part

- Page 26 and 27: 26 COLETÂNEA BITEC 2008-2010ameaç

- Page 28 and 29: 28 COLETÂNEA BITEC 2008-2010Comuni

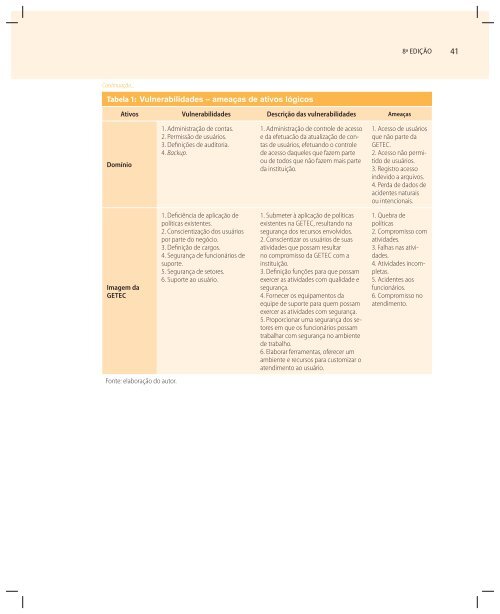

- Page 30 and 31: 30 COLETÂNEA BITEC 2008-2010Ativos

- Page 32 and 33: 32 COLETÂNEA BITEC 2008-2010ativos

- Page 34 and 35: 34 COLETÂNEA BITEC 2008-2010TÍTUL

- Page 36 and 37: 36 COLETÂNEA BITEC 2008-2010CAPÍT

- Page 38 and 39: 38 COLETÂNEA BITEC 2008-2010Portan

- Page 42 and 43: 42 COLETÂNEA BITEC 2008-2010Tabela

- Page 44 and 45: 44 COLETÂNEA BITEC 2008-2010Contin

- Page 46 and 47: 46 COLETÂNEA BITEC 2008-2010Contin

- Page 48 and 49: 48 COLETÂNEA BITEC 2008-2010O uso

- Page 50 and 51: 50 COLETÂNEA BITEC 2008-2010A flor

- Page 52 and 53: 52 COLETÂNEA BITEC 2008-2010tos, c

- Page 54 and 55: 54 COLETÂNEA BITEC 2008-2010Figura

- Page 56 and 57: 56 COLETÂNEA BITEC 2008-2010Tabela

- Page 58 and 59: 58 COLETÂNEA BITEC 2008-2010BORGES

- Page 60 and 61: 60 COLETÂNEA BITEC 2008-2010TEIXEI

- Page 62 and 63: 62 COLETÂNEA BITEC 2008-2010Figura

- Page 64 and 65: 64 COLETÂNEA BITEC 2008-2010A impo

- Page 66 and 67: 66 COLETÂNEA BITEC 2008-20104.2.2

- Page 68 and 69: 68 COLETÂNEA BITEC 2008-2010Dessa

- Page 70 and 71: 70 COLETÂNEA BITEC 2008-20104.7.2.

- Page 72 and 73: 72 COLETÂNEA BITEC 2008-20104.9 Mo

- Page 75 and 76: 8ª EDIÇÃO 755 IEL/BA - ANÁLISE

- Page 77 and 78: 8ª EDIÇÃO 77Segundo a Companhia

- Page 79 and 80: 8ª EDIÇÃO 79tudaram o mercado e

- Page 81 and 82: 8ª EDIÇÃO 81aos seus principais

- Page 83 and 84: 8ª EDIÇÃO 83tas com base em pesq

- Page 85 and 86: 8ª EDIÇÃO 85funcionamento, exper

- Page 87 and 88: 8ª EDIÇÃO 87LIMA, Andrei. Empree

- Page 89 and 90: 8ª EDIÇÃO 896 IEL/CE - SORVETE P

- Page 91 and 92:

8ª EDIÇÃO 91tunen et al. (2001)

- Page 93 and 94:

8ª EDIÇÃO 93as oportunidades par

- Page 95 and 96:

8ª EDIÇÃO 95PESAGEMAÇÚCAR 16,1

- Page 97 and 98:

8ª EDIÇÃO 97Os valores de umidad

- Page 99 and 100:

8ª EDIÇÃO 99Tabela 5: Contagem m

- Page 101 and 102:

8ª EDIÇÃO 101GOMES, A. M. P. & M

- Page 103 and 104:

8ª EDIÇÃO 1037 IEL/DF - ELABORA

- Page 105 and 106:

8ª EDIÇÃO 105buscando aprofundar

- Page 107 and 108:

8ª EDIÇÃO 107Como seres vivos, o

- Page 109 and 110:

8ª EDIÇÃO 109Atualmente, a padro

- Page 111 and 112:

8ª EDIÇÃO 1117.10 Metodologia7.1

- Page 113 and 114:

8ª EDIÇÃO 113pequeno porte. Apes

- Page 115:

8ª EDIÇÃO 115APÊNDICE A: FICHA

- Page 118 and 119:

118 COLETÂNEA BITEC 2008-2010obten

- Page 120 and 121:

120 COLETÂNEA BITEC 2008-2010tas a

- Page 122 and 123:

122 COLETÂNEA BITEC 2008-20108.3.2

- Page 124 and 125:

124 COLETÂNEA BITEC 2008-2010Tabel

- Page 126 and 127:

126 COLETÂNEA BITEC 2008-20108.3.4

- Page 128 and 129:

128 COLETÂNEA BITEC 2008-2010As ta

- Page 130 and 131:

130 COLETÂNEA BITEC 2008-2010Podem

- Page 133 and 134:

8ª EDIÇÃO 1339 IEL/ES - REAPROVE

- Page 135 and 136:

8ª EDIÇÃO 135Figura 2: Processo

- Page 137 and 138:

8ª EDIÇÃO 137Nas experiências s

- Page 139:

8ª EDIÇÃO 139Figura 9: Amostra u

- Page 142 and 143:

142 COLETÂNEA BITEC 2008-2010Dessa

- Page 144 and 145:

144 COLETÂNEA BITEC 2008-2010O dep

- Page 146 and 147:

146 COLETÂNEA BITEC 2008-2010(7990

- Page 148 and 149:

148 COLETÂNEA BITEC 2008-2010Lagoa

- Page 150 and 151:

150 COLETÂNEA BITEC 2008-2010escas

- Page 152 and 153:

152 COLETÂNEA BITEC 2008-2010Segun

- Page 154 and 155:

154 COLETÂNEA BITEC 2008-2010aprox

- Page 156 and 157:

156 COLETÂNEA BITEC 2008-2010POUSA

- Page 158 and 159:

158 COLETÂNEA BITEC 2008-2010Pacot

- Page 160 and 161:

160 COLETÂNEA BITEC 2008-2010Anál

- Page 162 and 163:

162 COLETÂNEA BITEC 2008-2010Mille

- Page 164 and 165:

164 COLETÂNEA BITEC 2008-201010.5.

- Page 167:

APÊNDICE AEntrevista com empresas

- Page 170 and 171:

170 COLETÂNEA BITEC 2008-2010As va

- Page 172 and 173:

172 COLETÂNEA BITEC 2008-2010Estes

- Page 174 and 175:

174 COLETÂNEA BITEC 2008-2010veíc

- Page 176 and 177:

176 COLETÂNEA BITEC 2008-2010de co

- Page 178 and 179:

178 COLETÂNEA BITEC 2008-2010Por a

- Page 180 and 181:

180 COLETÂNEA BITEC 2008-2010O pro

- Page 183 and 184:

8ª EDIÇÃO 18312 IEL/MG - DETECÇ

- Page 185 and 186:

8ª EDIÇÃO 185PACI, 2007). O geno

- Page 187 and 188:

8ª EDIÇÃO 187mento do trabalho.

- Page 189 and 190:

8ª EDIÇÃO 189Figura 3: Gel de po

- Page 191 and 192:

8ª EDIÇÃO 191Figura 9: Gel de po

- Page 193:

8ª EDIÇÃO 193EIRAS, A. E; SANT

- Page 196 and 197:

196 COLETÂNEA BITEC 2008-2010Salvi

- Page 198 and 199:

198 COLETÂNEA BITEC 2008-2010Verif

- Page 200 and 201:

200 COLETÂNEA BITEC 2008-2010Figur

- Page 202 and 203:

202 COLETÂNEA BITEC 2008-2010Figur

- Page 204 and 205:

204 COLETÂNEA BITEC 2008-2010De ac

- Page 206 and 207:

206 COLETÂNEA BITEC 2008-2010COUTI

- Page 209 and 210:

8ª EDIÇÃO 20914 IEL/MS - PROCESS

- Page 211 and 212:

8ª EDIÇÃO 211MASCHIO, 2008; MEND

- Page 213 and 214:

8ª EDIÇÃO 21314.3 Proposição e

- Page 215 and 216:

8ª EDIÇÃO 215em posição invert

- Page 217 and 218:

8ª EDIÇÃO 217Para ajustar a para

- Page 219 and 220:

8ª EDIÇÃO 219tos técnicos e art

- Page 221:

8ª EDIÇÃO 221OLIVEIRA, Lizete Di

- Page 224 and 225:

224 COLETÂNEA BITEC 2008-2010Plani

- Page 226 and 227:

226 COLETÂNEA BITEC 2008-2010Segun

- Page 228 and 229:

228 COLETÂNEA BITEC 2008-2010A pri

- Page 230 and 231:

230 COLETÂNEA BITEC 2008-2010Na po

- Page 232 and 233:

232 COLETÂNEA BITEC 2008-2010A uti

- Page 234 and 235:

234 COLETÂNEA BITEC 2008-2010Refer

- Page 236 and 237:

236 COLETÂNEA BITEC 2008-2010human

- Page 238 and 239:

238 COLETÂNEA BITEC 2008-2010Propr

- Page 240 and 241:

240 COLETÂNEA BITEC 2008-2010para

- Page 242 and 243:

242 COLETÂNEA BITEC 2008-2010NÚCL

- Page 244 and 245:

244 COLETÂNEA BITEC 2008-2010Rodri

- Page 246 and 247:

246 COLETÂNEA BITEC 2008-2010O arr

- Page 248 and 249:

248 COLETÂNEA BITEC 2008-2010foi p

- Page 250 and 251:

250 COLETÂNEA BITEC 2008-2010Farin

- Page 252 and 253:

252 COLETÂNEA BITEC 2008-2010Estoq

- Page 254 and 255:

254 COLETÂNEA BITEC 2008-2010Figur

- Page 257:

8ª EDIÇÃO 257ANEXO C: GLOSSÁRIO

- Page 260 and 261:

260 COLETÂNEA BITEC 2008-2010Esse

- Page 262 and 263:

262 COLETÂNEA BITEC 2008-201018.2.

- Page 264 and 265:

264 COLETÂNEA BITEC 2008-2010que t

- Page 266 and 267:

266 COLETÂNEA BITEC 2008-2010que a

- Page 268 and 269:

268 COLETÂNEA BITEC 2008-201018.5.

- Page 270 and 271:

270 COLETÂNEA BITEC 2008-201018.6

- Page 273 and 274:

8ª EDIÇÃO 27319 IEL/RJ - MONITOR

- Page 275 and 276:

8ª EDIÇÃO 275Tabela 1: Lista de

- Page 277 and 278:

8ª EDIÇÃO 277Em um dos pilares p

- Page 279 and 280:

8ª EDIÇÃO 279Configuração do s

- Page 281 and 282:

8ª EDIÇÃO 281Figura 9: Botão pa

- Page 283 and 284:

8ª EDIÇÃO 28319.3.3 Sensor de pr

- Page 285 and 286:

8ª EDIÇÃO 28520 IEL/RJ - PROJETO

- Page 287 and 288:

8ª EDIÇÃO 287Figura 1: West Indi

- Page 289 and 290:

8ª EDIÇÃO 289nas tradições de

- Page 291 and 292:

8ª EDIÇÃO 291Já na época do p

- Page 293 and 294:

8ª EDIÇÃO 29320.3 Análise do pr

- Page 295 and 296:

8ª EDIÇÃO 295vez mais linguagens

- Page 297 and 298:

8ª EDIÇÃO 297As demais cores lev

- Page 299 and 300:

8ª EDIÇÃO 29920.5 Produtos resul

- Page 301 and 302:

8ª EDIÇÃO 301Continuação...Fon

- Page 303 and 304:

8ª EDIÇÃO 30320.6 ConclusãoA id

- Page 305 and 306:

8ª EDIÇÃO 305CATOIRA, Lu. Jeans,

- Page 307:

8ª EDIÇÃO 307VASEY. Flickr. Comp

- Page 310 and 311:

310 COLETÂNEA BITEC 2008-2010Final

- Page 312 and 313:

312 COLETÂNEA BITEC 2008-2010Clare

- Page 314 and 315:

314 COLETÂNEA BITEC 2008-2010Scrun

- Page 317 and 318:

8ª EDIÇÃO 317ANEXO B: PRESTAÇÕ

- Page 319:

8ª EDIÇÃO 31921) SujinhoAplicaç

- Page 322 and 323:

322 COLETÂNEA BITEC 2008-20105) Ou

- Page 325 and 326:

8ª EDIÇÃO 32521 IEL/RN - DESENVO

- Page 327 and 328:

8ª EDIÇÃO 327nas condições mai

- Page 329 and 330:

8ª EDIÇÃO 32921.4 ProposiçãoTe

- Page 331:

8ª EDIÇÃO 331LEAL, L. K. A. M.;

- Page 335 and 336:

8ª EDIÇÃO 33522 IEL/RS - OTIMIZA

- Page 337 and 338:

8ª EDIÇÃO 337senvolvimento da es

- Page 339 and 340:

8ª EDIÇÃO 339Fig. AFig. BFigura

- Page 341 and 342:

8ª EDIÇÃO 341Figura 3: Sorvetes

- Page 343 and 344:

8ª EDIÇÃO 343Na figura 4, observ

- Page 345 and 346:

8ª EDIÇÃO 345A figura 9 apresent

- Page 347 and 348:

8ª EDIÇÃO 34723 IEL/RR - APRIMOR

- Page 349 and 350:

8ª EDIÇÃO 349[...] é a ciência

- Page 351 and 352:

8ª EDIÇÃO 351c) Levantamento cad

- Page 353 and 354:

8ª EDIÇÃO 353O memorial descriti

- Page 355:

8ª EDIÇÃO 355ReferênciasAGREST,

- Page 358 and 359:

358 COLETÂNEA BITEC 2008-2010enriq

- Page 360 and 361:

360 COLETÂNEA BITEC 2008-2010VEIGA

- Page 362 and 363:

362 COLETÂNEA BITEC 2008-2010Tabel

- Page 364 and 365:

364 COLETÂNEA BITEC 2008-201024.4

- Page 366 and 367:

366 COLETÂNEA BITEC 2008-2010dores

- Page 368 and 369:

368 COLETÂNEA BITEC 2008-2010GOFF,

- Page 371 and 372:

8ª EDIÇÃO 37125 IEL/SE - TEOUVI:

- Page 373 and 374:

8ª EDIÇÃO 373Tabela 1: Lista das

- Page 375 and 376:

8ª EDIÇÃO 375A segunda abordagem

- Page 377 and 378:

8ª EDIÇÃO 377A outra arquitetura

- Page 379 and 380:

8ª EDIÇÃO 379Figura 5: Diagrama

- Page 381 and 382:

8ª EDIÇÃO 381Área Funcional Int

- Page 383 and 384:

8ª EDIÇÃO 383Área Funcional Reu

- Page 385 and 386:

8ª EDIÇÃO 385Figura 11: VoiceXML

- Page 387 and 388:

8ª EDIÇÃO 387ASSOCIAÇÃO BRASIL

- Page 389 and 390:

8ª EDIÇÃO 38926 IEL/TO - PROPAGA

- Page 391 and 392:

8ª EDIÇÃO 391Específicos• Des

- Page 393 and 394:

8ª EDIÇÃO 393mente significativa

- Page 395 and 396:

Figura 1: Croqui do ensaio com Heli

- Page 397 and 398:

8ª EDIÇÃO 397ANEXO: FOTOS DO ENS

- Page 399:

SEBRAEEdson FermannGerente da Unida